Чем больше людей переходят на 64-битные операционные системы, тем больше появляется 64-битных приложений, в том числе вредоносных. Специалист «Лаборатории Касперского» Дмитрий Тараканов давно отслеживает банковский троян Zeus. «Был лишь вопрос времени, когда появится 64-битный бот Zeus, но мы не ожидали увидеть его так скоро», — признается Дмитрий.

Дело в том, что выпускать 64-битную версию не было особой нужды. Банковский троян работает в браузере, а люди до сих пор используют 32-битные браузеры даже на 64-битных системах, так что Zeus нормально справлялся со своей задачей. Например, 64-битной версией IE пользуются менее 0,01% аудитории.

Однако, обнаруженный образец 32/64-битного банковского трояна Zeus, предназначенного для скачивания денег, как выяснилось, попал в сеть интернет не позднее июня 2013 года, а дата компиляции файла указана и вовсе 29 апреля 2013 года.

64-битный Zeus классифицирован в вирусной базе как Trojan-Spy.Win64.Zbot.a.

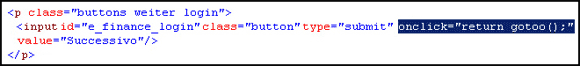

В 64-битной версии браузера IE при заходе на сайт определенного банка он внедряет вредоносный код в HTML-страницу, собирая учетные данные пользователя и другую конфиденциальную информацию. Все это отправляется на удаленный сервер, контролируемый дроповодами.

В 64-битной версии браузера IE при заходе на сайт определенного банка он внедряет вредоносный код в HTML-страницу, собирая учетные данные пользователя и другую конфиденциальную информацию. Все это отправляется на удаленный сервер, контролируемый дроповодами.

Еще одна особенность 64-битного трояна — использование сети анонимайзеров Tor. Программа tor.exe вызывается не напрямую, а через процесс svchost.exe, куда внедряется код tor.exe

В системе запускается прокси-сервер на порту 9050. Таким образом, если в настройках браузера указать прокси-сервер 127.0.0.1:9050, то весь трафик пойдет через Tor. Командный сервер этой версии Zeus находится на скрытом сервисе egzh3ktnywjwabxb.onion.

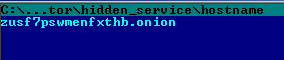

Более того, бот ZeUS на зараженной машине поднимает скрытый сервис и генерирует для него уникальное доменное имя в сети Onion.

--HiddenServiceDir "%APPDATA%\tor\hidden_service" --HiddenServicePort "1080 127.0.0.1:" --HiddenServicePort "5900 127.0.0.1:"

Запущенный веб-сервер способен обслуживать пользователей. Зная имя хоста и порт, к зараженной машине может подключиться злоумышленник для удаленного управления компьютером по VNC.