Еще решил посмотреть сколько ресурсов необходимо VM на которой работает CSR. Чтобы через маршрутизатор шел трафик, на машине в LAN запустил одновременно и загрузку, и выгрузку файлов. Результаты получились вполне приемлемые: для полностью загруженного канала система показала себя достаточно экономно с точки зрения потребления системных ресурсов.

Теперь посмотрим какие технологии поддерживает CSR 1000V

Как видно из таблички список довольно внушительный. Поэтому, как мне кажется, этот продукт от Cisco является полезным вариантом для начинающих и самосовершенствующихся сетевых инженеров, чтобы погрузится в детальное изучение и экспериментирование с маршрутизацией, безопасностью, мультикастом, VPN и т.д. Все упирается только в то, сколько экземпляров CSR одновременно позволят запустить ресурсы хостовой системы. И если это будет 5-7 экземпляров то это уже будет хорошая, домашняя лаборатория, к тому же после окончания пробного периода никакие из технологий активированного пакета не перестают работать, просто производительность будет снижена до 2,5 Mbps, чего будет вполне достаточно для экспериментов.

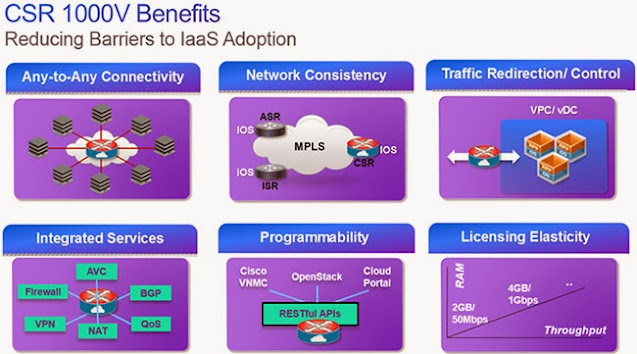

А вот так Cisco видит использование своего продукта в сети реально выполняющей свои задачи.

На этом все. Если вы читаете эти строчки, значит у вас хватило терпения изучить этот документ за что хочу поблагодарить вас. Когда я писал его, я не ставил целью показать, как надо или наоборот не надо настраивать ту или иную функцию устройства, это просто описание моих экспериментов или изысканий. Я нахожу их для себя интересными и полезными.

Comments

Post a Comment