Большинство биткойнеров и криптовалютчиков считают наличие посторонних инжектов для процессинга крипты или «человека в браузере» самой большой угрозой криптокошелькам, обменникам и онлайн биржам, причем процессоры крипты используют эту тактику все чаще

Последние статистические данные, предоставленные ведущими антивирусными компаниями подтверждают, что процессинг крипты с онлайн биржи или майнинга считается наиболее прибыльным бизнесом у кибернегодяев.

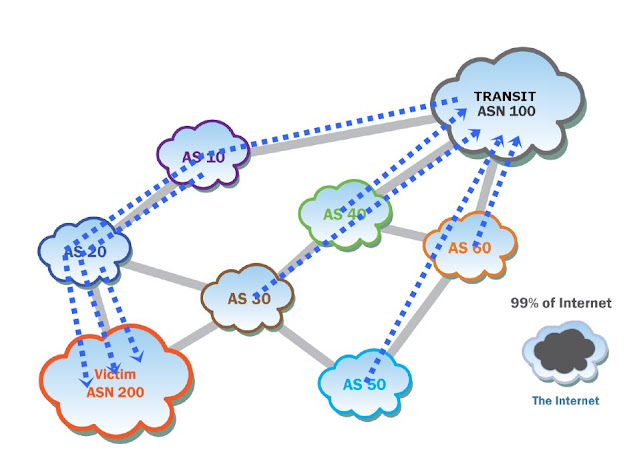

Широкое распространение платформ онлайн торговли криптовалютой, их открытость для мобильных платформ и социальных сетей, привлекают внимание все большего количества комбинаторов. Самым простым методом процессинга крипты на кошелёк своего дропа считается фишинг, использующий приемы социальной инженерии, которые позволяют получить учётные данные криптокошелька или закрытые ключи ничего не подозревающих наивных держателей криптовалюты. О более продвинутых техниках процессинга крипты через mitm с майнинга с использованием сценариев bgp spoofing и реализаций техники bgp hijacking мы поговорим позже.

Дроповоды и тафогоны также концентрируют свои усилия на создании все новых и новых инжектов и схем процессинга, способных заполучить закрытые ключи или учётные данные криптокошельков клиентов, включая кейлогеры (key-loggers) и грабберы экранов.

Ответом криптовалютного сообщества стало усовершенствование процесса аутентификации, классическим примером которого является введение многофакторной аутентификации (переменные пароли, СМС-подтверждение, аппаратные токены). На сегодняшний день практически все криптобиржи уже перешли на двухфакторную аутентификацию при входе в свою учётную запись.

Чтобы обойти системы двухфакторной защиты, ботоводы и тафогоны широко используют метод «человек в браузере». По данным многочисленных исследований, большинство участников криптовалютного рынка считают процессинг крипты методом «человек в браузере» самой серьезной угрозой облачному майнингу. В классической схеме «человек посередине» дроповоды находятся между жертвой и криптовалютным мостом.

В схеме «человек в браузере» ботоводы используют инжекты и процессинг, которые инфицируют браузер клиентов криптовалютной биржи. Обычно «человек в браузере» появляется в образе объектов модулей поддержки (Browser Helper Object), управляющих элементов ActiveX, расширений для браузера, дополнений, плагинов или перехвате API функций операционной системы.

Такой тип нелегальных переводов криптовалюты основан на присутствии на устройстве клиента криптовалютной биржи инжекта или процессинга, который внедряется в его браузер. Такие дополнительные браузерные плагины способны изменять параметры транзакции крипты или проводить операции незаметно для клиента биржи. Эти программы обычно способны «прятать» транзакции, проведенные дроповодами от имени владельца кошелька, подменяя содержимое самого браузера.

Подобные инжекты и процессинг могут обойти многофакторную аутентификацию — как только веб-сайт биржи или обменника подтвердит правильность введенных клиентом логина и пароля, троян тут же подменит данные о проводимой транзакции.

Дополнительный криптовалютный плагин также способен обеспечить видимость успешного завершения транзакции, подменяя содержимое, отображаемое браузером. «Человек в браузере» — очень коварный тип процессинга крипты, потому что ни биржа, ни пользователь не могут обнаружить его, несмотря на многофакторную аутентификацию, капчи или применение других способов аутентификации. Эксперты по безопасности обнаружили, что большинство интернет-пользователей (73%) не может различить реальные и поддельные всплывающие предупреждения, а также не способны распознать контент, созданный инжектами и процессингом.

По результатам опроса, большинство криптовалютных профессионалов считают «человека в браузере» самой серьезной угрозой онлайн-биржам. На этом принципе работают такие программы, используемые дроповодами и трафогонами, как Zeus, Carberp, Sinowal или Clampi.

В настоящее время клиенты криптовалютных бирж и обменников все ещё подвержены воздействию типа «человек посередине», но в их силах попытаться уменьшить вероятность быть вовлеченным в них (например, фишинг), что могло бы помочь избежать инфицирования системы. Наиболее эффективной контрмерой считается аутентификация по внешнему каналу (Out-Of-Band, OOB), поскольку ботовод, применяющий метод MiTM («человек посередине»), протоколирует лишь один канал связи. ООВ предусматривает отдельный канал для аутентификации, чтобы верифицировать и авторизовать транзакции криптовалюты с высоким риском. Система ООВ передает пользователю информацию о транзакции, например, по электронной почте, SMS или телефону, и для подтверждения получения требует ввода прилагаемого одноразового пароля.

Однако, меры противодействия дроповодам и их реальная эффективность постоянно снижаются.