Как войти в тему нелегального майнинга?

Проще всего получить доступ в такую сеть можно используя Yersinia или Ettercap NG, предварительно послушав сеть при помощи WireShark и выбрав нужный вектор использования первого или второго софта.

Проще всего получить доступ в такую сеть можно используя Yersinia или Ettercap NG, предварительно послушав сеть при помощи WireShark и выбрав нужный вектор использования первого или второго софта.

Как выяснилось, клиенты Dark Money оплачивают годовую подписку стоимостью 100,000.00 долларов только за то, чтобы быть получать статистику прохождения трафика с интересующих их узлов, получаемую специално обученными лицами по заказу Dark Money. В случае необходимости, клиенты могут за дополнительные деньги купить право на пропуск и/или модификацию этого трафика через свою сеть.

«Одесса — удивительный город, там агент на агенте, и плетутся интриги спецслужб всего мира», — со знанием дела говорит основатель одного из российских подпольных форумов по типу Dark Money для Black Hat Seo web-мастеров и трейдеров. Спецслужбам есть на кого там охотиться. Одесса считается неформальной столицей процессинга Восточной Европы, и именно сюда последние годы приводят электронные следы громких международных атак на банковские сайты, криптовалютные мосты и биржи, платёжные системы и DDoS-атак на сайты российских госучреждений и крупных частных компаний. Несколько российских трейдеров, владельцев BitCoin-обменных пунктов и операторов нелегального майнинга криптовалюты после облав в России нашли здесь своё новое убежище.

«Трейдеры всех мастей и операторы нелегального майнинга криптовалют с самого начала своего существования тяготели к Одессе, — говорит Константин Корсун, 47-летний полковник, экс-офицер подразделения по борьбе с киберпреступностью Службы безопасности Украины (СБУ). – Могу лишь предположить, что это как-то связано с высокой степенью коррумпированности местных правоохранительных органов и их тесными связями с «традиционными» криминальными авторитетами. А может, им [трейдерам] там просто климат нравится, море, достаточно большой город, в котором легко затеряться». Давайте по внимательнее посмотрим, кто из проверенных реальных трейдеров как и почему оказался в Одессе.

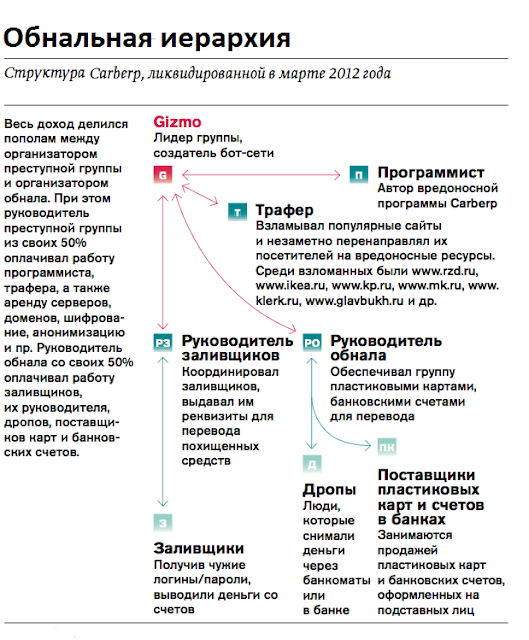

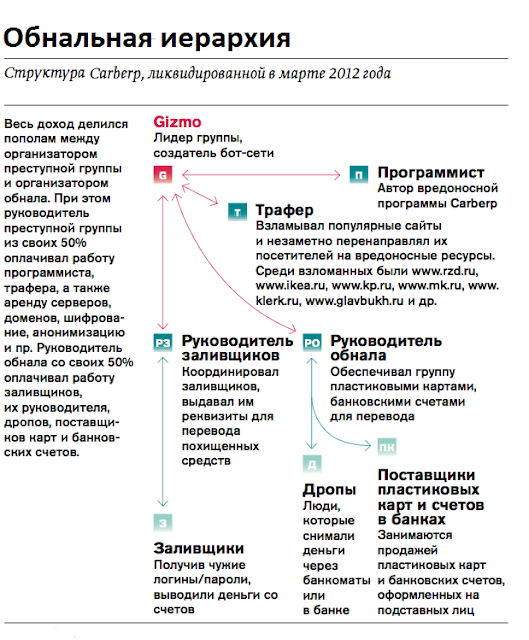

Трейдеров из CarberP выловили далеко не всех, хотя они и до последнего присутствовали на площадке Dark Money …

«Мы услышали грохот. Сильный грохот. Дверь квартиры открылась, и мы забежали внутрь. В темноте рыскали красные точки лазерных прицелов, слышался звон падающих на пол осколков разбитых окон, и раздавались крики: «На пол!», «Включите свет!» Подозреваемый ползал по полу коридора в трусах и визжал. Я осмотрелся: на рабочем столе в комнате стояли ноутбук и моноблок, раскиданы флешки и телефоны», — вспоминает криминалист Group-IB Артём Артёмов операцию по задержанию в Москве одного из лидеров группы процессинга CarberP. От ее действий пострадали клиенты более 100 банков по всему миру, только за три первых месяца прошлого года трейдеры перевели на банковские счета и карты и обналичили минимум 130 млн рублей.

Чуть позже появилось и видео захвата: спустившись с крыши на веревках, бойцы спецназа МВД России «Рысь» выломали раму и ввалились в окно 15-го этажа. Это произошло 4 марта прошлого года, а в мае того же года участник форума Antichat под ником GizmoSB написал встревоженный пост: «Какими средствами возможно вызвать бан ролика на ютуб? Может, жестко накрутить просмотры или DDoS определенного ролика даст результат?»

Под ником GizmoSB скрывался член той самой группы трейдеров CarberP — 25-летний Роман, который, как считает следствие, отвечал за создание и функционирование бот-сети (Botnet)— парка компьютеров, с загруженной программой нелегального майнинга и управления банковскими счетами пользователей в сети. Всю техническую работу за GizmoSB выполняли другие люди — вирусописатели, программисты, но именно GizmoSB передавал трейдерам процессинга реквизиты компаний — они проверяли баланс клиентов банков, выжидая момент, когда лучше увести деньги с банковского счёта. Руководителями группы дропов (группы обнала) в CarberP были братья Александр и Николай Покорские.

Их отец имел отношение к ГРУ Генштаба РФ

Про самого GizmoSB известно немного. Он родился в Абхазии. Пока учился в одном из московских университетов, искал способы заработать, например, открыть ферму по разведению осетров. Но деньги принесла не рыба, а форумы в DarkWeb, где он искал реальных людей, занимающихся процессингом крипты, включая процессинг фиата на карты и счета. Роман начинал с DDoS-атак, которые приносили небольшой доход, в среднем около $100 в день. «С моими познаниями даже на мороженное не заработаешь)) мне просто нужен хороший поток трафика… очень большое количество трафика … 50-100 к в день», — писал GizmoSB в сентябре прошлого года.

В тот год и была создана площадка процессинга CarberP, состоявшая минимум из 8 трейдеров, которые за четыре года совершили тысячи нелегальных операций, включая процессинг на карты и счета с последующим обналом по всей России. Для комфортной работы неразводных дропов руководители группы открыли офис, замаскированный под сервис по восстановлению данных.

В марте прошлого года начались аресты — были задержаны восемь членов CarberP, в том числе и GizmoSB, но позже его отпустили под подписку о невыезде. Трейдер не стал дожидаться суда и уехал на родину в Абхазию. Через 5 месяцев он сделал себе другие документы на имя гражданина Литвы и вылетел в Кипр на встречу с беременной женой. В то время он уже был объявлен в федеральный, а затем и в международный розыск. Сейчас GizmoSB находится на территории Украины и занимается поисковой оптимизацией. Не так прибыльно, но зато спокойно.

Кавказский пленник

Деревянная бита, билет на поезд Москва — Киев, два российских паспорта на имя чеченцев из Урус-Мартановского и Шалинского районов, мобильный телефон, сим-карты, пара наушников, принтер HP, ноутбук и коммуникатор HTC. Все это вещественные доказательства по уголовному делу №1522/18915/12. В тексте приговора Приморского районного суда Одессы, нет ни фамилий, ни адресов. Только короткая фабула — неназванный компьютерщик из Москвы провел четверо суток в «чеченском плену». Из Одессы его под охраной перевезли в Херсон, потом — в Симферополь и вернули назад в Одессу. От пленника требовалось развернуть бот-сеть (Botnet) для организации процессинга крипты или фиата на карты и счета в онлайн-банкинге, иначе похитители — суровые мужчины с Северного Кавказа — грозили переломать ему ноги битой.

«В Москве GizmoSB и Pioneer вряд ли были знакомы, но их знали братья Покорские», — говорит источник, близкий к следствию. По его словам, Pioneer руководил площадкой процессинга второй ветки группировки Carberp. Алексею повезло: в день, когда происходили массовые задержания, его не оказалось дома. В Одессе, куда он сбежал, его как тимлида площадки процессинга вычислили чеченцы. Пленнику горцев удалось сделать звонок — и местные полицейские его быстро нашли и освободили. Дело завершилось полюбовно: на суд Pioneer не ходил, претензий не выдвигал, чеченцам дали два года с отсрочкой исполнения приговора на три года и выпустили в зале суда. Pioneer по-прежнему находится на Украине.

Чеченцы знали, кто поможет им заработать в обнале. В России Алексей «Pioneer» руководил трейдерами одного из подразделений площадки процессинга CarberP. После того как в марте прошлого года ФСБ, МВД и детективы киберагентства Group-IB разгромили CarberP, Pioneer через Белоруссию сбежал на Украину и обосновался в Одессе.

«Всегда удобно прятаться за трансграничностью — сливать деньги на карты в одном месте, а прятаться в другом. У местных правоохранительных органов нет к тебе претензий, и они дают тебе дышать, — считает Руслан Стоянов, глава отдела расследований компьютерных инцидентов «Лаборатории Касперского» и бывший сотрудник Управления специальных технических мероприятий (УСТМ) ГУВД по Москве. — Руководство неразводными дропами и трейдерами с территории сопределной Украины продолжается. Последний тренд — взлом банковских систем. Ломают уже не клиентов банков, а уже из самих банков пытаются вывести крупные суммы. Так, недавно эксперт по безопасности компании Cisco Systems Алексей Лукацкий обнаружил крупную бот-сеть внутри ПриватБанка».

с Дерибасовской выдачи нет

«Столицей трейдеров и тимлидов процессинга Одессу принято считать лишь потому, что здесь живу и работаю я», — заявил недавно глава интернет-партии Украины Дмитрий Голубов. В начале нулевых Голубова обвиняли во взломе американских банковских систем и хищении $11 млн, а зарубежная пресса наделила его титулом «крестного отца» восточноевропейской обнальной мафии. «Я оправдан всеми судами, которые не нашли в моих деяниях состава преступления», — комментирует Голубов. Кроме Голубова в Одессе есть еще несколько известных персонажей, замечает Дмитрий Волков, глава службы расследований детективного кибер-агентства Group-IB. Например, Legal-D — владелец одного из наиболее популярных сервисов по проведению DDOS-атак. На его сайте (который сейчас заблокирован) были указаны расценки: сутки от $50, месяц — от $1000. «Legal-D причастен ко многим политическим атакам, — говорит Волков. — Еще во время евромайдана он атаковал местные правительственные и новостные сайты. В последнее время Legal-D атаковал сайты politikym.net, ura-inform.com, progorod.info, crime.in.ua.

Среди других местных интересных персонажей — Абдулла, владелец одного из самых дорогих и надежных хостингов, которыми пользуются тимлиды процессинга и операторы нелегального майнинга, трейдеры, спамеры или создатели порно-ресурсов. Когда-то он был участником всем известной площадки процессинга RBN (Russian Business Network), но сейчас у него свой дата-центр, востребованный многими реальными трейдерами и тимлидами процессинга. Благодарные клиенты даже сочинили про Абдуллу песню: «Хостятся те, кто не любит класть бабки в банки. Те, кто знает, на что способен пластик с магнитной лентой…. Сервак не встанет и клиентам не о чем жалеть, ведь он пуленепробиваемый, как бронежилет…».

«Абдулла давно пропал из Одессы, его видели в Иловайске, воющего в рядах одного из дагестанских ОПГ», — уверяет Голубов, и по тону его письма не понятно, говорит он серьезно или шутит, но в оценках он категоричен: «Процессинговое подполье трейдеров в Одессе представлено тремя несовершеннолетними поцами, которых регулярно арестовывают за попытку взлома сайтов школ».

Проделки амеров

Во время одного из последних визитов в одесскую квартиру родителей Михаил Рытиков забрал все свои фотографии во взрослом возрасте. Вычистил и страницы в соцсети. А спустя несколько месяцев исчез. Рытикова объявил в розыск Интерпол. Его и нескольких российских трейдеров процессинга власти США обвиняли в краже данных 160 млн кредитных карт клиентов американских банков, магазинов, финансовых учреждений и даже биржи Nasdaq. «Мама, если случится что-то плохое, то я в этом не виноват — это все проделки американцев», — вспоминала в одном из интервью слова сына Людмила Рытикова.

В марте прошлого года американские сенаторы Марк Кирк и Марк Ворнер опубликовали заявление относительно трейдеров процессинга и обнала на Украине. «Эксперты в области банковского сектора говорят, что … украинский город Одесса имеет репутацию крупнейшего в мире интернет-рынка украденных кредитных карт», — говорится в заявлении. Сенаторы считают, что американские власти должны усилить совместную работу с украинской стороной, отправить на Украину агентов ФБР для помощи Службе Беспеки Украины в поимке тимлидов процессинга, а также усовершенствовать процедуру выдачи подозреваемых в США.

«Времена меняются, и Украина сейчас не самое спокойное место для трейдеров и тимлидов процессинга, которые работают по США или Европе, — считает экс-сотрудник Центра информационной безопасности ФСБ. — Украина дружит с США, и им будет за счастье выдать гражданина России, попавшегося на обнале денег через карты и счета своих украинских дропов. Другое дело, если эти тимлиды процессинга или трейдеры работают исключительно против России».

В Одессе борьбу с трейдерами и тимлидами процессинга, нелегальным майнингом криптовалюты ведёт Управление борьбы с киберпреступностью ГУ МВД Украины в Одесской области, которое возглавляет Юрий Выходец. «Одесса — большой город, поэтому не удивительно, что у нас есть люди, управляющие нелегальным майнингом криптовалюты. Правда, говорить, что наш город — это столица, будет все же преувеличением. Это справедливо только в масштабах Украины, но никак не Восточной Европы», — говорил в интервью украинскому ресурсу «Вести» Выходец, странно, но при попытке зайти на сайт Управления по борьбе с киберпреступностью Google выдает предупреждение о том, что сайт небезопасен — на нем происходит загрузка вредоносного ПО.

После присоединения Крыма к России и войны на юго-востоке Украины сотрудничество российских и украинских спецслужб оказалось заморожено. На фоне этого украинские трейдеры и тимлиды процессинга стали еще активнее атаковать российские государственные сайты и взламывать банковские счета, а специалисты по IT-безопасности — записываться в ополчение для защиты киберпространства Украины.

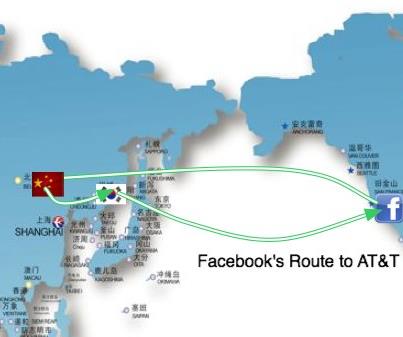

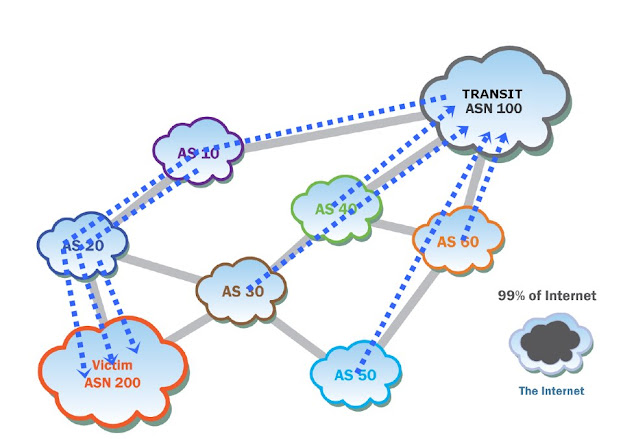

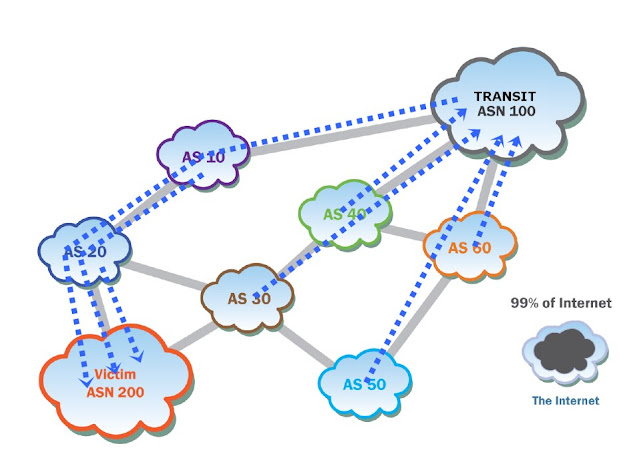

An IP address is how packets are routed to their destination across the Internet.

Why is this important you ask? Well, imagine the Internet suddenly decided that you were living in the middle of Asia and all traffic that should go to you ends up traveling through a number of other countries to get to you, but you aren’t there. You are still at home and haven’t moved at all. All packets that should happily route to you now route elsewhere.

Emails sent to you bounce as undeliverable or are read by other people. Banking transactions fail. HTTPS handshakes get invalid certificate errors. This defeats the confidentiality, integrity, and availability of all applications running in the hijacked address spaces for the time that the hijack is running.

In fact, this sounds like a nifty way to attack an organization, doesn’t it? The question then would be how to pull it off, hijack someone else’s address? The Autonomous System (AS) in question is owned by NedZone Internet BV in the Netherlands.

This can be found by querying whois for the AS 25459. According to RIPE this AS originated 369 prefixes in the last 30 days, of these 310 had unusually small prefixes.

Typically, a BGP advertisement is at least a /24 or 256 unique Internet addressable IPs. A large number of these were /32 or single IP addresses. The short answer is that any Internet Service Provider (ISP) that is part of the global Border Gateway Protocol (BGP) network can advertise a route to a prefix that it owns. It simply updates the routing tables to point to itself, and then the updates propagate throughout the Internet. If an ISP announces for a prefix, it does not own, traffic may be routed to it, instead of to the owner.

The more specific prefix, or the one with the shortest apparent route wins. That’s all it takes to disrupt traffic to virtually anyone on the Internet, connectivity and willingness to announce a route that does not belong to you. This is not a new attack, it has happened numerous times in the past, both malicious attacks and accidental typos have been the cause.

The announcements from AS 25459 can be seen at bgp.tools

A sampling of some of the owners of the IP addresses that were hijacked follow:

1 AMAZON-AES – Amazon.com, Inc.

2 AS-7743 – JPMorgan Chase & Co.

1 ASN-BBT-ASN – Branch Banking and Trust Company

2 BANK-OF-AMERICA Bank of America

1 CEGETEL-AS Societe Francaise du Radiotelephone S.A

1 FIRSTBANK – FIRSTBANK

1 HSBC-HK-AS HSBC HongKong

1 PFG-ASN-1 – The Principal Financial Group

2 PNCBANK – PNC Bank

1 REGIONS-ASN-1 – REGIONS FINANCIAL CORPORATION

Some on the list were owned by that ISP, the prefix size is what was odd about them. The bulk of the IP addresses were owned by various hosting providers. So, the question is:

What happened?

Makes you wonder about the fundamental (in)security of this set of experimental protocols we use called the Internet, doesn’t it?

The hum of the data center is a peculiar kind of silence. To the uninitiated, it is a wall of white noise—the mechanical respiration of ten thousand servers keeping the modern world exhaling data. But to those of us who live in the architecture of the “backbone,” that hum is a pulse. And on a Tuesday afternoon in early April, I watched that pulse skip a beat.

I was sitting in a darkened operations center, the glow of six monitors reflecting off a lukewarm cup of coffee, when the geography of the internet began to melt. It didn’t happen with a crash or a siren. It happened with a whisper in the Border Gateway Protocol (BGP)—the digital equivalent of a highway robber quietly swapping the road signs on the Interstate while the world was driving at eighty miles per hour.

To understand what I saw on my screen that day, you have to understand the fundamental fragility of how we move information. We tend to think of the internet as a solid, physical thing—cables under the ocean, satellites in the sky. But the “map” that tells data how to navigate those cables is based entirely on a series of polite, unverified conversations between routers.

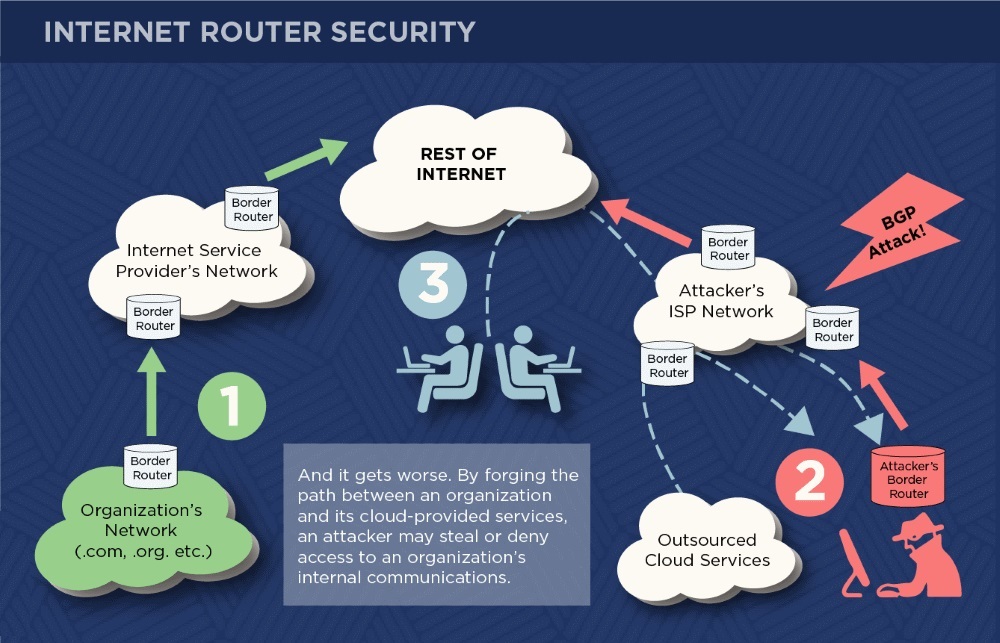

In the diagram I often use to train new analysts—the one currently pinned to my corkboard—the process starts simply enough. Look at the Green Path (Step 1). Under normal circumstances, an organization’s network, whether it’s a .com retailer or a .org non-profit, announces its presence to its Internet Service Provider (ISP). The ISP’s Border Router then tells the rest of the world: “I know where this organization lives. If you have a packet for them, give it to me.”

It is a system built on a 1980s-era handshake. When the internet was a small neighborhood of academic and military researchers, everyone knew everyone. You didn’t need to check an ID; you trusted that if a router said it owned a certain block of IP addresses, it was telling the truth.

But as I watched my monitors that Tuesday, I saw a Red Bolt (Step 2) strike that trust.

Somewhere, thousands of miles away, an Attacker’s Border Router began to scream. It wasn’t sending a virus or a brute-force login attempt. It was simply lying. It issued a BGP announcement to the global table that said: “Actually, I have a much faster, much shorter path to that organization’s network. Ignore the legitimate ISP. Send everything to me.”

In the world of networking, routers are programmed to be efficient above all else. They are like water; they always seek the path of least resistance. When the attacker’s ISP began to broadcast this “forged path,” the Rest of the Internet—the massive, cloud-shaped heart of our global connectivity—believed the lie. Within minutes, the digital traffic meant for a major financial hub began to veer off course.

This is the moment where the terror of a BGP attack sets in. If a hacker breaks into your house, you might hear the glass shatter. If they hijack your BGP route, they haven’t broken into your house—they’ve convinced the post office that your house is now located in an abandoned warehouse on the other side of town.

As the traffic was diverted through the Attacker’s ISP Network, it hit Step 3: The Interception. On my screen, I could see the latency spikes. The data was no longer traveling in a straight line. It was being sucked into a vacuum.

The attacker, sitting behind a terminal represented by that hooded figure in the diagram, wasn’t just stopping the traffic. They were “grooming” it. Because the attacker now sat in the middle of the stream, every piece of data passed through their hands before being forwarded to its actual destination—the Outsourced Cloud Services.

This is the “Man-in-the-Middle” nightmare. When a user typed their password into what they thought was their company’s cloud portal, that password traveled through the attacker’s router first. The attacker could read it, copy it, and then pass it along to the real server so quickly that the user never even saw a loading wheel. It was a perfect, invisible heist.

But as the caption on my diagram warns: it gets worse. We have spent the last decade moving our lives into the cloud. We don’t just host websites there; we host our internal payroll systems, our private legal documents, and our encrypted communications. By forging the path between an organization and its cloud providers, an attacker doesn’t just steal a few passwords. They can deny access entirely.

Imagine a hospital that can no longer reach its patient records because a rogue router in a foreign country has “black-holed” the route. Imagine a government agency that can’t access its own internal email because the BGP path has been forged to lead to a dead end. In that moment, the organization is effectively erased from the internet. They are still there, their servers are still humming, but the “map” no longer includes them.

On that Tuesday, we managed to catch the hijack within twenty minutes. We coordinated with “upstream” providers to ignore the malicious announcements and re-establish the legitimate route. But those twenty minutes felt like hours. In that window, thousands of data packets—each containing a piece of someone’s digital life—fell into the hands of someone they were never meant to meet.

I often look at that diagram and think about how much we rely on the civility of machines. We have built a multi-trillion-dollar economy on a foundation of “Border Routers” that are essentially gossiping with one another about where to go.

The “BGP Attack” is a reminder that the internet is not a fortress; it is a series of interconnected villages. If one village elder decides to start giving bad directions, the entire traveler’s map becomes a work of fiction.

As I closed my terminal that night and finished my now-cold coffee, I couldn’t help but feel a sense of profound vertigo. We talk about “cybersecurity” in terms of firewalls and antivirus software—the locks on our doors. But BGP hijacking reminds us that the very ground our houses are built on can be moved if someone shouts a lie loud enough for the rest of the world to hear.