К ВОПРОСУ О ТОМ, ЧТО ПЕРВИЧНО

Расчёты и платежи становятся электронными, всё сильнее сокращая потребность в наличных деньгах, как некогда бумажные деньги заменили золотые и серебряные монеты. В обеспечение физической безопасности проникают информационные технологии – автоматизация, телекоммуникации, хранение, обработка, передача данных и т.п. Всё шире используется высокотехнологичное оборудование, – системы контроля доступа, сигнализации, видеонаблюдения и другие.

В определённой мере – да но это лишь одна сторона процесса. Поскольку «дух отягощён материей», физическая безопасность – «человек с ружьём» и т.д. – существовать будет вечно, причём достаточно автономно. Пусть работы тем же инкассаторам становится меньше, но транспортировка ценностей, золотых слитков и т.п., останется всегда.

Кроме «информатизации» безопасности, действует и противоположная, встречная тенденция – необходимость для специалистов по информационной безопасности всё больше вникать в сущность банковского дела, всех бизнес-процессов, каждого клиентского сервиса. В определённом смысле информационная безопасность всё больше принимает окраску общей банковской безопасности.

Ещё в «докомпьютерную эру» хорошие специалисты по безопасности тщательно изучали объект, который должны были оберегать. Тогда банковская тайна сохранялась службой режима – надёжной охраной и крепкими замками. Когда стали развиваться информационные технологии, в дополнение к этой замкнутой системе, к замкам физическим, начали добавлять «замки» электронные.

Автоматизированные банковские системы и электронные платежи начали широко применяться в последние 20 лет. В банках исторически первыми задачами информационной безопасности было обеспечение информационно-технологической безопасности системы. Приходилось заниматься техническими аспектами безопасности, а также приучать сотрудников регулярно делать архивирование, резервное копирование данных. Информационные банковские системы начинали обладать всё больше разраставшейся функциональностью.

Кроме обеспечения только надежного функционирования технических средств, их постоянной доступности, встала и новая проблема. Поскольку обрабатывались самые разные данные, их надо было по-разному защищать, управлять доступом к корпоративной сети, компьютерным системам, базам данных, то есть разграничить права доступа и обеспечить контроль. Тому были и социальные причины: в 1990-е годы рядовой сотрудник банка мог испытать шок, узнав, сколько денег получает за выполнение своих должностных обязанностей топ-менеджер банка. Приходилось решать задачу разделения по категориям пользования, по функционалу, по глубине доступа к банковской информации.

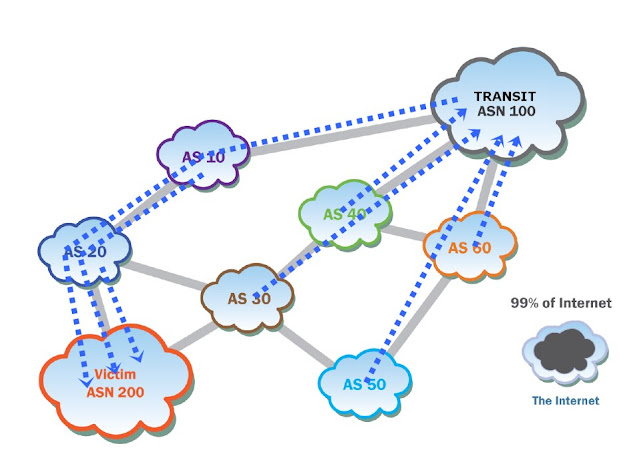

Внешние задачи обеспечения информационной безопасности пришлось решать с присоединением банков к электронным системам Банка России для осуществления межбанковских электронных расчётов. Но главным обстоятельством, которое привело к созданию банками самостоятельных подразделений информационной безопасности, стало появление дистанционных клиентских сервисов.

СЕКРЕТ «ЗОЛОТОГО СЕЧЕНИЯ»

Банковские пластиковые карты, выпуск которых начался в конце 1990-х годов, тогда считались не полноценным, а очень экзотическим бизнесом и у банков, и у мошенников. Зато начали быстро развиваться сервисы «банк – клиент» через интернет. Дело не только в том, что одному человеку стало трудно справляться с возросшими обязанностями. Формирования самостоятельных подразделений информационной безопасности банков требовали и появление системы удалённого обслуживания «банк – клиент», и отраслевой стандарт, введённый в действие распоряжением Банка России № Р-345 от 28 апреля 2007 года.

Вначале система интернет-банкинга строилась по принципу «толстого клиента» – компьютер конечного пользователя использовался как удалённый терминал с помощью специальной программы, связанной с банком выделенным каналом. Гораздо более простым, удобным и массовым стал «тонкий клиент» – доступ клиента на банковский сервер через обычный веб-браузер.

Произошёл переход в открытую агрессивную среду, потенциально враждебную клиентам. Если случаи взлома выделенных каналов можно было по пальцам перечесть, то интернет-банка – тысячи в год. Круг клиентов быстро расширился, но, в основном, за счёт людей с очень низким уровнем знания информационных угроз, понимания необходимости выполнять правила безопасности. Пришлось существенно переосмыслить проблематику информационной безопасности.

В настоящее время переживаем очередной новый этап развития – переход к мобильным технологиям. Это ещё более серьёзная проблема для безопасности. Мобильные устройства – телефоны, смартфоны, планшеты – используются в ещё более широкой среде. Включая общественные места – торговые центры, транспорт, просто на улице. Защищены мобильные операционные системы пока слабее, чем работающие на обычных персональных компьютерах. И, наконец, в мобильном устройстве объединены рабочее место банкинга и канал связи.

Взаимосвязь бизнеса и безопасности становится выпуклой, заметной и очевидной. Бизнес хочет всё больше использовать возможности, открываемые мобильными технологиями, но безопасность тормозит и режет крылья, потому что не хочет подрывать тот самый бизнес. Потому что если новые удобные сервисы будут опасными, рискованными – никто не будет ими пользоваться.

Безопасность, несмотря на свой сдерживающий фактор для развития платёжных мобильных технологий, одновременно – гарантия их успешного развития. Вот такое диалектическое противоречие, двигатель развития. Нужно только найти баланс, «золотое сечение» соотношения преимуществ новых технологий и безопасности.

Кто первый его вычислит, тот и захватит новый рынок, переделит старый. Функциональность новых сервисов разных банков отличается деталями. Отличаться они могут удобствами и уровнем безопасности, двумя противоположными качествами. Кто умеет правильно их слепить – тот и победил. Безопасность становится конкурентным преимуществом. У кого более безопасный бизнес – тот и впереди.

К КОМПЛЕКСНОЙ БЕЗОПАСНОСТИ

Информатизация безопасности и её встречное проникновение в детали бизнеса – это противоположные тенденции, которые взаимно дополняют друг друга. Предпринимать меры, использовать технические средства безопасности нужно, в конечном счёте, для того, чтобы обеспечить функционирование бизнеса в целом. Исходная точка – изучение объекта, информационную безопасность которого предстоит обеспечивать, с точки зрения бизнес-требований, затрат и эффективности. Оценка рисков, связанных с проведением той или иной операции, в первую очередь экономических.

Экономическая безопасность является самым важным, интегральным показателем для бизнес-системы. Для банка это не только собственная экономическая безопасность, но и структур, связанных с ним, и обслуживания клиентов. Потому что использование информационных технологий позволяет банкам быть институтом, оказывающим финансовые услуги самого широкого спектра, а не только расчётные и кредитные. В том числе и, в определённой мере, безопасности клиента.

Вот пример: предприниматель хочет получить городской заказ и участвует в конкурсе, который проводит Правительство Москвы. В настоящее время действует система электронных торгов, которая работает с конкурсными депозитами, с мгновенными расчетами. Электронная торговая площадка – элемент бизнес-отношений, участником которых является также и банк.

Банк может предоставить банковскую гарантию или депозит для участия в торгах, «гарантийный взнос». Предприниматель может не отвлекать собственные средства, которые могут быть ограниченными, а после подведения итогов торгов погасить этот краткосрочный кредит. От того, предоставит банк кредит вовремя или нет, зависит экономическая безопасность бизнеса клиента, минимизация финансовых рисков.

Благодаря высоким технологиям банк стал участником гораздо более широкого спектра экономических отношений, чем прежде. Информационная и физическая безопасность стали важными аспектами экономической безопасности. Надо говорить о безопасности в целом, элементы которой – экономическая безопасность, информационная безопасность и физическая безопасность. Порой они очень тесно переплетаются, так что трудно выделить тот или иной аспект.

Выявление мошеннических операций в системах ДБО – это обеспечение экономической безопасности, но по принципам и технологиям, инструментам – ближе к информационным технологиям. Получается смычка экономической и информационной безопасности, порождаемая развитием бизнес-процессов с использованием новых возможностей, которые открываются информационными технологиями. Как, исходя из развития бизнес процессов, формировать бюджет и составлять штатное расписание? Ещё не выработано общего рецепта, как решать возникшую проблему, и каждый делает это по-своему.

Следующий уровень развития – неотчуждаемые от клиента средства обеспечения безопасности. В мобильном банке должны быть новые средства аутентификации, привязанные не к средству проведения платежа, а к самому человеку. Если у меня есть отчуждаемая от человека вещь, и она является платежным инструментом, то должна быть её привязка к самому человеку. А это могут быть только параметры владельца. Поэтому следующим этапом могут стать биометрические способы аутентификации.

ИНТЕГРАЦИЯ ДИСЦИПЛИН

Назревшая проблема уже сегодняшнего дня – потребность в кадрах с соответствующей новой квалификацией. Внедрение антифродовых систем, с одной стороны, требует сотрудников-специалистов, которые бы вели мониторинг транзакций, умея анализировать присущие риски, формировать правила выявления мошеннических операций. То есть способных и заниматься настройкой антифродовых систем, и принимать решения о конкретных платежах. У этих специалистов должно присутствовать понимание экономической сути платежей, сформированное достаточно богатым опытом аналитической и экономической работы. А также хорошее практическое знание информационных технологий, при помощи которых выявляется фрод.

«Чистые» специалисты, подготовленные по специальности «информационная безопасность», как и просто «безопасность», становятся всё менее востребованными на рынке труда. Квалификация, полученная ими согласно диплому о высшем образовании, становится для работы недостаточной, в значительной степени бесполезной. Напротив, прямо сейчас требуются специалисты, получившие междисциплинарную подготовку, на стыке безопасности, информационных технологий, экономики и финансов, а также других дисциплин. Потребности диктуются увеличением количества новых разнообразных финансовых сервисов: банковских, платёжных, брокерских, инвестиционных, страховых, государственных электронных платных услуг и т.п.

Таких специалистов в настоящее время вузы не могут выпускать. Потому что внедрение новых автоматизированных систем информационной безопасности банков происходит быстрее, чем способно меняться инерционное высшее образование. Цикл подготовки по новым специальностям, согласно федеральному законодательству, составляет 7 лет. Потому что ранее требовалось 2 выпуска для прохождения аккредитации, плюс 5 лет на полный курс очного обучения. Можно прибавить 1 год на подготовку учебных программ. Будем учитывать и то, что выпускнику вуза, даже самой подходящей специальности, предстоит 3 года набираться опыта на рабочем месте, чтобы окончательно стать готовым специалистом.

Какая специальность должна быть базовой? Готовить специалистов информационной безопасности в технических вузах или в тех, по профилю которых выпускник будет потом работать – финансовых, экономических и т.п.? В настоящее время базовыми выступают технические вузы. «Междисциплинарная» кафедра, готовящая специалистов по информационной безопасности банков, была создана в НИИЯУ МИФИ.

Проблема вырастает из новых возможностей, которые открываются именно информационными технологиями. Оказывается проще обучать технических специалистов особенностям банковских процессов, чем наоборот, финансистов – информационной безопасности. Во многих банках системами антифрода занимаются специалисты по IT, а не по безопасности и не экономисты.

ТРЕБУЮТСЯ МНОГОГРАННЫЕ СПЕЦИАЛИСТЫ

Для того, чтобы своевременно готовить специалистов по информационной безопасности для конкретных отраслей, для кредитных, финансовых и платёжных организаций разного профиля, нужны соответствующие преподаватели и учебные программы. Либо обучающимся информационным технологиям преподавать экономическую безопасность, либо экономистам – информационные технологии. Деление возможно по направлениям: безопасность финансового сектора, отдельно технологических процессов, безопасность каналов связи, безопасность разработки и применения пользовательских приложений.

Сейчас московские вузы находят временный выход из положения за счет компаний, которые предоставляют своих специалистов. Примерно треть предметов по информационной безопасности, защите информации в вузах читают совместители – люди, профессионально занимающиеся этой деятельностью. Ресурс хороший, но ограниченный.

Можно использовать исторический опыт решения проблематики высшего междисциплинарного образования, накопленный ещё в «докомпьютерную эру». Похожая проблема вставала при подготовке специалистов для разных отраслей. Специалисты по проектированию автоматизированных систем управления технологическими процессами ещё в 1960–70-е годы должны были хорошо знать предметы защиты, технологические процессы. Потому что система защиты влияет на управление всем технологическим процессом.

На производстве безопаснику было необходимо, зная «правило Жуковского», помнить о том, что гидродинамический удар при простом закрытии вентиля может привести к разрыву трубы или объёмному воздушно-масляному взрыву. Даже в вузах, готовивших оперативных работников, считалось, что тех, кому предстоит работать «на земле», и тех, кому на транспорте, нужно готовить как специалистов разного профиля.

Вспомним, что начало полётов человека в космос, создание орбитальных станций, медицинские эксперименты на них сделали актуальной новую междисциплинарную профессию – инженер медицинской техники. Чтобы спроектировать медицинский прибор, нужно было иметь и медицинское, и техническое образование. Взаимодействие выстроили МВТУ им. Н.Э. Баумана и Первый Московский медицинский институт имени И.М. Сеченова. Обучение и выпуск специалистов были начаты, хотя новая междисциплинарная специальность появилась в официальном перечне лишь спустя два десятка лет. Этот успешный опыт актуален и по сей день.

Изменения соотношения между разными гранями банковской безопасности – общей, экономической и информационной безопасностью – процесс естественный. Тот, кто этого еще не понимает, столкнется с большими проблемами. Старые законы продолжают действовать, но лишь как частный случай более широких, порой противоположных закономерностей. Впрочем, это уже проходили, – при переходе от классической механики к квантовой.