Исследователи неоднократно предупреждали нас о недостатках в программной реализации протокола BGP (Border Gateway Protocol), которые можно использовать для провоцирования отказа в обслуживании (DoS) на уязвимых одноранговых узлах BGP или осуществить вброс маршрута со стороны (bgp route hijacking), что так или иначе сказывается на безопасности маршрутизации в сети интернет.

Уязвимости были найдены во FRRouting версии 8.4, популярном наборе протоколов интернет-маршрутизации с открытым исходным кодом для платформ Linux и Unix. В настоящее время он используется многими вендорами, включая NVIDIA Cumulus, DENT и SONiC, что создает риски для цепочки поставок.

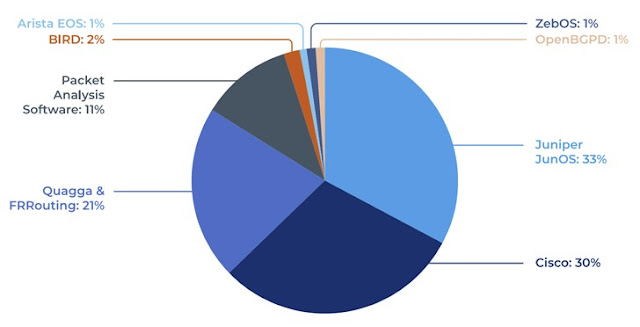

Проблемы были выявлены в ходе анализа семи различных имплементаций BGP, проведенного Forescout Vedere Labs: FRRouting, BIRD, OpenBGPd, Mikrotik RouterOS, Juniper JunOS, Cisco IOS и Arista EOS.

Список обнаруженных недавно проблем выглядит следующим образом:

- CVE-2022-40302 (6,5 балла по шкале CVSS) — out-of-bounds чтение при обработке искаженного сообщения BGP OPEN с опцией Extended Optional Parameters Length;

- CVE-2022-40318 (6,5 балла по шкале CVSS) — out-of-bounds чтение при обработке искаженного сообщения BGP OPEN с опцией Extended Optional Parameters Length;

- CVE-2022-43681 (6,5 балла по шкале CVSS) — out-of-bounds чтение при обработке искаженного сообщения BGP OPEN.

Наши эксперты пишут, что проблемы «могут использоваться нарушителем для провоцирования состояния отказа в обслуживании на уязвимых одноранговых узлах BGP, что приведет к сбросу всех сессий BGP и очистке таблицы маршрутизации, а сам одноранговый узел перестанет отвечать». Кроме того такие узлы остаются уязвимы для любых видов bgp route leaking.

«Отказ в обслуживании может быть продлен на неопределенный срок путем многократной отправки искаженных пакетов. Основная причина — один и тот же уязвимый шаблон кода, скопированный в несколько функций, связанных с разными этапами анализа сообщений OPEN», — сообщают наши исследователи.

К своему отчету наши аналитики приложили ссылку на опенсорсный инструмент BGP Fuzzer на основе Python, который поможет всем желающим протестировать безопасность маршрутизации BGP или найти новые проблемы в различных реализациях этого протокола.

«Современные реализации BGP роутеров по-прежнему имеют уязвимости, которые могут легко эксплуатироваться любым нарушителем, — говорят в Forescout. — Для снижения рисков использования уязвимых реализаций BGP, лучшей рекомендацией является как можно более частая установка патчей на устройства сетевой инфраструктуры».

Более подробно обсудить со мной вопрос практического применения описанных инструментов можно в личных сообщениях. Контактные данные указаны в соответствующем разделе этого сайта.

Leave a Reply