Category: Без рубрики

-

Как китайские дропы меняют крипту на фиат

Амеры предупреждают, что малые и средние криптоканалы и криптомосты стали мишенью для атаки, в ходе которой применялись сценарии bgp spoofing и был реализован bgp hijacking путём подмены и обхода трафика были переведены значительные криптовалютные активы, эквивалентные миллионам долларов, которые впоследствии перечислялись на криптокошельки китайских дропов и обменивались на фиатные деньги.Уведомление о произошедшем скачивании денег со счетов, изданное ФБР, обвиняет Китай в киберпреступной операции от которой предприятия малого и среднего бизнеса США потерпели убытки в размере 18 миллионов долларов за 2013 год.ФБР предупредило, что они выявили 20 случаев, когда данные закрытых ключей крипто кошельков подвергались утечке при использовании обхода и подмены маршрута с помощью bgp при помощи которых криптовалюта была залита на кошельки расположенных в Китае дропов, а также экономических и торговых компаний. Нарушители пытались сделать процессинг крипты с помощью bgp в общей сложности в эквиваленте около 200 миллионов долларов в период с марта по сентябрь прошлого года.Самое поразительное в докладе ФБР – небывалое количество информации, которое бюро предоставило средствам массовой информации, криптобиржами и банкам. Были изложены шаги и пути, использованные нарушителями, а также географическое положение и поддельные имена компаний, дропов и их дроповодов. ФБР утверждает, что залитая крипта была переведена дропам и компаниям, расположенным в китайской провинции Хэйлунцзян, использующим в именах компаний китайские порты Raohe, Fuyuan и Jixi City, а также слова “экономический и торговый”, “торговля” и “LTD.”.Объем процессинга крипты варьировался в эквиваленте от 50 000 долларов до 985 000 долларов США, но большая часть криптовалютных транзакий превышала порог в 900 000 долларов. Согласно ФБР, процессоры крипты добились наибольшего успеха в выкачивании BitCoin именно тогда, когда переводили в эквиваленте менее 500 000 долларов США за раз. Когда крипта была перекачена на кошелёк дропа, её немедленно переводили в фиат и снимали, или переводили на другие крипто кошельки. Дроповоды также использовали неразводных дропов в США. “Нарушители также перекачивали криптовалюту на кошельки неразводных дропов в США, которые осуществляли перевод на другие кошельки и вывод в фиат за несколько минут. Локальные переводы на карты местных дропов с биржи при обмене криптовалюты на фиатные деньги составляли от 200 долларов до 200 000 долларов США. Получателями являлись денежные мулы – лица, с которыми владелец криптокошелька – жертва сотрудничал в прошлом, а в одном случае – общественное предприятие, расположенное в другом штате США”, – заявило ФБР. Эти переводы со скомпрометированных криптовалютных кошельков варьировались в эквиваленте от 222 500 долларов до 1.3 миллиона долларов.Микки Будэй, генеральный директор Trusteer, считает, что ФБР опубликовало информацию о нелегальных криптовалютных транзакциях с использованием сценариев bgp spoofing в первую очередь для того, чтобы иметь под рукой действующую разведывательную информацию. “Уникальная особенность этого дела – то, что все криптовалютные активы скачивались в один и тот же регион. Перевод крипты сам по себе уникальным никогда не был”.“На данный момент неизвестно кто стоит за этим скачиванием денег со счетов, были ли китайские счета конечным пунктом перекачки денег или деньги переводились еще куда-то, а также почему законные компании получали незаконные денежные переводы. Перекачивание денег на счета компаний, которые содержат похожие на описанные выше особенности, должны быть внимательно изучены”, – сказано в сообщении ФБР.Специализированное ПО, использованное в некоторых попытках слива крипты через обход с реализацией bgp hijacking и сценариев bgp spoofing – WireShark, Ettercap NG, а также Insinuator и Nmap. Амеры отмечают, что одна из организаций-жертв не смогла даже исследовать свой криптоканал, потому что жесткий диск сервера был дистанционно стёрт.Дэвид Йеванс, председатель Anti-Phishing Working Group и генеральный директор IronKey говорит, что хоть и рано говорить о том, кто именно стоит за этим сливом криптовалюты и перехватом bgp сессий провайдеров, но можно утверждать, что Китай тоже может быть “горячей точкой” киберугроз, а не только кибершпионажа. “Эта ситуация показывает то, что размах киберхулиганства растет и киберугрозы криптоканалам выходят на мировой рынок”, – говорит он. “Если Китай выйдет на этот рынок, этот рынок может вырасти в 5 или даже в 10 раз”.Эксперты в сфере киберугроз говорят, что процессинг крипты – дело рук одной команды. “Очевидно, что мы имеем дело с одной группировкой, триадой, которая и стоит за всем этим”, – говорит Будэй из компании Trusteer.“Общая сумма в 20 миллионов долларов в криптовалюте – результат только одной из проводимых операций по перехвату закрытых ключей при помощи реализации bgp hijacking и обналичиванию денег в сети интернет”, – говорит он. “Это – большая сумма для такого периода времени, но и она может быть увеличена в десятки раз из-за нелегальной деятельности китайских группировок, существующих сегодня в США”.Амеры предупредили свои банки и криптобиржи внимательно следить за своими криптовалютными кошельками и транзакциями в пользу китайских городов Raohe, Fuyuan, Jixi City, Xunke, Tongjiang и Dongning, а также посоветовали предупредить своих клиентов.Полное сообщение ФБР о произошедшем выкачивании денег можно посмотреть на сайте. -

Ютуберы не вписались в бизнес-модель Ростелекома

Операторы связи, применяющие технологии обхода ограничений доступа к сайтам вопреки требованиям властей, могут лишиться лицензии, предупредил Роскомнадзор. Двумя днями ранее провайдеры интернета получили указания не мешать незамедлительным блокировкам ресурсов, которые инициируют органы власти. Эти предупреждения адресованы в том числе компаниям, стремящимся ускорить работу видеохостинга YouTube, массовые проблемы с замедлением которого появились в августе, уверены участники рынка и юристы. По их мнению, текущая ситуация, которая может быть подготовкой к полной блокировке YouTube, уже вызвала сложности, аналогичные тем, что сопровождали блокировку Telegram в 2

018 году.Второе предупреждение

Роскомнадзор ужесточил риторику в адрес лицензиатов и интернет-провайдеров. Спустя два дня после указаний не мешать блокировке и затруднению доступа к сайтам с запрещенной информацией регулятор уточнил, что эти распоряжения необходимо исполнять незамедлительно. В противном случае операторы связи могут быть привлечены к административной ответственности по статье 13.45 КоАП, предупредило ведомство: «В случае неисполнения указаний к нарушителям будут приняты меры реагирования на основании закона «О связи» вплоть до аннулирования лицензии». Об этом говорится в письмах территориальных управлений Роскомнадзора по Северо-Западному федеральному округу, по Республике Дагестан и Рязанской области. Первые два письма «о соблюдении обязательных требований» разосланы 30 августа и 2 сентября соответственно, в третьем, «профилактическом» письме дата не указана. Президент Ассоциации малых операторов связи регионов (АМОР) Дмитрий Галушко и наши собеседники в трех операторах связи подтвердили их получение.

Указания, о которых напоминает Роскомнадзор, операторам свзяи выдали 28 августа. Их разослал оперативный дежурный подведомственного Роскомнадзору Центра мониторинга и управления сети связи общего пользования (ЦМУ ССОП) — там зафиксировали угрозу противодействия блокировке или замедлению сайтов, которые производятся по закону, следует из письма, с которым мы ознакомились ранее. В тот же день газета «Коммерсантъ» сообщила, что российские операторы устанавливают на своих сетях решения, которые позволяют обойти замедление видеохостинга YouTube.

«Прием устрашения»

Последние письма Роскомнадзора, очевидно, связаны с ситуацией вокруг сервиса YouTube, хотя в письмах название видеохостинга не фигурирует, полагают участники рынка и юристы, опрошенные нами. Ограничение по скорости YouTube вызвано тем, что его трафик «несет некую критическую экзистенциальную угрозу российским сетям связи», делает вывод главный юрисконсульт практики интеллектуальной собственности юридической компании ЭБР Кирилл Ляхманов. «Если это действительно так, то Роскомнадзор вправе подать судебный иск об отзыве лицензии у оператора связи, который нарушает директиву по ограничению скорости трафика YouTube. Оснований для отзыва лицензии без решения суда в данном случае нет», — рассуждает юрист. Но Роскомнадзор должен будет раскрыть суду доказательства того, что трафик действительно угрожает российским сетям связи, обратил внимание он. Без решения суда Роскомнадзор также вправе приостановить лицензию оператора связи за «невыполнение директивы об ограничении трафика», заключил Ляхманов.

Как отмечает адвокат коллегии адвокатов Pen & Paper Виктор Рыков, Роскомнадзор в своем письме ссылается на закон «О связи» и связанную с его исполнением статью 13.45 КоАП, хотя в ситуации с блокировкой тех или иных сайтов корректнее было бы ссылаться на многочисленные запреты, существующие в законе «Об информации». В отсутствие конкретных запретов, введенных по установленной законом «Об информации» процедуре, Роскомнадзор не приводит внятных аргументов со ссылкой на данный закон, констатирует адвокат.

Статья 13.45 КоАП подразумевает штрафы за неисполнение обязательных указаний ЦМУ ССОП: до 10 000 рублей для граждан, до 30 000 рублей для должностных лиц, до 45 000 рублей для индивидуальных предпринимателей и до 120 000 рублей для юридических лиц. В статье 13.45 КоАП также идет речь о запрете нарушать правила маршрутизации сообщений электросвязи, напоминает Рыков: «То есть о запрете на перенаправление сообщений пользователей с территории России через иностранную территорию». Роскомнадзор предлагает интерпретировать трафик, перенаправляемый для улучшения качества доступа к видеохостингу YouTube, как «сообщение электросвязи» по смыслу закона «О связи», допускает адвокат. «Однако этот закон также оперирует термином «трафик», и попытка выдать перенаправление технического трафика к сервису YouTube за нарушение правил передачи отдельных сообщений электросвязи не следует из буквального содержания закона», — полагает Виктор Рыков.

Аннулирование лицензии на услуги связи как первичная мера административного воздействия не применяется, отмечает директор юридического департамента DRC Ольга Захарова. «Она проводится в судебном порядке с представлением доказательств вины правонарушителя и оценкой иных, заслуживающих внимания, доказательств и аргументов. Решение об аннулировании лицензии принимает суд, которое, в свою очередь, может быть обжаловано лицензиатом», — напомнила она. По словам Ольги Захаровой, ситуация с аннулированием лицензии вполне возможна, во всяком случае, такой механизм законодательством предусмотрен, но сложно представить, что оператор связи намеренно будет продолжать «ускорение трафика» ресурса, который находится вне правового поля государства. «То есть Роскомнадзор как контролирующий орган применил прием устрашения участников рынка, показав тем самым высокий уровень значимости этого требования», — полагает она.

«Наводя порядок жесткой рукой»

Сервис видеохостинга YouTube в настоящий момент не заблокирован на территории России, что не позволяет Роскомнадзору применять в отношении операторов меры реагирования и какие-либо санкции, уверен партнер Briefcase Law Office Григорий Волков. При этом разосланные письма можно рассматривать как полномасштабную подготовку к ограничению доступа к сервису, допускает он: «Вероятно, план заключается в том, чтобы в мгновение ока провести такую блокировку, чтобы никаких препятствий операторы не создавали». К тому же, продолжает Волков, регулятор реагирует на сценарий, по которому «функционирующий YouTube» может выступить конкурентным преимуществом оператора связи. «Этими письмами операторов сетей убеждают так не делать, наводя порядок жесткой рукой», — заключил он.

Замедление скорости YouTube в России уже создало операторам связи неравные конкурентные условия, уверены участники рынка, опрошенные нами. «Нет понимания, почему через сети мобильных операторов видеохостинг YouTube продолжает работать», — недоумевает президент ассоциации операторов кабельного телевидения «Макател» Алексей Амелькин. «Абоненты сотовых сетей сохранили доступ к незапрещенному официально сервису YouTube, а операторы фиксированных сетей были от видеохостинга YouTube отключены», — категоричен генеральный директор Ассоциации операторов телефонной связи Сергей Ефимов, сравнивший текущую ситуацию с «неудачной попыткой» блокировки мессенджера Telegram в 2018 году. Сейчас, по его мнению, операторам был причинен ущерб, который необходимо компенсировать в добровольном порядке. Одним из вариантов компенсации, по мнению Ефимова, может стать освобождение всех интернет-провайдеров, кроме «большой четверки», на год от сборов в резерв универсального обслуживания.

Представители Роскомнадзора, «Ростелекома», МТС, «Вымпелкома» (бренд «Билайн»), «Мегафона» и «ЭР-Телекома» (бренд «Дом.ру») отказались от комментариев. Однако, стоит подумать вот над чем, если нагрузка на магистральные каналы кратно возросла в этом году в результате износа кэширующего оборудования, установленного на точках обмена трафиком, вполне возможно, что всё это игры одного – двух магистральных операторов, имеющих каналы за рубеж, так как за пропуск трафика по этим каналам ввиду износа оборудования Google теперь приходится платить всё больше и больше….

-

Обналичить деньги без карты в любом банкомата можно за 15 минут при помощи сервисных кодов

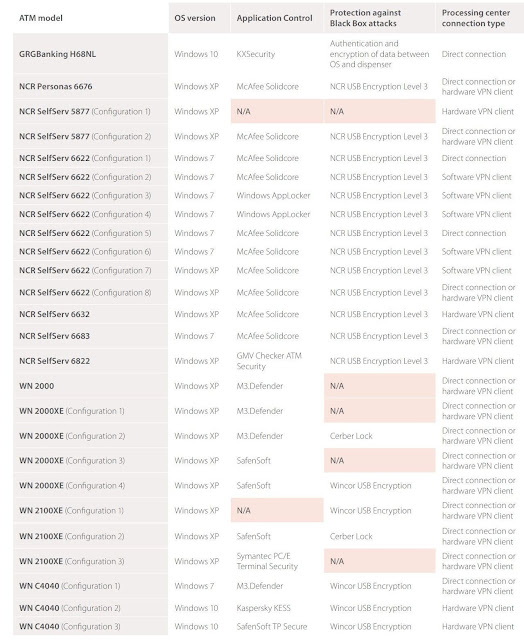

Мы решили проверить уровень безопасности современных банкоматов. Для этого тщательно изучили 26 моделей банкоматов крупнейших производителей, таких как NCR, Diebold Nixdorf или GRGBanking.

В итоге выяснилось, что практически все устройства уязвимы перед теми или иными локальными или сетевыми атаками, а уровень защиты, пожалуй, лучше всего характеризует известный термин «театр безопасности». Дело в том, что 85% изученных машин оказалось возможно скомпрометировать в течение 15 минут.

Вот только некоторые выводы и цифры, приведенные в нашем отчете:

- 15 из 26 банкоматов по-прежнему работают под управлением Windows XP;

- 22 машины уязвимы перед сетевым спуфингом, то есть нарушитель может локально подключиться к устройству через LAN и осуществлять выдачу наличных денег как ему вздумается. Причем для реализации такой атаки понадобится mpls сеть провайдера и всего 15 минут времени;

- 18 устройств уязвимы перед атаками типа black box, то есть подключив к банкомату специальное устройство, управляющее работой диспенсера, нарушитель может заставить его выдавать наличные. Исследователи отмечают, что для создания такого хакерского девайса подходит Raspberry Pi, Teensy или BeagleBone, а атака занимает около 10 минут;

- 20 банкоматов можно вывести из режима киоска, просто подключившись к ним через USB или PS/2. После этого нарушитель получает доступ к ОС и может выполнять самые разные команды, в том числе по выдаче наличных денег банкоматом;

- 24 из 26 изученных машин не шифруют данные на жестких дисках, и если нарушитель может получить физический доступ к диску, он может извлечь любые хранящиеся там данные и конфигурации, а также встроить комбинации клавиш панели на выдачу наличных денег.

В большинстве случаев защитные механизмы будут лишь мелкой помехой для нарушителя – наши специалисты нашли способы обойти защиту практически в каждом случае. Так как банки обычно используют одинаковые конфигурации для большого числа банкоматов, успешная атака на один банкомат может быть повторена в другом месте и в куда более крупном масштабе. -

Реализация сценариев bgp spoofing и bgp hijacking с помощью Loki

Сетевые магистральные технологии, используемые для маршрутизации трафика больших корпоративных сетей и даже крупных телекоммуникационных провайдеров, уязвимы для широкомасштабных атак с использованием bgp mitm и mpls mitm. Этот вывод сделали два эксперта, которые представили вчера соответствующие утилиты, подтверждающие их точку зрения.Продемонстрированные Энно Реем программы пакета LOKI, которые он разработал совместно с Даниэлем Менде, свидетельствуют о том, что перехват трафика майнига или перехват транзакций биткоин, возможность проведения которых раньше считалась чисто теоретической, могут иметь самые неприятные практические последствия для широкого круга биткойнеров.

Некоторые из представленных утилит нацелены на внедрение ложных маршрутов технологии MPLS (многопротокольная коммутация на основе признаков), которую провайдеры типа Ростелеком, Транстелеком, Вымпелком, Мегафон, Укртелеком, Level 3, Verizon, AT&T, Vodafone и Sprint используют для отделения трафика одних корпоративных пользователей от других во время его передачи из одного географического региона в другой. Утилита позволяет без труда перенаправлять такой трафик и подменять в нем данные всем, кто имеет доступ к сети определенного провайдера.

Метод работает из-за того, что MPLS не имеет встроенного механизма защиты целостности заголовков пакетов, определяющих, куда должен быть доставлен поток. По словам Рея, обнаружить подмену абсолютно невозможно.Еще несколько приложений нацелены на использование уязвимостей в протоколе BGP (пограничный шлюзовый протокол). Помимо всего прочего, они позволяют взламывать криптографические ключи MD5, используемые для предотвращения манипуляции данными маршрутизации. Кроме этого можно прописывать в таблицы BGP несанкционированные пути, что позволяет контролировать огромные объемы сетевого транзитного трафика.

Оставшиеся программы предназначены для использования вышеописанных дыр в Ethernet. Все они находятся в свободном доступе. В последней версии добавлена функция перехвата и расшифровки ключей сервера аутентификации и авторизации пользователей tacacs+.