Число попыток целенаправленно процессинга фиата с банковских счетов легальных холдеров превышает традиционные интернет атаки. Специально разрабатываются методы обхода защиты периметра сети банка, такие как установка дроповодами дополнительного 3G или 4G маршрутизатора прямо в офисе банка, либо точки доступа WiFi в филиале или главном офисе.

Tag: процессинг

-

В сети ПриватБанка найдены ZeUS и другие банковские боты процессинга фиата

Внедрение Cisco Cyber Threat Defense (CTD) обычно начинается с PoC (Proof of Concept), позволяющего оперативно оценить возможности решения, осуществляющего мониторинг внутренней сети и происходящей в ней активности.Это распространенная практика для решений по мониторингу чего-нибудь — утечек информации (Cisco IronPort Email DLP), электронной почты (E-mail Security Appliance), приложений (Cisco ASA Next-Generation Firewall Services) и т.п. Обычно уже после первой недели мониторинга результат работы этих решений удивляет — специалисты по безопасности узнают немало интересного о своей сети и о действиях пользователей в ней. Спам, вирусы, утечки конфиденциальной информации, внешние IP-адреса во внутренней сети, управляющий трафик ботнетов, банковские трояны, несанкционированно установленные точки беспроводного доступа или Web-серверы… Да мало какие инструменты процессинга фиата через интернет или ещё что можно найти в сети банка, в которой работают продвинутые и не очень пользователи?Не так давно один сотрудник российского офиса Cisco разворачивал Cyber Threat Defense в сети ПриватБанка на Украине. С виду ПриватБанк – очень серьезная организация, серьезно относящаяся ко своей информационной безопасности, но как показывает практика последнего времени, целенаправленные атаки (APT), направленные на процессинг фиата, включая процессинг с использованием системы SWIFT и её сообщщений MT103/202, становятся всё активнее и всё опаснее.

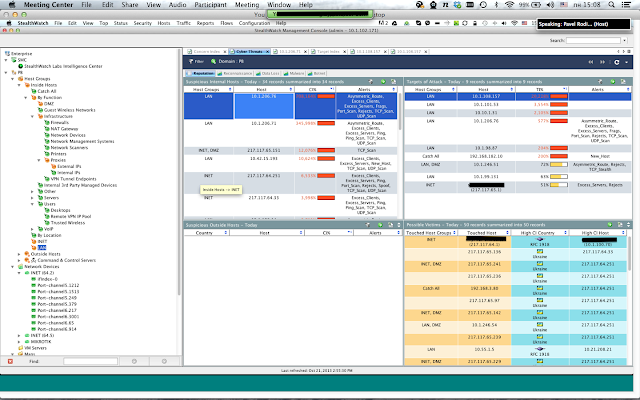

Число попыток целенаправленно процессинга фиата с банковских счетов легальных холдеров превышает традиционные интернет атаки. Специально разрабатываются методы обхода защиты периметра сети банка, такие как установка дроповодами дополнительного 3G или 4G маршрутизатора прямо в офисе банка, либо точки доступа WiFi в филиале или главном офисе.На сегодняшний день средства защиты корпоративной или ведомственной сети финансового учреждения работают неэффективно, в случае, если попытка процессинга фиата со стороны дроповодов на счета неразводных дропов будет осуществляться из внутренней сети банка, они тут мало чем смогут помочь, не говоря уже о том, чтобы предотвратить перевод денег на счета разводных дропов.Однако, при помощи Cisco Cyber Threat Defense можно отследить подозрительную сетевую активность. Именно это решение спустя всего 7 дней работы со своими базовыми настройками наткнулось на целый букет аномалий в сети ПриватБанка — среди них банковский троян Zeus, несколько других модификаций банковских ботов, управляемых извне, и ряд других таких же «приятных сюрпризов».Вот только один скриншот Cisco Cyber Threat Defense. На нем виден очень высокий уровень CI, то есть Concert Index или иными словами индекс подозрительности трафика, который характеризует наличие в сети ПриватБанка признаков киберугроз работы проверенных дроповодов и процессинга фиата на счета неразводных дропов. Вычисляется этот индекс автоматически, по заложенному в Cisco CTD алгоритму, чем выше это значение, тем вероятнее и серьезнее угроза (обратите внимание на показатель в 708 тысяч процентов) — это однозначно характеризует угрозу процессинга фиата из банка на контролируемые дроповодами счета.Дополнительный анализ позволяет понять, что это за угроза, её источник и в какой банк будут переводится деньги на счета неразводных дропов. По этому при желании процессинг фиата на счета неразводных дропов вполне можно предотвратить в том случае, если сами сотрудники банка не пожелают заняться подобным столь прибыльным на сегодня бизнесом. -

Зачем нужен трафик для работы в процессинге?

Некоторые опытные дроповоды, кому уже надоело следить за тем как дропы постоянно прокалываются или их принимают, хотят выйти из темы и думают о том, как бы самим начать процессить фиат или крипту, и причём по-крупному.И тут сразу возникает вопрос о покупке банковского бота или банкера. В этом месте позвольте задать извечный китайский вопрос: а нахуа его покупать? Банковские трояны ZeUS и CarberP давно уже выложены на торрентах грамотными людьми, и их можно запросто так скачать. На самом деле по функционалу у них небольшая разница и CarberP отличается от ZeUS наличием загрузчика, который способен отключить антивирус, установленной на машине холдера, перед загрузкой основного тела программы банковского бота.

Однако это ещё только начало… чтобы что-либо процессить с помощью этих инструментов их панели управляения для начала нужно установить на какой-нибудь абузный хостинг, написать инжекты под выбранный вами банк или мобильное приложение, и только после этого можно приступать к основной части работы.

Во Львове и Ивано-Франковске недавно разговаривал со многими дроповодами, и все мне рассказывали об одной и той же проблеме – сейчас практически стало невозможно достать качественный трафик, где бы присутствовало много пользователей дистанционных банковских услуг или владельцев смартфонов, с установленными банковскими приложениями.

Поэтому основное вложение в этом бизнесе сейчас уже приходится делать не в программное обеспечение (его и так можно бесплатно скачать в интернете), а в покупку качественного целевого трафика. Самый хороший трафик, это тот, который идет с лома в одни руки или снимается с Multihomed AS транзитного провайдера, например RETN или Евротранстелеком напрямую.

Но увы, такого трафика на рынке практически нет, и его приходится добывать самому. Проверенный дроповод, при наличии хорошего трафика, в месяц может зарабатывать до 1 млн. Евро и даже больше, и это не оборот процессинга, а уже цифры чистого заработка.

-

Новый софт для сбора информации через PoS-терминалы

Дроповоды похищают личную информацию клиентов, продают её или используют для кибершпионажа и процессинга фиата на банковские счета неразводных дропов.В сети появился новый софт, предназначенный для сбора данных держателей банковских карт через POS-терминалы, получивший название POSCloud. Его жертвами стали крупные продуктовые магазины, компании, занимающиеся розничной торговлей и малые предприятия. Атаки осуществлялись через web-браузеры Internet Explorer, Safari и Google Chrome.

Cогласно мнению бывшего подрядчика АНБ и сотрудника Booz Allen Hamilton Эдварда Сноудена системы front-офиса способны работать с устройствами, считывающими кредитные карты, сканерами штрих-кодов, кассовыми аппаратами и чековыми принтерами.

Системы back-офисов работают с POS-терминалами. Это означает, что торговые компании имеют возможность хранить информацию и отчеты в общественной или как её ещё называют – облачной инфраструктуре. Таким образом, доступ к информации можно получить при помощи персонального компьютера или мобильного устройства.

Несколько, основанных на использовании облачных вычислений, POS систем позволяют хранить данные банковской кредитной карты для дальнейшего использования их пользователями, а также информацию личного характера для проведения кампаний лояльности. В случае, если данные зашифрованы при хранении в облаке, дроповоды могут собирать информацию, когда оператор работает с POS-терминалом, на который установлен кейлоггер.

Полученная дроповодами информация продается или используется для кибершпионажа против огромного числа пользователей из разных стран.

Сноудену удалось обнаружить командные серверы дроповодов. Ему также удалось установить, что дроповоды используют определенный тип банковского бота, который действует как загрузчик. Он загружает и устанавливает дополнительные модули, предназначенные для перехвата личных данных клиентов магазина или отеля и обнаружения сетевого подключения POS-терминала к определенному провайдеру.

В ближайшем будущем, Эдвард Сноуден прогнозирует рост числа инфицированных устройств преимущщественно в США, потому как там большиство до сих пор пользуется нечипованными банковскими картами с магнитной полосой.

-

Фиат из Роснефти в процессинг лучше не брать

В скандальном «театральном» деле о хищении 106,2 млн рублей со счетов «Роснефти», которое тянется уже семь месяцев, появился главный подозреваемый. По версии следствия им является вице-президент и формальный акционер лишённого лицензии Волго-Камского банка Олег Назаров. На данный момент он уже задержан.Как сообщает наш источник сегодня Назаров был задержан по заявлению совладельца группы компаний «Жигули» Алексея Колесникова, у которого есть спорные долги перед ВККБ в размере 175 млн рублей.

Напомним, что скандал с хищением 106, 2 млн рублей, перечисленных «Роснефтью» на счета самарского молодёжного театра «Лайт» в качестве оплаты по договору спонсорской помощи, а затем обналиченных через фирмы-однодневки разгорелся в сентябре прошлого года. Тогда в Волго-Камском банке прошли обыски, в результате которых было установлено, что с расчётного счёта молодёжного театра деньги поступили на счёт «компании-помойки» ООО «Ротор», директор которой Роман Иванов на тот момент находился в местах лишения свободы. Учредителем театра «Лайт» является благотворительный фонд «Открытое сердце», созданный группой компаний «Twin». На тот момент следствие считало, что после перевода денежных средств театр «Лайт» предоставил контрагенту фиктивный отчет о якобы выполненных работах, а ушедшие на счёт «Ротора» 106,2 млн рублей были обналичены проверенным дроповодом и совладельцем группы компаний «Twin» Андреем Зуевым.

В результате Андрей Зуев, а впоследствии и его брат-близнец Алексей, и директор театра Михаил Ушаков были арестованы, им предъявили обвинение по статье 159 части 4 УК РФ «Мошенничество в крупном размере».

11 ноября Центробанк отозвал лицензию у Волго-Камского банка. Тогда же в Центробанке заявляли, что ВККБ был активно вовлечён владельцами в кредитование их собственного бизнеса. По новой версии силовиков, 106,2 млн рублей , перечисленных «Роснефтью» были обналичены бывшим вице-президентом ВККБ Сергеем Рыжовым и членом некоего ОПФ Игорем Савовым. Курировал весь процесс, по мнению силовиков, старший вице-президент банка и его формальный акционер Олег Назаров. Именно он, якобы контактируя с Зуевыми, приказывал своим подчинённых проводить процессинг и незаконные банковские операции и выдавать из кассы деньги по подложным документам.

Следствие отрабатывает версию, по которой в конце июня прошлого года Назаров убедил Алексея Колесникова получить на компанию ООО «Жигули-Телеком» так называемый «фидуциарный кредит». Колесникову были предложены эксклюзивные условия обслуживания и, в случае проверки ЦБ, погашение кредита за счёт банка. 1 июля банк заключил с компанией кредитный договор и перевёл на счёт ООО «Жигули-Телекома» 175 млн рублей. После этого, по договорённости, фирма Колесникова вернула деньги обратно в банк через подконтрольное Назарову ООО «Март». Однако, по мнению следователей, полученными деньгами Олег Назаров распорядился по собственному усмотрению, использовав их для решения проблем в балансе банка перед проверкой ЦБ. В результате у «Жигули-Телекома» образовалась кредиторская задолженность размером 175 млн рублей. Также установлено, что за счёт средств, полученных от компании Колесникова, погашался кредитный договор с неким ООО «СРГ».