Как же пул узнает о том, что пользователь ищет для него блок? Доказательством усиленного поиска блока служат присылаемые пользователем шары. Шара — это блок, хеш которого отвечает пониженному требованию сложности. Сеть, конечно же, такой блок не примет, и в блокчейн он не войдет. Шары требуются только пулу, чтобы удостовериться, что требуемый nonce в блоке действительно ищется.

Tag: cybersecurity

-

Как работает криптовалютный майнинг-пул

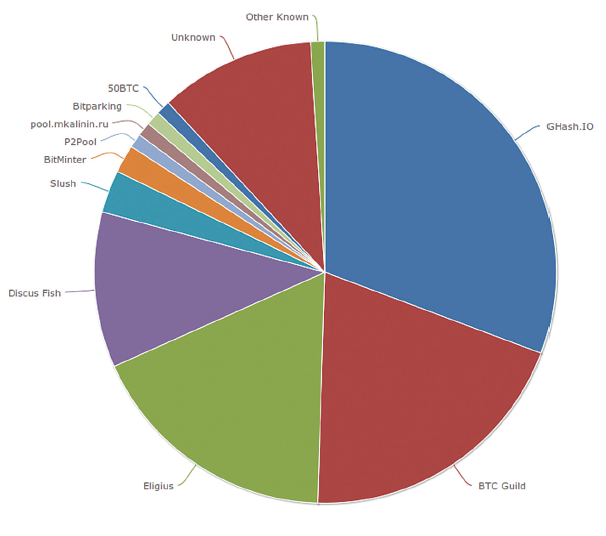

Все, что я говорил выше о майнерах (например, про системное время), не относится к майнерам, объединяющимся в вычислительный пул, за исключением децентрализованного пула P2Pool. В случае майнинга на централизованном пуле непосредственным поиском блоков занимается сам пул, платя своим пользователям за предоставление ему вычислительных мощностей. В настоящее время в одиночку майнингом могут заниматься только специальные дата-центры.«Майнинг сейчас — продукт двух очень важных отраслей. Во-первых, криптовалюты. Во-вторых, энергетики. И поскольку энергетика очень важна для этой страны, а крипта — опасна, здесь возникают разногласия», — считает один из владельцев майнинговой фермы в Абхазии. По мнению предпринимателя, закон, регулирующий криптоиндустрию, не могут принять из-за большого количества интересантов, ведь с одной стороны, это инструмент для вывода денег за границу, а сейчас предпринимаются все меры для того, чтобы деньги оставались в стране. С другой — большие возможности для энергетической отрасли.Майнинг криптовалюты — это действительно удобная возможность экспортировать энергию из удаленных уголков России фактически в любую точку мира и получать прибыль. «Можно из Сибири продавать электричество американцам или европейцам, обходить все возможные границы и при этом не терять на логистике энергии. Я думаю, эта отрасль будет одной из лидирующих в среднесрочной перспективе, потому что это выгодно всем. Прежде всего, в эту сферу довольно дешевый и простой вход. Устройство может позволить себе среднестатистический офисный сотрудник. Если мы говорим про предпринимателей, то вход тоже невысокий. В то же время в России есть энергетические компании, у них проблема в том, что потребление идет неровно — есть пиковые часы нагрузки, а есть пустые. Это приносит им довольно большие затраты. Майнинг позволяет эту историю сгладить», — рассказывает предприниматель из России.Сейчас мир смотрит на Россию и всё постсоветское пространство как на регион повышенного риска. Но при этом, это открывает большие возможности для россиян и граждан стран БРИКС по ведеднию криптобизнеса. С точки зрения майнинга криптовалют, в России представители компаний четко понимают все те риски, которые их ждут, в отличие, например, от новых регионов, где проблемы предсказать сложнее.Что касается отрасли за рубежом, то можно отметить уход майнеров из Китая в США. Также растет регион майнинга криптовалют Ближнего Востока, появляются большие объекты в Африке и Латинской Америке. Иран и Венесуэла также начинают сильно набирать обороты по добыче крипты. Причина этого — проблемы с доступом на мировые рынки, однако, во всех этих странах есть проблемы с регуляцией, «потому что сама мысль майнинга и крипты иногда противоречат авторитарным установкам».«Сейчас доходность от майнинга на уровне скама или финансовой пирамиды, — говорит предприниматель из Сухуми. — То, что происходит сейчас, это феноменально. Во-первых, курс биткоина подрос, рубль ослаб, но все это играет на пользу майнеров в России». Однако найти довольно тяжело найти хостинг (платформа, которая предоставляет пользователям услуги по развертыванию и бесперебойной работе узлов в различных блокчейнах), свободных мест почти нет — в этом предприниматель видит основу для бизнеса.Что касается оборудования для майнинга, то мы считаем, что сейчас мы находимся в том моменте, когда все обновляют парк майнеров криптовалют, производители выпускают новые более эффективные и более экономичные машины. Однако с учетом того, что в России дешевое электричество, переходить на самое последнее оборудование мы не советуем — это актуально скорее для регионов с большими затратами на добычу. -

Криптовалютные мосты по прежнему уязвимы

Технология MPLS (Multi-Protocol Label Switching) широко используется для повышения производительности сетей связи и обеспечения надежной маршрутизации IP трафика. Однако, несмотря на свою эффективность, она также может быть уязвимой к различным типам внешних воздействий, включая сценарии типа “Человек посередине” (Man-in-the-Middle, MiTM).Сейчас мы рассмотрим как нарушитель может использовать методы MiTM-нападения на MPLS и какие риски это несет. Внешние воздействия mitm на сеть IP MPLS гораздо менее заметны, нежели реализация bgp hijacking с использованием сценариев bgp spoofing в гобальных сетях маршрутизации транзитного трафика.Как работает MPLS MiTM?

MPLS MiTM — это тип внешнего воздействия на сети электросвязи, при котором нарушитель перехватывает трафик, проходящий через сеть IP MPLS, и тайно изменяет или просматривает его. Сеть IP MPLS работает путем присвоения меток (labels) каждому пакету данных, что значительно упрощает маршрутизацию в больших сетях. Нарушитель может вмешаться в процесс назначения этих меток и перенаправить нужный ему трафик через свой узел, что и является конечной точкой реализации любого MiTM сценария.Что можно получить, применяя MiTM MPLS

- Подмена меток. Нарушитель может внедриться в маршрут и подменить метки MPLS, чтобы трафик шел через его криптомост, сервер или маршрутизатор.

- Перехват данных. После перенаправления трафика нарушитель может перехватывать пакеты, анализировать их, а затем передавать дальше, чтобы не вызывать подозрений.

- Модификация трафика. В некоторых случаях нарушитель может модифицировать данные — изменять содержимое пакетов, что может привести к повреждению данных или утечке конфиденциальной информации, утечке зазкрытых ключей и проведению нелегальных транзакций в сети bitcoin или etherium.

Возможные сценарии реализации MPLS MiTM

- Воздействие на LDP (Attacking on LDP). Протокол LDP отвечает за распространение меток между соседними маршрутизаторами в MPLS-сети. Каждый маршрутизатор использует LDP для назначения и передачи меток, которые указывают маршрут, по которому должен быть передан пакет данных. В процессе обмена метками LDP создает сессии между маршрутизаторами и поддерживает актуальные таблицы меток. В данном примере нарушитель при помощи Loki подключается к соседним маршрутизаторам, осуществляющим обмен метками, включается в цепочку обмена метками, и перехватывает трафик, направляя его через свои устройства. Для успешной реализации воздействия необходимо подключиться в сеть, к которой целевые маршрутизаторы сами подключены непосредственно.

- Воздействие на ядро сети MPLS (Attacking mpls provider edge). Пример показывает как можно вбросить в сеть MPLS-VPN маршрутную информацию. Требуется предварительное конфигурирование bgp-маршрутизатора для установления сессии и взаимодействия с инструментом Loki.

- Воздействие на маршрутизатор BGP (Practical mitm bgp attack against backbone router). После установления соединения с bgp-роутером инструмент Loki запускает фоновый поток, который отправляет пакеты поддержки активности keepalive для поддержания соединения с этим маршрутизатором bgp установленным и актуальности опубликованных маршрутов. Требуется предварительная настройка маршрутизатора bgp для установлении сессии с инструментом Loki.

- Переклейка меток на лету (BGP hijacking from within the Carrier or Cloud Service). Инструмент Loki можно использовать для перемаркировки пакетов с тегами 802.1Q на лету. Как только нарушитель оказывается подключеным к сети в порт коммутатора на пути следования трафика, все увиденные соединения 802.1Q отображаются в модуле dot1q инструмента. Чтобы переклеить метку при передаче между двумя хостами, её просто нужно выбрать в меню и заполнить большинство полей для правила замены.

Получение доступа к устройтсвам в зоне IP/MPLS

MPLS — мощная технология для эффективной маршрутизации, однако она также уязвима для атак MITM. Для получения доступа к одному из устройств сети MPLS необходимо использовать комплексный подход, включающий bruteforce методы, сканирование сетей, а также комбинированные методы внедрения устройтсв в сети облачных провайдеров (How Can an Attacker Get into the Traffic Path?).В связи с этим в криптовалютных системах разработчики криптомостов должны уделять больше внимания безопасной разработке смарт-контрактов и криптографических алгоритмов. Однако, даже многоуровневая защита сетевой инфраструктуры не играет в настоящее время никакой существенной роли, даже с использованием распределённых систем проверки транзакций, если нарушитель захочет воспользоваться методами mpls mitm, что значительно усложяет в настоящее время жизнь биткойнерам, эфирщикам и другим криптовалютчикам. Скачать инструмент Loki для mpls MiTM можно в блоге Insinuator. -

Скам площадки Celer Bridge или как Amazon опять потерял контроль над своими IP-адресами

Поговорим о том, как три часа бездействия сетевых инженеров Amazon стоили держателям криптовалюты в $235 000.

Amazon недавно потерял контроль над своими IP-адресами, которые он использует для предоставления облачных сервисов, и потребовалось более трех часов инженерам электросвязи, чтобы восстановить контроль над сетью. Эта ошибка позволила похитить 235 000 долларов США в криптовалюте у пользователей одного из партнёров Amazon.

Неизвестные захватили контроль примерно над 256 IP-адресами посредством перехвата сессии BGP, используя известные уязвимости основного интернет-протокола междоменной маршрутизации в глобальной сети Интернет. BGP — это протокол, который организации, маршрутизирующие трафик, известные в сети как автономные системы, используют для взаимодействия с другими такими же сетями или системами ASN. Несмотря на свою решающую функцию по маршрутизации больших объемов данных по всему миру в режиме реального времени, BGP по-прежнему в значительной степени полагается на доверие, что не позволяет сетям и системам в полной мере отслеживать, какие IP-адреса по праву принадлежат каким ASN.

Случай ошибочной идентификации

В прошлом месяце автономная система 209243, принадлежащая британскому сетевому оператору Quickhost.uk, внезапно начала объявлять через bgp, что ее инфраструктура является подходящим и наилучшим путём для других ASN для доступа к так называемому блоку IP-адресов /24, принадлежащему AS16509, одному из как минимум трёх ASN, которыми управляет Amazon. Захваченный блок включал 44.235.216.69 IP-адрес, на котором размещен cbridge-prod2.celer.network, поддомен, отвечающий за обслуживание критического пользовательского интерфейса смарт-контрактов криптовалютной биржи Celer Bridge.

17 августа неизвестные использовали bgp-перехват, чтобы сначала получить сертификат TLS для cbridge-prod2.celer.network, поскольку им удалось продемонстрировать центру сертификации GoGetSSL в Латвии, что они контролируют этот субдомен. Имея сертификат, неизвестные затем разместили свой собственный смарт-контракт в том же домене и ждали посещений от людей, пытавшихся получить доступ к реальной странице Celer Bridge cbridge-prod2.celer.network.

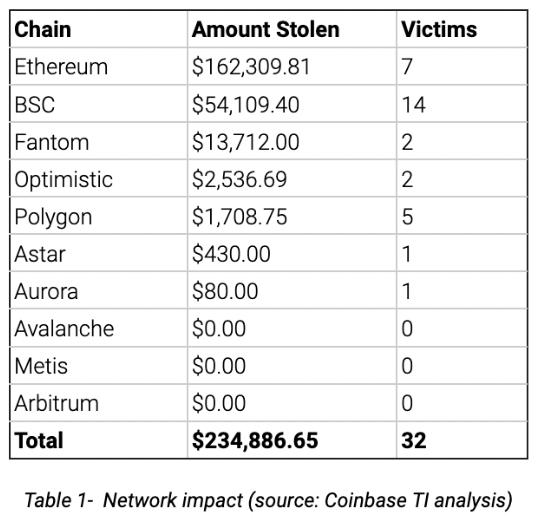

В общей сложности подставной контракт унес с 32 учетных записей биржи в общей сложности 234 866,65 долларов США, согласно отчету охранной фирмы SlowMist и отчету группы анализа угроз Coinbase.

Что думает по этому поводу команда Coinbase

Фишинговый контракт очень похож на официальный контракт Celer Bridge, поскольку имитирует многие его атрибуты. Для любого метода, явно не определенного в фишинговом контракте, он реализует структуру прокси, которая перенаправляет вызовы на легальный контракт Celer Bridge. Прокси-контракт уникален для каждой цепочки и настраивается при инициализации. Команда ниже иллюстрирует содержимое слота хранилища, отвечающего за конфигурацию прокси-контракта фишингового контракта:

Фишинговый контракт крадет средства пользователей двумя способами:

- Любые токены, одобренные жертвами фишинга, удаляются с помощью специального метода с 4-байтовым значением 0x9c307de6().

- Фишинговый контракт отменяет следующие методы, предназначенные для немедленной кражи токенов жертвы:

- send() — используется для кражи токенов (например, USDC)

- sendNative() — используется для кражи собственных активов (например, ETH)

- addLiquidity() — используется для кражи токенов (например, USDC)

- addNativeLiquidity() — используется для кражи собственных активов (например, ETH)

Ниже приведен пример фрагмента кода, полученного методом реверс-инжиниринга, который перенаправляет активы в кошелек человека, осуществившего BGP-перехват:

Привет, Amazon? Где ваш сетевой инженер?

Как показано в зеленых секциях в верхней части этого графика, подготовленного Дугом Мэдори из компании по мониторингу сети Kentik, мошенническое объявление BGP началось 17 августа около 19:39 UTC времени и за считанные секунды префикс распространился глобально. По неизвестным причинам объявление префикса было отозвано в 20:22 только для того, чтобы вернуться и быть отозвано еще три раза в течение следующих двух часов.

В объявлении маршрута по BGP утверждалось, что адрес 44.235.216.0/24 исходит от AS14618, одного из других ASN Amazon, и должен быть маршрутизирован через AS20943 Quickhostuk. Новое объявление BGP, подобное этому, которое за считанные секунды заставляет весь Интернет маршрутизировать IP-адреса Amazon через Quickhostuk ASN, — это событие, которое должно было вызвать немедленное расследование со стороны облачного провайдера. По причинам, которые остаются неизвестными, Amazon не начал объявлять правильный путь для своего блока /24 до 23:07 (как указано фиолетовым цветом на графике выше), более чем через три часа после начала мошеннических объявлений маршрутной информации BGP.

«Ключевой деталью, которая отличала бы это предупреждение от появления просто еще одного узла Amazon, было бы то, что новый восходящий поток был виден 100% точек обзора BGP», — написал Мадори в четверг. «Другими словами, этот новый префикс Amazon эксклюзивно передавался этим относительно неизвестным хостинг-провайдером. Это должно было вызвать удивление у команды Amazon NetOps».

Представители Amazon не ответили ни на одно из трех электронных писем с просьбой прокомментировать этот пост, отправленных за последние девять дней. После публикации этого сообщения представитель Amazon заявил, что все несколько адресов назначения в запросе на комментарий были отключены, и что компания не игнорирует электронные письма.

Представители Quickhostuk не ответили на два электронных письма с вопросом, как и откуда появились мошеннические объявления маршрутной информации BGP.

Подобное уже случалось ранее

Это не первый случай, когда BGP-атака с целью перехвата IP-адресов Amazon заканчивается огромными потерями криптовалюты. В 2018 году невероятно похожее событие произошло с сервисом системы доменных имен Amazon Route 53. В результате атаки у владельцев счетов MyEtherWallet.com было украдено около 150 000 долларов США в криптовалюте. Украденная сумма, вероятно, была бы выше, если бы неизвестные получили бы доверенный браузеру TLS-сертификат вместо самописного сертификата, который требовал от жертв нажатия на предупреждение.После атаки 2018 года Amazon добавила более 5000 своих IP-префиксов к так называемым ROA (разрешения на происхождение маршрута), которые представляют собой общедоступные документы, в которых указывается, какие ASN имеют право объявлять какие IP-адреса. Этот шаг обеспечил некоторую защиту от RPKI (инфраструктуры открытых ключей ресурсов), которая использует цифровые сертификаты для подключения ASN к их законным IP-адресам.irrd.log-20220817.gz:31106270-ADD 96126

irrd.log-20220817.gz:31106280-

irrd.log-20220817.gz:31106281-as-set: AS-SET209243

irrd.log-20220817.gz:31106306-descr: quickhost set

irrd.log-20220817.gz:31106332-members: AS209243, AS16509

irrd.log-20220817.gz:31106362:mnt-by: MAINT-QUICKHOSTUK

irrd.log-20220817.gz:31106392-changed: crussell()quickhostuk net 20220816

irrd.log-20220817.gz:31106438-source: ALTDBirrd.log-20220817.gz:31147549-ADD 96127

irrd.log-20220817.gz:31147559-

irrd.log-20220817.gz:31147560-route: 44.235.216.0/24

irrd.log-20220817.gz:31147588-descr: route

irrd.log-20220817.gz:31147606-origin: AS16509

irrd.log-20220817.gz:31147626:mnt-by: MAINT-QUICKHOSTUK

irrd.log-20220817.gz:31147656-changed: crussell()quickhostuk net 20220816

irrd.log-20220817.gz:31147702-source: ALTDBAS-SET — это регистрационная запись, определяющая допустимый набор номеров ASN, с которыми провайдер может взаимодействовать в глобальной сети.Анализируя, почему этот приём не смог предотвратить угон bgp-сессии в прошлом месяце, Мадори осторожно отметил, что RPKI предназначен для ограничения воздействия непреднамеренных или случайных перехватов bgp из-за утечек маршрутизации или неправильных конфигураций, а не в качестве механизма безопасности для предотвращения мошенничества и угона bgp-сессии со стороны мотивированных нарушителей.Он написал: “Тем не менее, это все равно могло бы помочь, если бы ROA было настроено по-другому. В нынешнем виде ROA для рассматриваемого адресного пространства довольно либерален. По сути, три разных ASN Amazon (16509, 8987 и 14618) могут объявлять части этого адресного пространства с префиксами размером от /10 до /24. Посмотрите выходные данные веб-интерфейса Routinator:…” Альтернативным подходом к созданию ROA было бы сделать то, что сделали другие сети, такие как Cloudflare и Comcast: установить источник и максимальную длину префикса, чтобы они были идентичны тому, как маршрутизируется префикс. Хотя этот подход влечет за собой накладные расходы, связанные с необходимостью обновлять ROA каждый раз при изменении маршрута, он также оставляет мало места для ввода в обращение альтернативных версий маршрута.Честно говоря, Amazon — далеко не единственный облачный оператор, потерявший контроль над своими IP-адресами в результате атаки BGP. Уязвимость BGP к неуклюжим ошибкам в настройке и откровенному мошенничеству очевидна уже более двух десятилетий. Отсутствие безопасности в конечном итоге является общеотраслевой проблемой, которую Amazon не в состоянии решить в одиночку.Но как облачный провайдер первого уровня, который в настоящее время пострадал как минимум от двух перехватов BGP, которые стоили денег нижестоящим пользователям, Amazon следует ожидать, что он признает это событие, объяснит, почему он ждал более трех часов, чтобы принять корректирующие меры, и наметит план. для предотвращения подобных случаев в будущем. Вместо того, чтобы хранить молчание по радио, как это делалось в течение последних пяти недель, Quickhostuk также должен объяснить этот инцидент и объяснить, почему его ASN опубликовал такое проблемное объявление.

Альтернативным подходом к созданию ROA было бы сделать то, что сделали другие сети, такие как Cloudflare и Comcast: установить источник и максимальную длину префикса, чтобы они были идентичны тому, как маршрутизируется префикс. Хотя этот подход влечет за собой накладные расходы, связанные с необходимостью обновлять ROA каждый раз при изменении маршрута, он также оставляет мало места для ввода в обращение альтернативных версий маршрута.Честно говоря, Amazon — далеко не единственный облачный оператор, потерявший контроль над своими IP-адресами в результате атаки BGP. Уязвимость BGP к неуклюжим ошибкам в настройке и откровенному мошенничеству очевидна уже более двух десятилетий. Отсутствие безопасности в конечном итоге является общеотраслевой проблемой, которую Amazon не в состоянии решить в одиночку.Но как облачный провайдер первого уровня, который в настоящее время пострадал как минимум от двух перехватов BGP, которые стоили денег нижестоящим пользователям, Amazon следует ожидать, что он признает это событие, объяснит, почему он ждал более трех часов, чтобы принять корректирующие меры, и наметит план. для предотвращения подобных случаев в будущем. Вместо того, чтобы хранить молчание по радио, как это делалось в течение последних пяти недель, Quickhostuk также должен объяснить этот инцидент и объяснить, почему его ASN опубликовал такое проблемное объявление. -

Обналичить деньги без карты в любом банкомата можно за 15 минут при помощи сервисных кодов

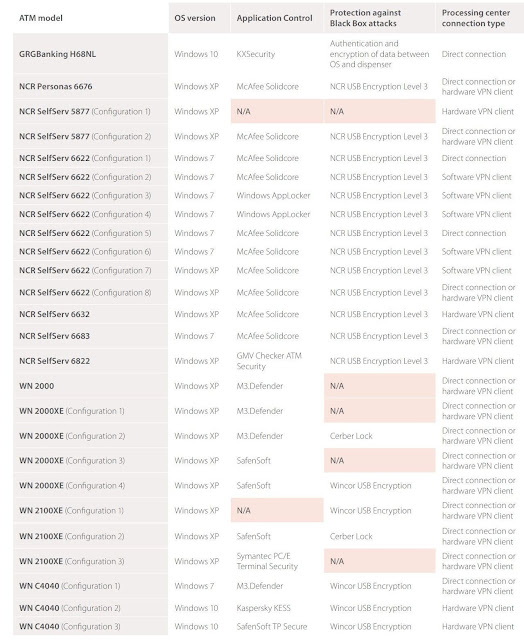

Мы решили проверить уровень безопасности современных банкоматов. Для этого тщательно изучили 26 моделей банкоматов крупнейших производителей, таких как NCR, Diebold Nixdorf или GRGBanking.

В итоге выяснилось, что практически все устройства уязвимы перед теми или иными локальными или сетевыми атаками, а уровень защиты, пожалуй, лучше всего характеризует известный термин «театр безопасности». Дело в том, что 85% изученных машин оказалось возможно скомпрометировать в течение 15 минут.

Вот только некоторые выводы и цифры, приведенные в нашем отчете:

- 15 из 26 банкоматов по-прежнему работают под управлением Windows XP;

- 22 машины уязвимы перед сетевым спуфингом, то есть нарушитель может локально подключиться к устройству через LAN и осуществлять выдачу наличных денег как ему вздумается. Причем для реализации такой атаки понадобится mpls сеть провайдера и всего 15 минут времени;

- 18 устройств уязвимы перед атаками типа black box, то есть подключив к банкомату специальное устройство, управляющее работой диспенсера, нарушитель может заставить его выдавать наличные. Исследователи отмечают, что для создания такого хакерского девайса подходит Raspberry Pi, Teensy или BeagleBone, а атака занимает около 10 минут;

- 20 банкоматов можно вывести из режима киоска, просто подключившись к ним через USB или PS/2. После этого нарушитель получает доступ к ОС и может выполнять самые разные команды, в том числе по выдаче наличных денег банкоматом;

- 24 из 26 изученных машин не шифруют данные на жестких дисках, и если нарушитель может получить физический доступ к диску, он может извлечь любые хранящиеся там данные и конфигурации, а также встроить комбинации клавиш панели на выдачу наличных денег.

В большинстве случаев защитные механизмы будут лишь мелкой помехой для нарушителя – наши специалисты нашли способы обойти защиту практически в каждом случае. Так как банки обычно используют одинаковые конфигурации для большого числа банкоматов, успешная атака на один банкомат может быть повторена в другом месте и в куда более крупном масштабе.