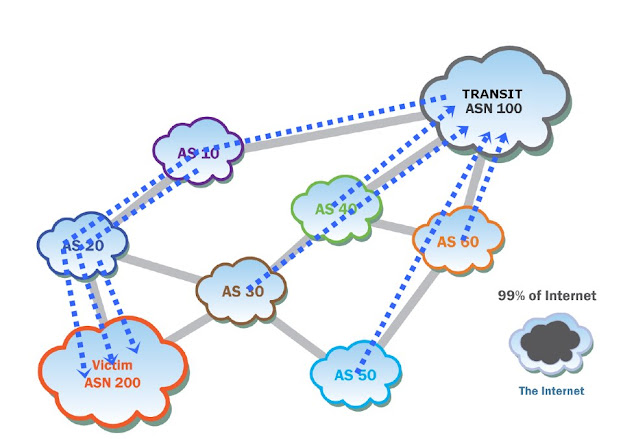

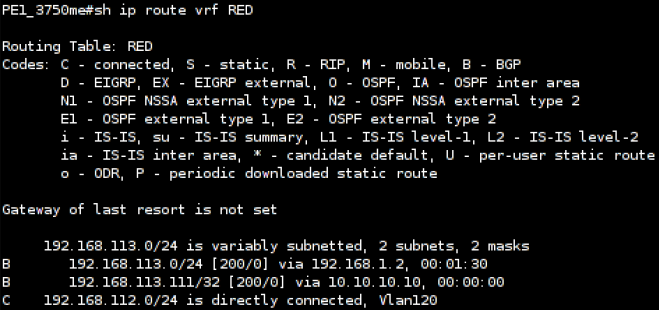

BGP izleme ve analiz hizmetinin temel özelliklerinden biri, BGP yönlendirme sızıntısı veya BGP ele geçirme olarak adlandırabileceğimiz bir olaya yol açabilecek belirli anormallikleri izlemektir.

Her ikisi de, anormallik olmayan duruma kıyasla, trafiği üçüncü taraflara yönlendirir, ancak farklı şekillerde. Son birkaç yıldır bu sorunları çözmek için çok çaba sarf edildi, ancak neyin ne olduğu ve farklı araçların farklı sorunları çözmeye nasıl yardımcı olduğu konusunda hala yanlış anlamalar var.

BGP ilişkileri modelini, RFC 7908 yayınlanmadan birkaç yıl önce, BGP rota sızıntısının ne olduğunu tanımlamaya çalışarak toplamaya başladık. Bu iki olay arasındaki iki temel fark şu şekilde açıklanmıştır:

- Yanlış ASN’ler/bağlantılar üzerinden yönlendirilen rotalar (Rota sızıntıları), RFC 7908’de 1-4 tipleri olarak tanımlanmıştır.

- Yanlış ASN’lere yönlendirilen rotalar (Yönlendirme kaçırma), RFC 7908’de 5 ve 6 tipleri olarak tanımlanmıştır.

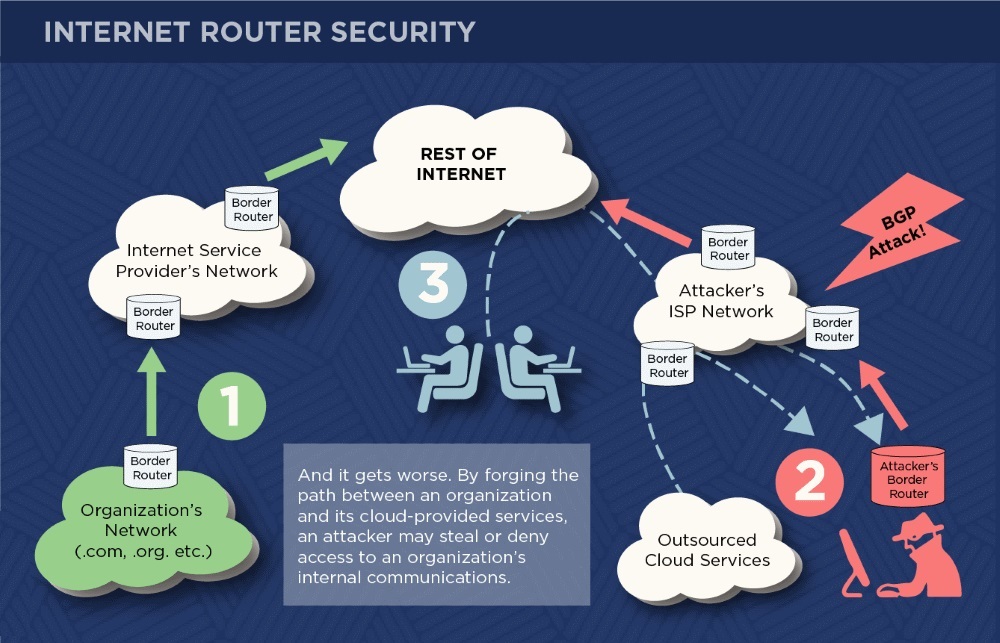

Bir BGP yönlendirme sızıntısı sırasında, ağınıza yönlendirilen trafik büyük olasılıkla verimsiz bir şekilde akacak ve bu da ağ gecikmesinin artmasına ve paket kaybına yol açabilir. Bununla birlikte, (kötü niyetli bir saldırganın kötü niyeti gibi) kritik bir ağ tıkanıklığı olmadığı sürece, trafik neredeyse kesinlikle ağınıza ulaşacaktır. Bir BGP ele geçirme durumunda ise, ağınıza yönlendirilen trafik üçüncü bir tarafa yönlendirilir ve orada kalır. Ayrıca, bu tür anormallikleri oluşturma mekanizmaları da farklıdır. Bir yönlendirme sızıntısı oluşturmak için, iyi bir rotayı uygun olmayan bir komşu ISS’ye aktarmanız gerekir. Bir ele geçirme oluşturmak için, ya geçerli bir önekin alt öneki/daha spesifik bir önekiyle bir rota duyurmanız (istediğiniz AS_PATH ile bu duyuruyu alan tüm ISS’lerden gelen trafiği çekmek için) ya da ağınızdan üçüncü taraf bir önekle bir rota duyurusu oluşturmanız gerekir. Yönlendirme anormalliklerini oluşturma mekanizmaları farklılık gösterdiğinden, olay tespit mekanizmaları ve önleme/azaltma yöntemleri de farklı olmalıdır.

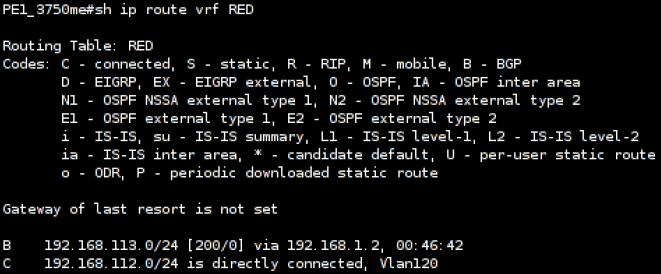

Bir rota sızıntısının nedenini tespit etmek için, bağlı iki operatör arasındaki ilişkiyi bulmanız ve Gao-Rexford biçimsel modelini bozan BGP rotalarını (bir BGP toplayıcısından) bulmanız gerekir; daha fazla bilgi için lütfen CAIDA’nın “AS ilişkileri” bölümüne bakın. Saldırıları tespit etmek için, hangi ön eklerin hangi ISS’lere ait olduğu konusunda gerçek bir bilgiye ihtiyacınız vardır ve çoğu durumda, kayıtlı olmayan bir ön ek ISS çifti göründüğünde alarm verin veya harekete geçin.

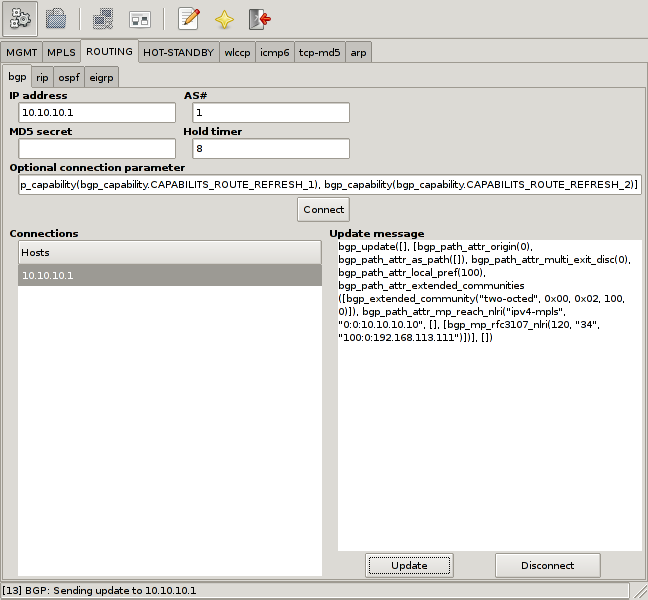

Saldırıları önlemek/azaltmak için, tek bir Önek Kaynak Doğrulama çerçevesi içinde iki standart yaklaşım vardır. IRR’nize bir Rota nesnesi kaydedebilir veya bir ROA nesnesi oluşturabilirsiniz. Ekibimiz, RIPE79 sırasında bu yaklaşımlar arasındaki farkları açıkladı. Ancak ortak olan şey, her ikisinin de hangi öneklerin hangi operatörlere ait olduğunu (operatörlerin kendileri tarafından) belirtmesi ve kayıtlı olmayan öneklere sahip bir ISP’den gelen rotaları (transit ISP’ler tarafından) engellemeye çalışmasıdır. Saf rota sızıntılarını önlemek/azaltmak için, bir BGP açık politikası oluşturulmasına katılıyoruz. Diğer bir yaklaşım ise eş kilitlemedir – AS_PATH’te beklenmeyen komşulara/ISP’lere sahip rotaları engellemek. ASPA IETF taslağı, saf saldırı/rota sızıntısı önlemesinden biraz ayrı duruyor çünkü daha çok kötü AS_PATH’leri engellemekle ilgili (kötü AS_PATH manipülasyonu olan veya olmayan rota sızıntısı durumları ve saldırılar).

ROA ve Yönlendirme Sızıntıları

Peki, ROA imzalama ve ROA filtreleme uygularsanız ağınız güvenli mi? Hayır, çünkü ASPA veya eşdeğeri olmadan, ROA tek başına başkalarının yönlendirme sızıntısı yapmasını engelleyemez. Umarız şimdi bu sorunun ne kadar karmaşık olduğunu ve modern alanlar arası yönlendirmenin temelini oluşturan Sınır Ağ Geçidi Protokolü’nü güvence altına almak için ayrı yaklaşımlara ihtiyaç duyulduğunu anlıyorsunuzdur.

ROA İmzalama ve ROA Filtreleme Karşılaştırması

ROA ile ilgili bir diğer yaygın yanılgı da şudur: ROA algoritmalarında iki taraf bulunur: imzalayan taraf – operatör, sahip olduğu ön ekler hakkında gerçek bilgileri sağlar; ve filtreleyen taraf – geçiş operatörü, imzalayan tarafın sağladığı bilgilere göre kötü rotaları filtreler.

Bir uç operatör (yani yalnızca bir yukarı akış sağlayıcısı olan bir AS) olarak, filtreleme taraflarının sayısını etkileyebileceğiniz yol sayısı sınırlıdır. Bunların sayısı ne kadar fazla olursa, ön ekleriniz o kadar güvenli olur (bir korsanın ön eklerinize saldırmaya karar vermesi durumunda etkilenen bölge sayısı o kadar az olur). Ön eklerinizi imzalamaya karar verirseniz, yakın gelecekte yalnızca büyüyecek olan mevcut bir filtreleme altyapısını kullanabilirsiniz. Dahası, AS’nizin arkasındaki ağın büyüklüğünden bağımsız olarak, tam olarak bunu yapmanızı teşvik ediyoruz.

Bu makale yine de bir uyarı ile sona eriyor: mevcut filtreleme altyapısı hala kusursuz olmayabilir ve bazı durumlarda, seçilen maksimum uzunluk seçeneği ve ISS’nizin tarafındaki ROA filtrelemesi nedeniyle etkilenen bir bölgeden gelen trafiğinizi geri döndüremeyebilirsiniz.