Günümüzde mobil iletişim kullanmayan kimse muhtemelen yoktur. Ve mobil iletişim artık sadece telefon görüşmeleri, SMS ve internetle sınırlı değil. Çoğu zaman, bir telefon numarası banka kartına, e-postaya, sosyal medya hesaplarına, devlet hizmeti hesaplarına ve hatta operatörün web sitesindeki abonenin kişisel hesabına bağlıdır. Mobil iletişim güvenliği tartışılırken, genellikle radyo kanalının güvenliğinden bahsedilir, ancak SS7 sinyal ağından nadiren bahsedilir. Yakın zamana kadar, sinyal kanallarının güvenliği fiziksel güvenlikle sınırlıydı.

Aslında, geleneksel telefon teknolojilerindeki sinyal ağına sızmak pratikte imkansızdı. Ancak ilerleme devam ediyor ve 21. yüzyılın başından beri IP telefonculuk, geleneksel telefonculuğun yerini yavaş yavaş alıyor. Artık herhangi bir kişisel bilgisayara birkaç ücretsiz program kurulabiliyor ve ardından SS7 protokolleri bilgisi ve programlama becerileri, harcanan zamanla birleştiğinde, bu bilgisayar güçlü bir suç aracına dönüştürülebiliyor – yeter ki hayal gücü dizginlenebilsin.

Biraz teori

Ancak hayal gücümüzü serbest bırakmadan önce, kısa bir sapma yaparak mobil iletişim teknolojisine dalalım. Mobil ağlar da dahil olmak üzere telefon ağları, abone trafiğini (ses veya veri) hizmet trafiğinden (örneğin, bağlantı kurma) açıkça ayırır. Hizmet trafiği esasen, belirli bir protokol, kural ve mesaj kümesini içeren Sinyalleme Sistemi 7’dir (SS7).

Mobil iletişimde, düğümler IP adresleriyle değil, formatı telefon numaralarına benzeyen Küresel Başlık adresleriyle adreslenir. Küresel Başlık adresleri, telekom operatörüne atanan telefon numarası aralığı içinde olmalıdır ve eğer aralıklar ulusal düzeyde bölgelere ayrılmışsa, ağ düğümlerinin Küresel Başlık adresleri de bölgesel aralıklara karşılık gelmelidir.

Burada tüm SS7 protokol yığınını açıklamayacağız. Şunu söylemek yeterlidir ki, MAP (Mobil Uygulama Bölümü) protokolü, bir mobil operatörün çekirdeğindeki düğümler arasındaki iletişim için kullanılır. MAP protokolü, mobil ağlara özgü işlevleri uygulamak üzere tasarlanmıştır; bunlar arasında mobil cihazın ağda kimlik doğrulaması ve kaydı, gelen aramalar için abone konumunun belirlenmesi ve abone hareket halindeyken kesintisiz bir sesli iletişim kanalının sürdürülmesi yer alır. Her işlem, kendi parametre setine sahip belirli MAP mesajlarına karşılık gelir. Çeşitli mesajlar aşağıda belirtilmiştir ve varsayılan olarak bunların tümü MAP protokolüne aittir.

Mobil iletişim için normal telefon numaralarını kullanmaya alışkınız. Teknik mobil terimlerle, bu numaralara MSISDN (Mobil Abone Entegre Hizmetleri Dijital Ağ Numarası) denir. Bu numara, mobil operatörle sözleşme imzalandığında aboneye atanır. Ancak, ağ içinde aboneler farklı bir tanımlayıcı olan IMSI (Uluslararası Mobil Abone Kimliği) ile adreslenir ve bu tanımlayıcı belirli bir SIM karta bağlıdır. İşlemlerin büyük çoğunluğu abonenin IMSI ile adreslenmesini gerektirir; bu nedenle, belirli bir aboneye karşı çoğu saldırıyı gerçekleştirmek için öncelikle bu tanımlayıcı gereklidir.

Ayrıca, SS7 protokollerinin düğüm kimlik doğrulaması, erişim listelerine dayalı mesaj filtreleme veya yeni ağ düğümlerinin dinamik yönlendirilmesi gibi işlevler için yetenekler sağlamadığını da belirtmek gerekir. Tüm bunlar, potansiyel bir saldırganın hedeflerine ulaşmasına olanak tanır.

SS7’ye karşı saldırı seçenekleri

Diyelim ki SS7 ağına erişim sağladınız ve bir Turkcell abonesine karşı bir dizi saldırı gerçekleştirmek istiyorsunuz. Hedef abonenin telefon numarasını bildiğinizi varsayalım. Daha önce de belirtildiği gibi, yapmanız gereken ilk şey, hedef telefon numarasına karşılık gelen IMSI tanımlayıcısını elde etmektir. Süreci daha iyi anlamak için, saldırının kendisinden uzaklaşalım ve öncelikle mobil iletişimdeki en basit hizmetlerden biri olan Kısa Mesaj Servisi’nin (SMS) nasıl çalıştığına bakalım.

SMS mesajları nasıl çalışır?

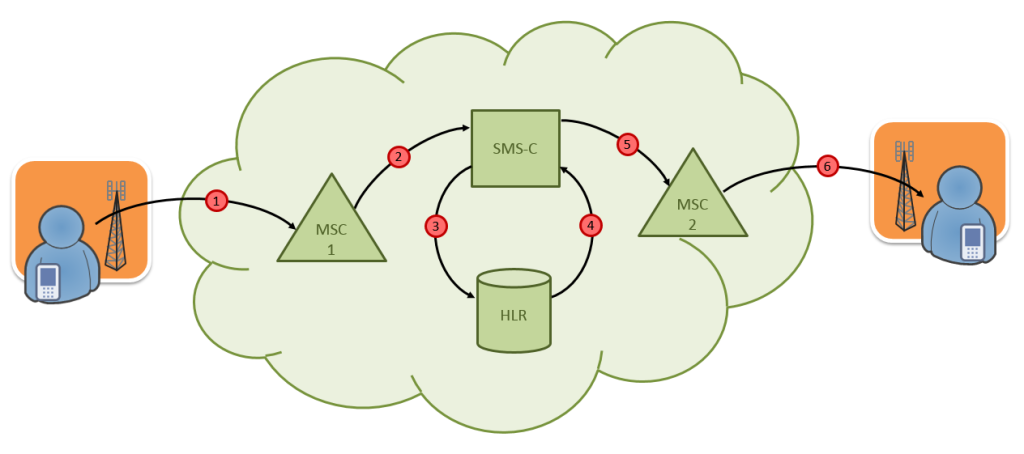

Öncelikle, mobil ağlardaki SMS mesajlarının, ses ve paket trafiğini tamamen atlayarak sinyal kanalları üzerinden iletildiğini belirtmek gerekir. İki abone arasındaki her işlemde bir kaynak ve bir alıcı bulunur. SMS gönderirken, abone alıcının telefon numarasını belirtir ve metni girer. Ancak, mesajın servis alanları SMS merkezinin adresini içerir: bu düğüm SMS mesajlarının yönlendirilmesinden sorumludur (ve adresi her telefonun SMS ayarlarında belirtilir). SMS mesaj akış şeması Şekil 1’de gösterilmiştir.

- Bir abone başka bir aboneye SMS mesajı gönderir. Bu mesaj, sinyal kanalları aracılığıyla göndericiye hizmet veren mobil santrale (MSC-1) ulaşır.

- MSC-1 santrali bunu bir SMS olarak tanır, mesajda SMS merkezinin adresini görür ve MAP protokolünü kullanarak SMS’i bu adrese bir MO-ForwardSM mesajı iletir. Bu mesaja kısaca bakalım. Şu bilgileri içerir: gönderenin MSISDN’si, alıcının MSISDN’si ve SMS metni. Şimdi SMS merkezi zorlu bir görevle karşı karşıya. Birincisi, SMS mesajını iletmek alıcının IMSI’sini bilmeyi gerektirir; ikincisi, SMS merkezi abonenin konumunu bilmez. Mobil iletişimden bahsettiğimizi ve bir abonenin bugün İstanbul’da, yarın Abu Dabi’de olabileceğini unutmayalım…

- Ancak gerçekte, durum o kadar da kötü değil, çünkü mobil şebekenin abone hareketlerini santrale kadar kaydeden bir abone veritabanı (HLR) vardır. SMS merkezi, abonenin IMSI’sini ve aboneye hizmet veren switch’in adresini almak için bu veritabanına erişir. SMS merkezi, alıcının MSISDN’sini parametre olarak belirterek MAP protokolünü kullanarak bir SendRoutingInfoForSM mesajı gönderir.

- Daha önce de belirtildiği gibi, HLR veritabanı, aboneye şu anda hizmet veren switch’in adresini saklar. HLR ayrıca MSISDN ve IMSI eşleştirmelerini de saklar. Bunlar, HLR’nin SendRoutingInfoForSM yanıt mesajında döndüreceği iki parametredir.

- Şimdi SMS merkezi, alınan switch adresine, SMS metnini, gönderenin MSISDN’sini (SMS alındığında görüntülenecek olan) ve alıcının abonesinin IMSI’sini içeren bir MT-ForwardSM mesajı gönderir.

- Alıcı switch, abonenin tam konumunu veritabanından aldıktan sonra SMS mesajını nihai alıcıya iletir.

IMSI ve diğer avantajları elde etmek

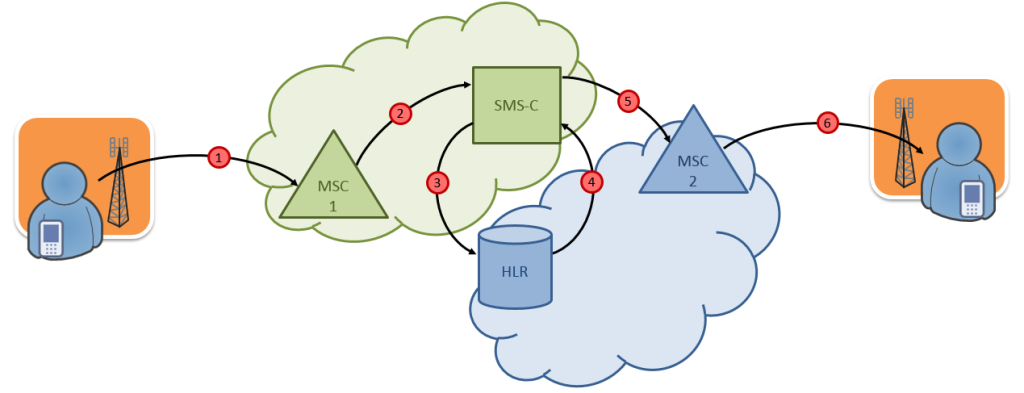

Bu nedenle, SMS merkezi SendRoutingInfoForSM mesajını kullanarak abonenin IMSI numarasını ve telefon numarasına dayalı olarak hizmet veren santralin adresini elde eder. SMS mesaj akışında abonelerin cep telefonlarının farklı ağlar tarafından hizmet verildiğini varsayarsak, SendRoutingInfoForSM mesajının bu ağlar arasında dolaştığını görürüz (Şekil 2).

Bir SMS merkezinin istekte bulunabilmesi için hedef ağın HLR adresini bilmesi gerekir. Ancak… bu aslında gerekli değildir. SMS merkezi, alıcının telefon numarasını Global Başlık olarak kullanarak bir SendRoutingInfoForSM mesajı gönderebilir. Global Başlık ve telefon numarası aynı aralıkta olduğundan, mesaj alıcının ağına iletilir ve ardından telefon numarası kullanılarak uygun HLR’ye yönlendirilir. Yanıt mesajında, HLR adresini açıklayacak ve abonenin MSC adresini ve IMSI’sini parametre olarak iletecektir.

Sonuç olarak, bir SS7 ağına bağlanırken, saldırılarınızı gerçekleştirmek için başlangıçta yalnızca hedef abonenin telefon numarasını bilmeniz gerekir. Bir SendRoutingInfoForSM mesajı göndererek, hedeflemek istediğiniz abonenin HLR adresini, MSC adresini ve IMSI’sini alacaksınız.

Abonenin konumunun belirlenmesi

Şimdi gerçek saldırılara geçelim. Akla ilk gelen şey, hedeflediğiniz abonenin konumunu belirlemektir. Elbette, mobil ağın derinliklerinde, herhangi bir abonenin mevcut konumu hakkında bilgi olmalıdır. Ve gerçekten de, bu bilgi mevcuttur, ancak doğruluğu her zaman tutarlı değildir. Bu konuyu açıklığa kavuşturmak için telekomünikasyon teknolojisine geri dönmemiz gerekecek.

Hücresel ağların yapısı

Herkes hücresel baz istasyonu antenlerini görmüştür: şehirlerde, neredeyse her yüksek binada bulunurlar. Şehir dışı alanlarda ise baz istasyonu antenleri çoğunlukla özel direklere monte edilir. Baz istasyonları, ideal olarak kusursuz olması gereken ağ için radyo kapsama alanı sağlar. Baz istasyonları, GSM standardında BSC’ler (Baz İstasyonu Kontrol Cihazları) ve UMTS standardında RNC’ler (Radyo Ağı Kontrol Cihazları) olarak adlandırılan kontrol cihazlarına bağlıdır. Bu kontrol cihazları, MSC’ye (Mobil Anahtar) bağlıdır.

Bir baz istasyonunun tipik olarak, her biri farklı bir sektörü veya hücreyi kapsayan birkaç anteni vardır. Her hücrenin bir Hücre Kimliği (CID) vardır. Hücreler, Konum Alanları adı verilen konumlara gruplandırılır ve bir Konum Alanı Kodu (LAC) ile tanımlanır. Bir Konum Alanı genellikle, baz istasyonlarının tek bir kontrol cihazına bağlı olduğu tüm sektörleri içerir.

Bir aboneye hizmet veren hücrenin tanımlayıcısı, kontrol cihazının veritabanında saklanır. Ancak kontrol cihazları -hem BSC’ler hem de RNC’ler- doğrudan anahtara bağlanır ve harici ağlarla bağlantıları yoktur. Oradan herhangi bir bilgi çıkarmak neredeyse imkansızdır.

Her MSC’nin ayrıca kendi veritabanı olan VLR (Ziyaret Edilen Konum Kaydı) bulunur ve bu veritabanı, anahtarın kapsama alanındaki tüm aboneler hakkında bilgi depolar. Hatta aboneler için LAC ve CID verilerini de içerir, ancak CID değeri yalnızca bir abone Konum Alanı sınırını geçtiğinde veya başka bir aktif eylem gerçekleştirdiğinde güncellenir. Bununla birlikte, ağın bakış açısından, yeni LAC bilgilerini değiştirmek bir telefon görüşmesi yapmakla aynı işlemdir.

Kontrol cihazlarının aksine, anahtar harici ağlara bağlıdır ve SS7 ağına erişimi olan herkes, anahtarın veritabanından abonelerinin konum bilgilerini alabilir.

Üç hamlelik oyun

Mobil ağların nasıl kurulduğunu anladığımıza göre, saldırı tekniğini anlamak kolay. İlk adım, abonenin IMSI’sini ve ona hizmet veren switch’in adresini elde etmekle tamamen aynı. Yine, bu işlem SendRoutingInfoForSM mesajı kullanılarak yapılır (bu aşamada, operatörün SMS merkezini taklit ediyorsunuz).

Bu noktada, switch’in veritabanına hemen bir istek gönderebilirsiniz, ancak bu, abonenin telefonunun şu anda bulunduğu hücrede herhangi bir aktif işlem gerçekleştirip gerçekleştirmediğinden emin olamayacağınız için, doğru olmayan bilgiler sağlama riskini taşır. Emin olmak için, abonenin telefonunu benzer işlemler yapmaya zorlamanız gerekir, ancak bunu abonenin fark etmeyeceği bir şekilde yapmanız gerekir.

SMS standardı, aboneye görünmez olacak şekilde bir mesaj oluşturma olanağı sağlar; bu teknik Sessiz SMS olarak bilinir. Telefon mesajı alır, ancak alındığını belirtmez veya alınan SMS mesajları listesinde göstermez.

İkinci hamlenizde, SMS merkezini taklit etmeye devam ediyorsunuz. İstediğiniz aboneye MT-ForwardSM mesajı içinde Sessiz SMS gönderiyorsunuz. Mesajın kendisi, ilk hamlede elde edilen adrese sahip anahtara gönderilir ve abone IMSI kullanılarak adreslenir. Bu mesaj geçtikten sonra, abonenin anahtar veritabanındaki konum bilgileri güncellenir. Artık mevcut LAC ve CID bilgilerini içerir.

Şimdi geriye kalan tek şey, abonenin hizmet veren hücresi hakkında bilgi edinmek için anahtara bir istek göndermektir. Bu, anahtara gönderilen ProvideSubscriberInfo mesajı ile yapılır; abone IMSI kullanılarak adreslenir. (Hatırlayacağımız gibi, hem anahtar adresine hem de abonenin IMSI’sine zaten sahipsiniz.) Mobil ağlarda, bu mesaj, çevrimiçi faturalandırma için aranan abone hakkında konum bilgisi iletmek için kullanılır. Abone dolaşımdaysa, uygun faturalandırma şeması etkinleştirilir.

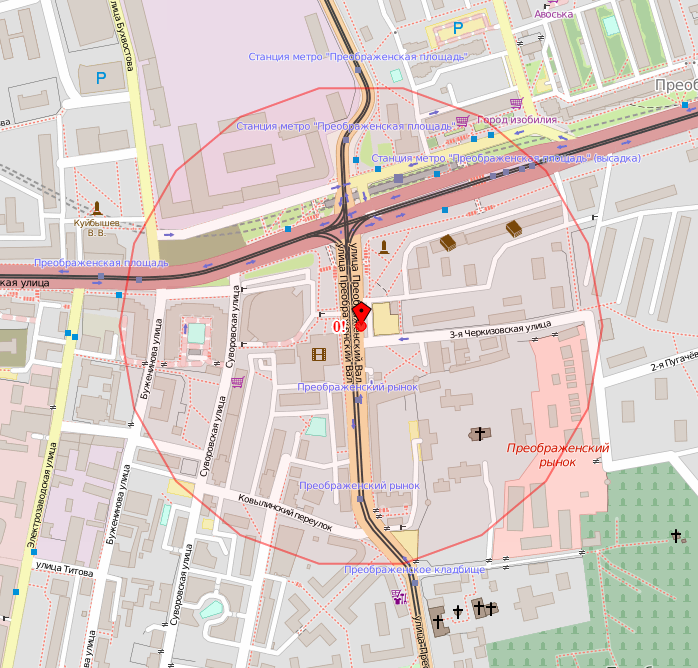

ProvideSubscriberInfo mesajı, hizmet veren hücre tanımlayıcılarının tam bir setini döndürür: MCC (Mobil Ülke Kodu), MNC (Mobil Ağ Kodu), LAC ve CID. Bu dört parametreyi kullanarak bir baz istasyonunun coğrafi koordinatlarını ve hatta bir hücrenin yaklaşık kapsama alanını belirleyebilen birçok çevrimiçi hizmet vardır. Şekil 3, bu makaleyi yazarken konumumun belirlenmesinin sonucunu göstermektedir. Nokta, baz istasyonunu işaretlemektedir ve oturduğum bina gerçekten de dairenin içinde yer almaktadır.

DoS saldırısı ve abone geçici olarak erişilemez durumda

Bir sonraki saldırı, belirli bir aboneye yönelik bir DoS saldırısıdır. Saldırı tekniğini anlamak için, mobil ağların çalışma prensiplerine geri dönelim.

Dolaşımdayken abone kaydı

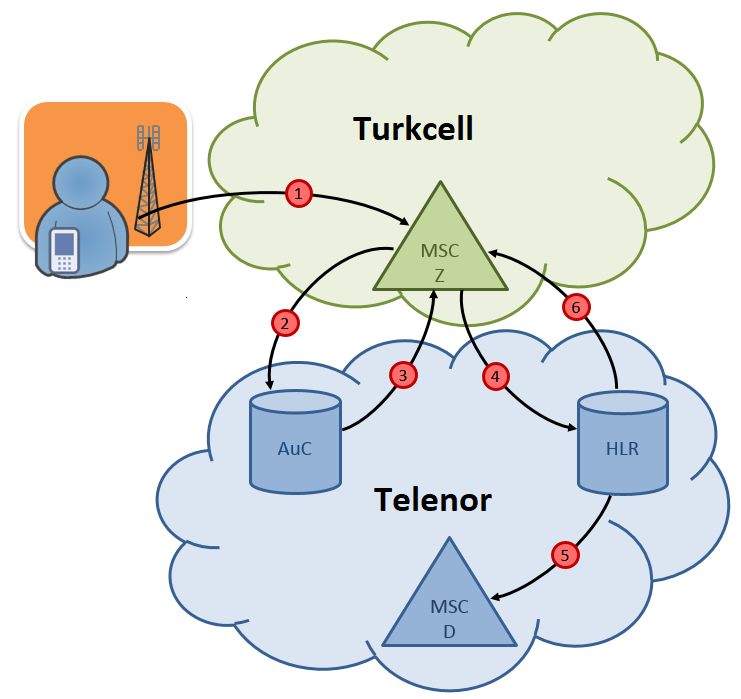

Abone başka bir ülkeye seyahat ettiğinde ve Turkcell veya Vodafone gibi bir dolaşım ortağı operatörünün ağına kaydolduğunda, mobil ağlarda meydana gelen sinyal alışverişini ve ana süreçleri ele alalım (Şekil 4’teki diyagram).

- Turkcell şebekesine bağlı bir abone, deniz kenarına tatile gider. Gemiden indikten sonra telefonunu açar ve Telenor şebekesine bağlanır.

- MSC Z anahtarı, abonenin IMSI numarasının ilk rakamlarını kullanarak abonenin geldiği ülkeyi ve şebekeyi belirler ve bu şebekeye abone kimlik doğrulaması için bir istek (SendAuthenticationInfo mesajı) gönderir.

- Kimlik doğrulama ve şifreleme anahtarlarının atanmasından sorumlu düğüme AuC (Kimlik Doğrulama Merkezi) denir. Kimlik doğrulama için gerekli şifreleme anahtarını ve diğer hizmet bilgilerini belirler ve yanıt olarak gönderir.

- Abone kimlik doğrulamasından sonra, yeni MSC Z anahtarına kaydolmalıdır. Anahtar, Turkcell şebekesine bir kayıt isteği (UpdateLocation mesajı) gönderir. Bu mesaj HLR’ye ulaşır.

- UPdateLocation mesajını aldıktan sonra, HLR, abonenin daha önce kayıtlı olduğu MSC D anahtarına (abonenin profil belleğini serbest bırakması için) bir CancelLocation mesajı gönderir. HLR daha sonra veritabanındaki MSC Z’deki mevcut anahtar adresini günceller.

- Kayıt isteğine yanıt olarak, HLR, InsertSubscriberData mesajında MSC Z’ye bir abone profili gönderir. Bu profil, abonenin bağlı olduğu hizmetleri ve abonenin bu tür hizmetlere abone olması durumunda akıllı platformların adreslerini belirtir. Çoğu zaman, çevrimiçi faturalama sistemi akıllı platform olarak hizmet verir.

Bu adımlar tamamlandıktan sonra, abone Telenor şebekesi içinde arama yapabilir ve alabilir. Gelen bir arama olduğunda, HLR bir konum isteği alacak ve bu istek aramayı Telenor MSC Z’ye yönlendirecektir.

Saldırının uygulanması

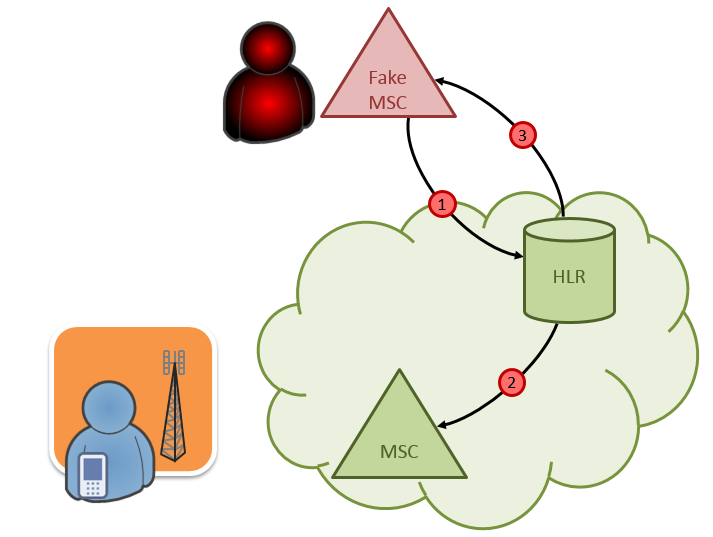

Peki, bir aboneyi gelen aramalar için DoS durumuna sokmak için geriye ne kalıyor? Basitçe, MSC adına abonenin ana ağına bir UpdateLocation mesajı göndermek yeterli. Sinyal akış şeması Şekil 5’te gösterilmiştir.

- Mesaj HLR’ye gönderilir ve abone, IMSI’si kullanılarak adreslenir (gerekli verileri nasıl elde edeceğimizi zaten biliyoruz). UpdateLocation mesajının bir diğer parametresi de yeni anahtarın adresidir.

- HLR, veritabanındaki gerçek anahtarın bağlantısını kaldıracaktır.

- HLR, abone profilini ekipmanınıza gönderecektir.

Bu, abonenin aşağıdaki durumlardan biri gerçekleşene kadar gelen aramalar için menzil dışında kalacağı anlamına gelir:

- abone farklı bir anahtarın menziline girer;

- abone telefonu yeniden başlatır;

- abone arama yapar veya SMS gönderir.

Bu işlemlerden herhangi biri, HLR veritabanındaki anahtar adresini mevcut adresle güncelleyecek olan UpdateLocation prosedürünü başlatacaktır.

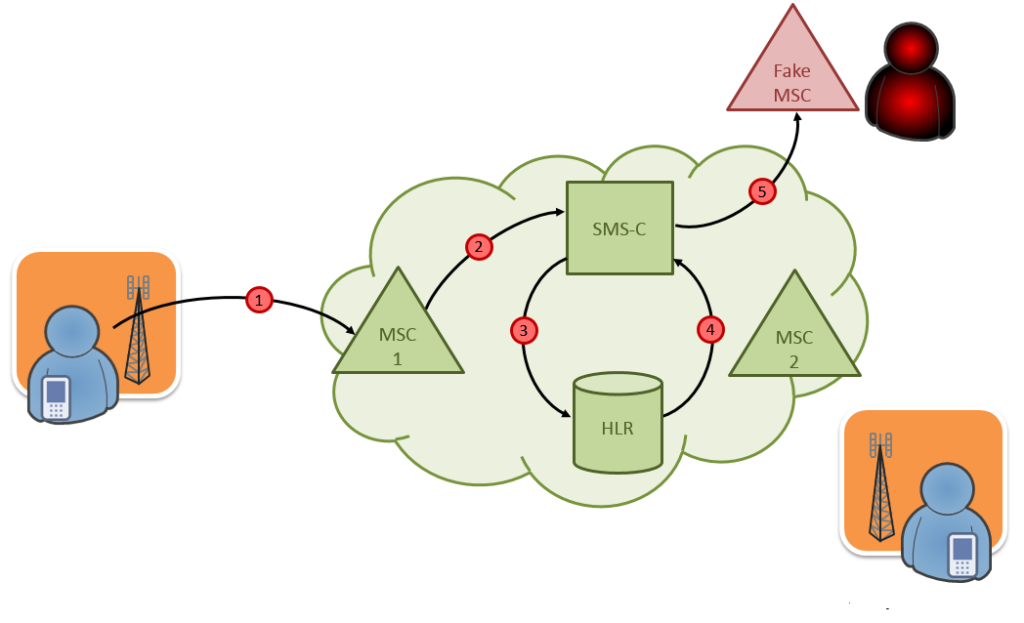

Başkalarının SMS’lerini okumak

Başka kişilerin SMS mesajlarını okuma yöntemini anlamak için gerekli olan teorik temeli zaten ele aldık. Aslında, başkalarının SMS mesajlarını okumak, sahte MSC olarak kendi ekipmanınızın adresini belirtmeniz koşuluyla, önceki saldırının bir sonucudur. Başka kişilerin SMS mesajlarını okumanın nasıl çalıştığına dair bir örneğe bakalım (Şekil 6). Hedef aboneye ait gerekli tüm tanımlayıcıları zaten elde ettiğinizi ve SS7 düğümünüzün adresini sahte MSC olarak belirterek onlara başarılı bir DoS saldırısı gerçekleştirdiğinizi varsayalım.

- Bir abone, başka bir aboneye SMS mesajı gönderir ve bu mesaj göndericiye hizmet veren anahtara ulaşır.

- Anahtar, mesajı SMS merkezine iletir. Daha önce de bildiğimiz gibi, bu işlem MAP protokolünün MO-ForwardSM mesajında gerçekleşir.

- SMS merkezi, ihtiyaç duyduğunuz abonenin mevcut konumunu bilmediği için, SendRoutingInfoForSM mesajında HLR’ye bir istek gönderir.

- İhtiyaç duyduğunuz abone daha önce başarılı bir DoS saldırısına maruz kaldığı için, HLR veritabanı yanlış konum bilgisi içerir. HLR daha sonra bu yanlış bilgiyi SendRoutingInfoForSM yanıt mesajında SMS merkezine geri gönderir.

- SMS merkezi, hiçbir şeyden habersiz, SMS mesajını şifresiz olarak MAP protokolünün MT-ForwardSM mesajında alınan adrese iletir. Ve bu adresin arkasında, daha önce de belirttiğimiz gibi, SS7 ağına bağlı ekipmanınız bulunur.

SS7 ağına bağlanıldığında elde edilebilecek olanaklar

Başka bir abonenin gelen SMS mesajlarını okuyarak elde edebileceğiniz potansiyel kazançları hayal edelim. Bu saldırı, insanların artık çoğunlukla mesajlaşma uygulamaları aracılığıyla iletişim kurması nedeniyle özel yazışmalara sızmak için etkisiz görünüyor. Bir bankadan veya kripto para borsasından ödeme yapmak için tek kullanımlık bir şifre elde etmek çok daha ilgi çekici. Banka kartı hesaplarından ve kripto para cüzdanlarından para transferi konusunda uzmanlaşmış grupların genellikle para çekmek için tek kullanımlık şifreleri yoktur.

SMS müdahalesini kullanabilecek bir diğer saldırı senaryosu ise e-posta, sosyal medya ve devlet hizmetleri gibi çeşitli çevrimiçi hizmetler için şifreleri kurtarmaktır. Bu hizmetlerin tümü gizli bilgiler içerebilir ve değeri abonenin sosyal statüsüyle artar.

Hemen hemen tüm mobil operatörler, bir abonenin kişisel hesabına SMS yoluyla erişmek için şifre talep eder. Kişisel hesabınıza eriştiğinizde, hizmetlerinizi yönetebilir, hesaplar arasında para transferi yapabilir ve bazı durumlarda SMS mesaj geçmişinizi görüntüleyebilirsiniz.

Peki şimdi ne olacak?

Sonuç olarak, mobil operatörlerin SS7 ağ güvenliğine bakış açısı hakkında birkaç söz söylemek istiyorum. Birincisi, haklı olarak, SS7 ağına tamamen yasa dışı erişim sağlamanın imkansız olduğuna inanıyorlar. İkincisi, tüm operatörlerin trafik akışı anlaşmaları var ve bir operatör tarafından kötü niyetli bir faaliyet tespit edilse bile, kaynak adresini engellemek kolaydır. Üçüncüsü, SS7 ağının kötüye kullanılmasına dair bilinen çok az vaka var.

Bu üç ifade de tamamen doğrudur. Ancak, her birinin istisnaları vardır.

Örneğin, katma değerli hizmet sağlayıcı kılıfı altında bir SS7 bağlantısı elde etmek mümkündür. Bu, Türkiye’de muhtemelen mümkün olmayacaktır, ancak daha esnek telekomünikasyon yasalarına sahip veya yolsuzluğun yaygın olduğu ülkeler vardır. Ayrıca, devlet istihbarat teşkilatlarının da saldırgan olarak hareket edebileceğini hatırlamak önemlidir – elbette, ülkelerinin iyiliği için.

Yasa dışı faaliyetleri önlemeden önce, öncelikle tespit edilmesi gerekir. Çok az operatör, SS7 ağlarını sürekli olarak izinsiz giriş ve saldırılara karşı izler. Bir SS7 saldırısı tespit edilip durdurulsa bile, ne zaman başladığını veya ne kadar sürdüğünü kimse söyleyemez.

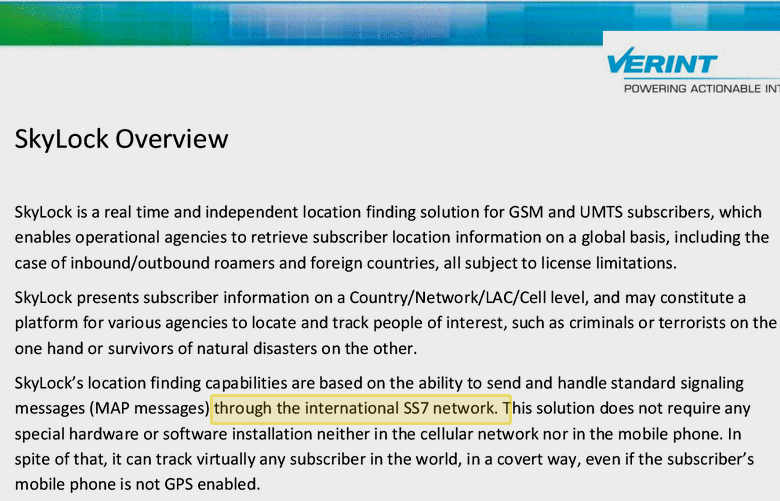

SS7 ile ilgili birçok kötüye kullanım vakası geniş medya ilgisi gördü. Bu vakalardan biri Edward Snowden tarafından bildirildi ve bilgiler daha sonra Washington Post’ta yayınlandı. Söz konusu hizmet, SS7 ağları da dahil olmak üzere mobil abonelerin gözetimini sağlayan SkyLock’tur.

Bu hizmet ne kadar süreyle faaliyet gösterdi? Faaliyet gösterdiği süre boyunca kaç abone hedef alındı? Edward Snowden’ın sızıntısı olmasaydı ne kadar süre daha faaliyet göstermeye devam ederdi? Bu soruların cevaplarını muhtemelen asla bilemeyeceğiz.

Bir diğer yüksek profilli olay ise Türkiye’den Suriyeli mobil abonelerin telefonlarının dinlenmesiydi. Evet, bu da SS7’nin yetenekleri sayesinde mümkün oldu. Saldırının başlangıcından tespit edilip kontrol altına alınmasına kadar birkaç ay geçti. Saldırı idari ve teknik yollarla engellendi, ancak sızıntılar tespit edilemese de mobil operatöre ve komşu devlete önemli zararlar verildi. Bu konuyu benimle özel mesaj yoluyla daha detaylı olarak görüşebilirsiniz. İletişim bilgilerim bu web sitesinin ilgili bölümünde yer almaktadır.