Большинство тимлидов процессинга — это «уличная шпана», они используют для скама процессинга и точек обмена токены площадок, полученные ими через десятые руки друзей и подруг, а также доступ к системам дистанционного банковского обслуживания по сим картам и телефонам своих неразводных дропов, иногда используются простые технологии, такие как CarberP или ZeUS, в основном нацеленные на доверчивых людей и компьютеры с минимальной сетевой защитой.

Но бывает и иначе: изредка появляются очень сложные угрозы, например мощные банковские боты, а в случае, если ты или даже не ты, а работодатель жены твоего племянника представляет серьезный коммерческий интерес в процессинге крипты, то на него вполне даже может быть организована целевая атака с применением специально подготовленного для неё банковского или криптовалютного бота. В обоих этих случаях банкер будет очень хитро спрятан и заранее проверен на «необнаруживаемость» обычным антивирусом.

Однако Каспер вместе с его командой охотников за призраками в доспехах придумал очередной инструмент, который может быть и обнаружит хорошо закриптованый банковский или криптовалютный бот, предназначенный для скама процессинга, а может и не обнаружит… всякое же бывает.

ZETA расшифровывается как «Zero-day, Exploits & Targeted Attack», то есть «угрозы нулевого дня, эксплойты и целевые атаки». Ну а Shield — это защита от всего перечисленного. Евгений Касперский, описывает ZETA Shield так: «ZETA Shield — антивирусный спецмикроскоп для выявления и наказания самых хитрых зловредов, аки матрешки, прячущихся во вложенных сущностях сложных файлов. Короче, это уникальная технология защиты от будущих угроз, которая умеет находить неизвестную киберзаразу в самых неожиданных местах».

Погружаясь в технические подробности, можно сказать, что ZETA Shield сканирует потоки данных на компьютере в поисках фрагментов кода, характерных для эксплойтов, встроенных в легитимные файлы, будь то исполнимый код, внезапно обнаруженный внутри офисного документа, или попытка вызвать подозрительный набор команд в приложении просмотра картинок. Гибкость сканера очень высока, что позволяет проанализировать любое количество файлов и процессов на компьютере, сопоставляя полученные данные в рамках машины, а также запрашивая информацию из Kaspersky Security Network — вдруг подобные симптомы уже обнаруживались у других пользователей? Глубоко разбирая файлы и потоки данных, обнаруживая подозрительные или неуместные элементы, ZETA Shield сопоставляет множество косвенных индикаторов угрозы, чтобы принять решение о её блокировке.

Зачем эта сложная технология, заточенная для борьбы с целевыми атаками, появилась в антивирусе для «простых смертных»?

Сам Касперский объясняет это очень лаконично: «Жертвами целевых атак могут стать и становятся практически все пользователи и любые организации, а ещё помните поговорку «Лес рубят — щепки летят»? Это про компьютерные угрозы. Целевые атаки выходят из-под контроля и накрывают случайных жертв». Чтобы не стать такой жертвой, Каспер советует запускать иногда сканирование компьютера с максимальной глубиной хотя бы раз в месяц.

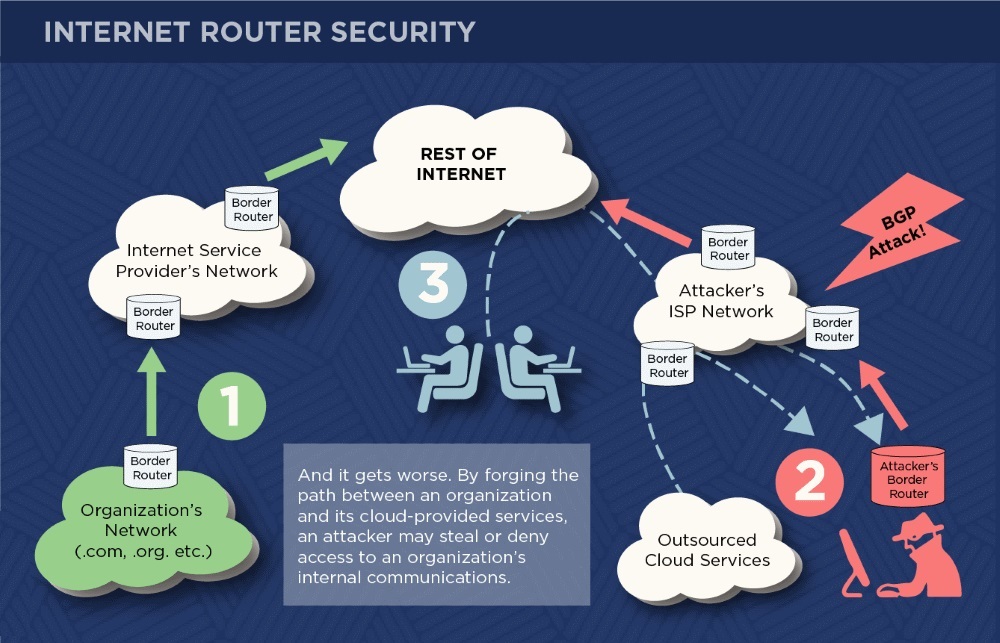

Однако, как можно защититься от целевого захвата IP адресного пространства площадки процессинга с последующим её скамом и выводом всей крипты, которая имеется на площадке на текущий момент без использования каких бы то ни было банковских ботов, Каспер и на этот раз умолчал.