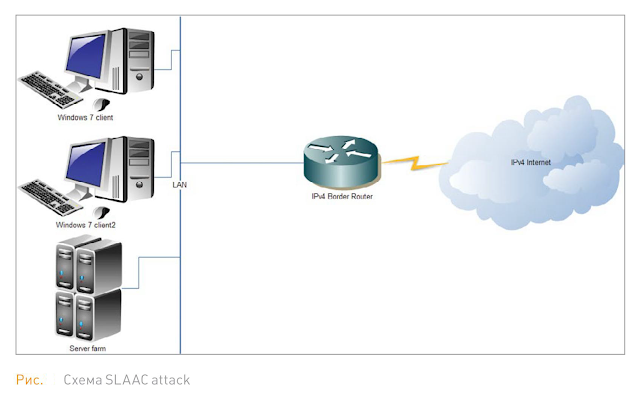

Кроме того, в большинстве ОС IPv6 имеет приоритет над IPv4. Если, например, придёт запрос DNS, то большая вероятность, что IPv6 сработает раньше. Это открывает огромный простор для различных MiTM атак. Для проведения одной из самых эффективных потребуется внедрить дополнительный IPv6 маршрутизатор нарушителя. Каждый маршрутизатор IPv6 должен присоединяться к специальной мультикаст-группе. Это FF02::2. Как только маршрутизатор присоединится к такой мультикаст-группе, он сразу же начинает рассылать сообщения RA. По умолчанию маршрутизаторы Cisco рассылают их каждые 200 сек. Ещё один нюанс состоит в том, что клиентам не нужно ждать 200 сек, они отправляют RS-сообщение – Router Solicitation – на этот мультикаст-адрес и таким образом незамедлительно требуют всю информацию. Весь этот механизм называется SLAAC – Stateless Address Autoconfiguration. И соответственно была разработана атака на него с очевидным названием SLAAC attack.

Атака заключается в том, что нужно установить свой маршрутизатор (не стоит понимать буквально, в роли маршрутизатора может выступать любой линукс или даже виртуальная машина), который будет рассылать сообщения RA, но это только полдела. Также нарушителю потребуется запустить DHCPv6 сервер, DNSv6 и NAT64-транслятор. В качестве службы, способной рассылать сообщения RA, можно использовать Router Advertisment Deamon (radvd), это реализация IPv6 маршрутизатора с открытым кодом. В итоге после правильной конфигурации всех служб цель получит RA и превратится в дуал стек и весь трафик цели будет абсолютно незаметно идти через IPv6.

На маршрутизаторе нарушителя этот трафик будет транслироваться службой NAT в обычный IPv4 и затем уже уходить на настоящий маршрутизатор. DNSv6-запросы также будут иметь приоритет и также будут обрабатываться на стороне нарушителя.

Таким образом, нарушитель успешно становится посередине и может наблюдать весь трафик своей цели, а цель при этом ничего даже и не будет подозревать. Такая атака несёт максимальную угрозу, работает даже при использовании IPv4-файрволов и статических ARP-записей, когда, казалось бы, воздействовать на цель нет никакой возможности.