Как же пул узнает о том, что пользователь ищет для него блок? Доказательством усиленного поиска блока служат присылаемые пользователем шары. Шара — это блок, хеш которого отвечает пониженному требованию сложности. Сеть, конечно же, такой блок не примет, и в блокчейн он не войдет. Шары требуются только пулу, чтобы удостовериться, что требуемый nonce в блоке действительно ищется.

Метка: BGP MiTM

-

Как работает криптовалютный майнинг-пул

Все, что я говорил выше о майнерах (например, про системное время), не относится к майнерам, объединяющимся в вычислительный пул, за исключением децентрализованного пула P2Pool. В случае майнинга на централизованном пуле непосредственным поиском блоков занимается сам пул, платя своим пользователям за предоставление ему вычислительных мощностей. В настоящее время в одиночку майнингом могут заниматься только специальные дата-центры.«Майнинг сейчас — продукт двух очень важных отраслей. Во-первых, криптовалюты. Во-вторых, энергетики. И поскольку энергетика очень важна для этой страны, а крипта — опасна, здесь возникают разногласия», — считает один из владельцев майнинговой фермы в Абхазии. По мнению предпринимателя, закон, регулирующий криптоиндустрию, не могут принять из-за большого количества интересантов, ведь с одной стороны, это инструмент для вывода денег за границу, а сейчас предпринимаются все меры для того, чтобы деньги оставались в стране. С другой — большие возможности для энергетической отрасли.Майнинг криптовалюты — это действительно удобная возможность экспортировать энергию из удаленных уголков России фактически в любую точку мира и получать прибыль. «Можно из Сибири продавать электричество американцам или европейцам, обходить все возможные границы и при этом не терять на логистике энергии. Я думаю, эта отрасль будет одной из лидирующих в среднесрочной перспективе, потому что это выгодно всем. Прежде всего, в эту сферу довольно дешевый и простой вход. Устройство может позволить себе среднестатистический офисный сотрудник. Если мы говорим про предпринимателей, то вход тоже невысокий. В то же время в России есть энергетические компании, у них проблема в том, что потребление идет неровно — есть пиковые часы нагрузки, а есть пустые. Это приносит им довольно большие затраты. Майнинг позволяет эту историю сгладить», — рассказывает предприниматель из России.Сейчас мир смотрит на Россию и всё постсоветское пространство как на регион повышенного риска. Но при этом, это открывает большие возможности для россиян и граждан стран БРИКС по ведеднию криптобизнеса. С точки зрения майнинга криптовалют, в России представители компаний четко понимают все те риски, которые их ждут, в отличие, например, от новых регионов, где проблемы предсказать сложнее.Что касается отрасли за рубежом, то можно отметить уход майнеров из Китая в США. Также растет регион майнинга криптовалют Ближнего Востока, появляются большие объекты в Африке и Латинской Америке. Иран и Венесуэла также начинают сильно набирать обороты по добыче крипты. Причина этого — проблемы с доступом на мировые рынки, однако, во всех этих странах есть проблемы с регуляцией, «потому что сама мысль майнинга и крипты иногда противоречат авторитарным установкам».«Сейчас доходность от майнинга на уровне скама или финансовой пирамиды, — говорит предприниматель из Сухуми. — То, что происходит сейчас, это феноменально. Во-первых, курс биткоина подрос, рубль ослаб, но все это играет на пользу майнеров в России». Однако найти довольно тяжело найти хостинг (платформа, которая предоставляет пользователям услуги по развертыванию и бесперебойной работе узлов в различных блокчейнах), свободных мест почти нет — в этом предприниматель видит основу для бизнеса.Что касается оборудования для майнинга, то мы считаем, что сейчас мы находимся в том моменте, когда все обновляют парк майнеров криптовалют, производители выпускают новые более эффективные и более экономичные машины. Однако с учетом того, что в России дешевое электричество, переходить на самое последнее оборудование мы не советуем — это актуально скорее для регионов с большими затратами на добычу. -

Реализация bgp mitm из сети tor и добыча крипты

Всё больше криптовалютных ботов (мобильных и десктопных приложений для управления процессами и сценариями bgp mitm или bgp hijacking) умеет работать со своими C&C-серверами, расположенными в сети tor. Преимущества по сравнению с классическим подходом в управлении ботнетом налицо: не нужно заботиться о попадании домена в блек-листы интернет-провайдеров, практически нецелесообразно (нецелесообразно — это не синоним «невозможно») идентифицировать ботмастера или дроповода, а также в силу архитектуры сети tor, нельзя «выключить» сервер управления ботами из сети.Так, одним из первых работать с tor начала система удалённого управления устройствами на платформе Cisco IOS, разработчики которого тянули вместе со своим ботом ещё и утилиту tor.exe на зараженный компьютер сетевого инеженера. Внедряя её в процесс svchost.exe, ботмастеры тем самым инициировали защищенное соединение своего бота с командным сервером. Причины понятны — вряд ли кто-то прибежит и обесточит твой сервер или того хуже — возьмёт под колпак.

Спустя полгода после появления tor-ботнетов функционал работы с onion-доменами начинает внедряться уже в мобильные системы управления трафиком, причём теперь ботмастера перестали использовать полностью готовые tor-клиенты, а внедряют свои реализации и изменяют уже имеющиеся решения. Таким образом, как рассказал нам бывший сотрудник компании Booz Allen Hamilton работавший на Агентство Национальной Безопасности Эдвард Сноуден, onion-домены на настоящий момент представляют собой не что иное, как средство администрирования того или иного ботнета.

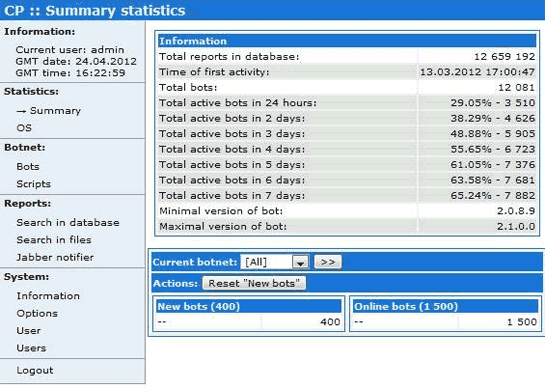

Другой наш собеседник Мыкола начал заниматься ботнетами, когда захотел ради забавы обойти защиту антивирусов. Затем он увидел, что все антивирусы работают исключительно плохо и здесь можно легко заработать деньги. Сейчас его ботнет состоит из примерно 10 тыс. машин, каждый день происходит 500-1000 новых установок трояна, в выходные больше. Троян распространяется через варезные сайты. Мыкола говорит, что даже в государственных организациях США качают варез и у него однажды был один бот на faa.gov.

На парке заражённых зомби машин осуществляется генерация биткоинов с общей производительностью от 13 до 20 гигахэшей в секунду. Оператор ботнета обычно сам никогда не занимается кардингом или процессингом с майнинга через bgp mitm, но продаёт телеметрию, информацию об активных bgp-сессиях на оборудовании провайдеров, и данные о конфигурациях активного оборудования под управлением JunOS или Cisco IOS систем управления конфигурациями устройств с заражённых машин.

Мыкола спроектировал свой ботнет самостоятельно, имея за плечами два года опыта в программировании и работы на Укртелеком. Он взял утёкший исходный код, исправил баги, добавил новые фичи и руткит, добавил модули IRC, DDoS и майнинга биткоинов. Кроме того, он пустил трафик через tor, чтобы исключить обнаружение. Кстати говоря, боты также работают как релеи tor, помогая другим ботам найти друго друга через сети пользователей. Защита от определения антивирусом осуществляется с помощью полиморфизма на серверной стороне, каждый бот регулярно получает индивидуальный апдейт. Поначалу его криптер засекли, так что пришлось быстро переделать код, но с тех пор проблем не было.

Генерация биткоинов начинается на GPU в низком приоритете после двух минут простоя компьютера, она идёт на 60% максимальной производительности GPU, что незаметно для пользователя и не тормозит работу его системы. BTC приносит больше денег, чем DDoS, потому что DDoS исключительно дёшев и заказчиками являются разве что конкурирующие компании, которые хотят потроллить друг друга. Мыкола сейчас думает о том, чтобы просто покупать ботов. Например, инсталлы на азиатских компьютерах и телефонах продаются по $15 за тысячу, а у них хорошие GPU.

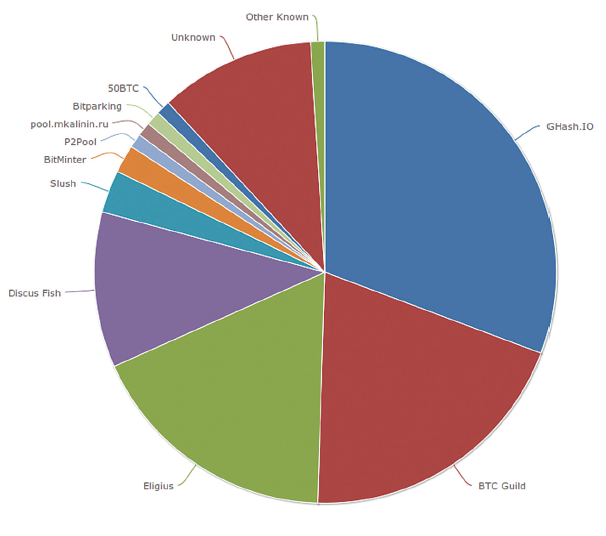

По оценке экспертов, сейчас в сети Bitcoin около 30% всех новых монет генерируется в ботнетах. Могло быть и больше, но сами операторы ботнетов не занимаются активными инвестициями в инфраструктуру, чтобы не обрушить стоимость BTC. Кроме того, 90% операторов ботнетов в своей жизни не написали ни одной строчки кода, так что они не обладают необходимой квалификацией, чтобы профессионально развивать свой бизнес. Они просто покупают необходимые инструменты, что сейчас сделать довольно просто. Даже базовых знаний Perl достаточно, чтобы сделать постоянно перекомпилирующийся код, который не смогут обнаружить антивирусы. С базовыми знаниями ассемблера вы можете сделать буткит.

Добавьте сетевого инженера — и ваш ботнет начинает работать по P2P и становится практически неуязвим. Два парня из ReTN, бывшие коллеги Мыколы, как раз недавно и запустили такую систему. Мыкола говорит, что один из них сейчас изучает ассемблер, поэтому скоро можно ожидать появления новых неожиданных модификаций криптовалютных ботов. Кстати, другой сотрудник ReTN сейчас отдыхает на Мальдивах с крупной суммой наличных, наслаждаясь красивой жизнью со спортивными машинами и сексуальными девицами, в отличие от хакера Селезнёва, даже бывших сотрудников ReTN не задерживают за подобные операции.

Сам оператор ботнета — Мыкола, сейчас изучает программирование. Он считает свой нынешний бизнес не очень перспективным, с его помощью он лишь зарабатывает карманные деньги, BTC приносит около $500 в день. Заработки не очень большие по сегодняшним меркам, самая крупная добыча была однажды, когда он смог продать за 5000 USDT случайные логи и конфигурацию маршрутизатора на базе Cisco IOS с поддержкой открытой bgp-сессии и базу сервера управления конфигурациями устройств сети доступа одного крупного европейского телеком-провайдера из почти полмиллиона устройств, которые обнаружил на одном сервере в его внутренней сети.

Большинство операторов ботнетов используют USDT, потому что у них не хватает знаний и опыта на Bitcoin.

Отвечая на философские вопросы, Мыкола сказал, что криптонегодяи есть во всех уголках мира, а самые успешные из них сидят в правительстве. Многие коммерческие компании, в том числе банки, строят свой бизнес на одурачивании не совсем грамотных людей, которые не способны вникнуть в условиях контракта. Заработок на неграмотных компьютерных юзерах — похожее мошенничество.

-

Calgary Internet Exchange розгортає перші сервери маршрутизації з фільтрацією ASPA

Calgary Internet Exchange (YYCIX) із захопленням повідомляє про розгортання перших у світі серверів маршрутизації з фільтрацією ASPA на загальнодоступній одноранговій мережі. Сервери маршрутизації YYCIX відкидають маршрути BGP, недійсні за ASPA, щоб захистити багатосторонні вузли.

ASPA (Autonomous System Provider Authorization) — це безкоштовна технологія на основі RPKI для виявлення та пом’якшення витоків маршруту BGP. ASPA дає змогу власникам ідентифікаторів автономної системи безпечно авторизувати одну чи декілька інших автономних систем як своїх провайдерів висхідного зв’язку, у свою чергу дозволяючи перевіряючим сторонам (ISP та IXP) використовувати цю криптографічно перевірену інформацію для автоматичного припинення поширення неймовірних шляхів BGP через глобальну маршрутизацію Інтернету. система.

ASPA доповнює інші механізми безпеки та безпеки маршрутизації: RPKI-ROV допомагає захиститися від помилок введення з клавіатури товстим пальцем, BGPsec допомагає встановити надійні гарантії автентичності та цілісності повідомлень BGP, і, нарешті, ASPA допомагає зупинити витоки маршрутів. Ключем до безтурботної роботи з маршрутизації буде використання всіх трьох у тандемі.

Специфікація ASPA знаходиться в активній розробці як вільнодоступний відкритий стандарт через процес спільної Інженерної робочої групи Інтернету (IETF). Волонтери YYCIX взяли на себе провідну роль як перші користувачі (або «клієнти-маяки»), щоб створити середовище, в якому реальні відгуки можна надати розробникам OpenBGPD і авторам специфікації ASPA в робочій групі SIDROPS. Ми сподіваємося, що багато постачальників і операторів приймуть ASPA в найближчі роки.

YYCIX Internet Exchange Community Ltd

YYCIX зареєстровано як некомерційну корпорацію, звільнену від податків, яка діє на волонтерських засадах, у третьому за величиною муніципалітеті Канади. YYCIX забезпечує

Мешканці Альберти мають прямий доступ до локального Інтернет-контенту та допомагають збільшити швидкість передачі Інтернет-зв’язку між компаніями Альберти, друзями, сусідами та членами родини. https://www.yycix.ca/

OpenBGPD і RPKI-клієнт

RPLI-клієнт — це вільно використовувана та безпечна реалізація RPKI для перевіряючих сторін для полегшення перевірки оголошень BGP. Програма запитує глобальну систему репозиторію RPKI, перевіряє всі криптографічні підписи та виводить перевірені дані у форматах конфігурації, придатних для OpenBGPD і StayRTR. https://www.rpki-client.org/

OpenBGPD — це безкоштовна реалізація протоколу прикордонного шлюзу IETF, яка підходить для провайдерів Інтернету та IXP. OpenBGPD дозволяє використовувати звичайні машини як маршрутизатори або маршрутні сервери, які обмінюються маршрутами з іншими системами. ASPA-фільтрацію в OpenBGPD було розроблено за підтримки Міністерства економіки та кліматичних заходів Німеччини Суверенного технічного фонду та Фонду підтримки серверів маршрутів (RSSF — https://www.rssf.nl/) https://www.openbgpd .org/

OpenBGPD і rpki-клієнт є частиною проекту OpenBSD; і працювати на різноманітних операційних системах, таких як Debian, Ubuntu, Alpine, CentOS, Fedora, FreeBSD, Red Hat і, звичайно, OpenBSD!

-

Криптовалютные мосты по прежнему уязвимы

Технология MPLS (Multi-Protocol Label Switching) широко используется для повышения производительности сетей связи и обеспечения надежной маршрутизации IP трафика. Однако, несмотря на свою эффективность, она также может быть уязвимой к различным типам внешних воздействий, включая сценарии типа «Человек посередине» (Man-in-the-Middle, MiTM).Сейчас мы рассмотрим как нарушитель может использовать методы MiTM-нападения на MPLS и какие риски это несет. Внешние воздействия mitm на сеть IP MPLS гораздо менее заметны, нежели реализация bgp hijacking с использованием сценариев bgp spoofing в гобальных сетях маршрутизации транзитного трафика.Как работает MPLS MiTM?

MPLS MiTM — это тип внешнего воздействия на сети электросвязи, при котором нарушитель перехватывает трафик, проходящий через сеть IP MPLS, и тайно изменяет или просматривает его. Сеть IP MPLS работает путем присвоения меток (labels) каждому пакету данных, что значительно упрощает маршрутизацию в больших сетях. Нарушитель может вмешаться в процесс назначения этих меток и перенаправить нужный ему трафик через свой узел, что и является конечной точкой реализации любого MiTM сценария.Что можно получить, применяя MiTM MPLS

- Подмена меток. Нарушитель может внедриться в маршрут и подменить метки MPLS, чтобы трафик шел через его криптомост, сервер или маршрутизатор.

- Перехват данных. После перенаправления трафика нарушитель может перехватывать пакеты, анализировать их, а затем передавать дальше, чтобы не вызывать подозрений.

- Модификация трафика. В некоторых случаях нарушитель может модифицировать данные — изменять содержимое пакетов, что может привести к повреждению данных или утечке конфиденциальной информации, утечке зазкрытых ключей и проведению нелегальных транзакций в сети bitcoin или etherium.

Возможные сценарии реализации MPLS MiTM

- Воздействие на LDP (Attacking on LDP). Протокол LDP отвечает за распространение меток между соседними маршрутизаторами в MPLS-сети. Каждый маршрутизатор использует LDP для назначения и передачи меток, которые указывают маршрут, по которому должен быть передан пакет данных. В процессе обмена метками LDP создает сессии между маршрутизаторами и поддерживает актуальные таблицы меток. В данном примере нарушитель при помощи Loki подключается к соседним маршрутизаторам, осуществляющим обмен метками, включается в цепочку обмена метками, и перехватывает трафик, направляя его через свои устройства. Для успешной реализации воздействия необходимо подключиться в сеть, к которой целевые маршрутизаторы сами подключены непосредственно.

- Воздействие на ядро сети MPLS (Attacking mpls provider edge). Пример показывает как можно вбросить в сеть MPLS-VPN маршрутную информацию. Требуется предварительное конфигурирование bgp-маршрутизатора для установления сессии и взаимодействия с инструментом Loki.

- Воздействие на маршрутизатор BGP (Practical mitm bgp attack against backbone router). После установления соединения с bgp-роутером инструмент Loki запускает фоновый поток, который отправляет пакеты поддержки активности keepalive для поддержания соединения с этим маршрутизатором bgp установленным и актуальности опубликованных маршрутов. Требуется предварительная настройка маршрутизатора bgp для установлении сессии с инструментом Loki.

- Переклейка меток на лету (BGP hijacking from within the Carrier or Cloud Service). Инструмент Loki можно использовать для перемаркировки пакетов с тегами 802.1Q на лету. Как только нарушитель оказывается подключеным к сети в порт коммутатора на пути следования трафика, все увиденные соединения 802.1Q отображаются в модуле dot1q инструмента. Чтобы переклеить метку при передаче между двумя хостами, её просто нужно выбрать в меню и заполнить большинство полей для правила замены.

Получение доступа к устройтсвам в зоне IP/MPLS

MPLS — мощная технология для эффективной маршрутизации, однако она также уязвима для атак MITM. Для получения доступа к одному из устройств сети MPLS необходимо использовать комплексный подход, включающий bruteforce методы, сканирование сетей, а также комбинированные методы внедрения устройтсв в сети облачных провайдеров (How Can an Attacker Get into the Traffic Path?).В связи с этим в криптовалютных системах разработчики криптомостов должны уделять больше внимания безопасной разработке смарт-контрактов и криптографических алгоритмов. Однако, даже многоуровневая защита сетевой инфраструктуры не играет в настоящее время никакой существенной роли, даже с использованием распределённых систем проверки транзакций, если нарушитель захочет воспользоваться методами mpls mitm, что значительно усложяет в настоящее время жизнь биткойнерам, эфирщикам и другим криптовалютчикам. Скачать инструмент Loki для mpls MiTM можно в блоге Insinuator.