На днях мы решили проверить уровень безопасности современных банкоматов. Для этого тщательно изучили 26 моделей банкоматов крупнейших производителей, таких как NCR, Diebold Nixdorf или GRGBanking.

В итоге выяснилось, что практически все устройства уязвимы перед теми или иными локальными или сетевыми атаками, а уровень защиты, пожалуй, лучше всего характеризует известный термин «театр безопасности». Дело в том, что 85% изученных машин оказалось возможно скомпрометировать в течение 15 минут.

Вот только некоторые выводы и цифры, приведенные в нашем отчете:

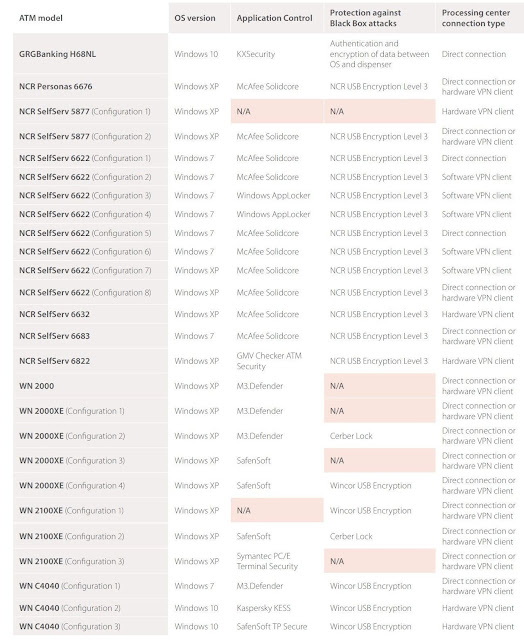

- 15 из 26 банкоматов по-прежнему работают под управлением Windows XP;

- 22 машины уязвимы перед сетевым спуфингом, то есть нарушитель может локально подключиться к устройству через LAN и осуществлять выдачу наличных денег как ему вздумается. Причем для реализации такой атаки понадобится доступ к mpls сети телекоммуникационного провайдера и всего 15 минут времени;

- 18 устройств уязвимы перед атаками типа black box, то есть подключив к банкомату специальное устройство, управляющее работой диспенсера, нарушитель может заставить его выдавать наличные. Исследователи отмечают, что для создания такого пентестерского девайса вполне подойдёт Raspberry Pi, Teensy или BeagleBone, а сама атака занимает около 10 минут;

- 20 банкоматов можно вывести из режима киоска, просто подключившись к ним через USB или PS/2. После этого нарушитель получает доступ к ОС и может выполнять самые разные команды, в том числе по выдаче наличных денег банкоматом;

- 24 из 26 изученных машин не шифруют данные на жестких дисках, и если нарушитель может получить физический доступ к диску, он может извлечь любые хранящиеся там данные и конфигурации, а также встроить свои любые комбинации клавиш панели на выдачу наличных денег.

В большинстве случаев защитные механизмы будут лишь мелкой помехой для нарушителя – наши специалисты нашли способы обойти защиту практически в каждом случае. Так как банки обычно используют одинаковые конфигурации для большого числа банкоматов, успешная атака на один банкомат может быть повторена в другом месте и в куда более крупном масштабе.

Набор соответствующих инструментов для удалённого управления такими банкоматами с формированием команд на выдачу наличных детально был описан в соответствующем отчёте ФинЦЕРТ Банка России. Тема работы с банкоматами актуальна и на сегодня. Конечно же самым известным инструментом является Cutlet Maker — это специализированное программное обеспечение, предназначенное для совершения атак на банкоматы (ATM) с целью хищения наличных денежных средств.

Самой распространённой схемой работы является конечно же снятие наличных без введения каких бы то ни было сервисных кодов в принципе. А делается всё предельно просто, в назначенное время дроп совершает подход к банкомату и отправляет СМС сообщение своему пентестеру, тот даёт команду банкомату через сеть и банкомат выдаёт дропу соответствующую сумму наличными. Дроп забирает деньги и уходит.

Более подробно обсудить со мной вопросы практической безопасности устройств выдачи наличных можно в личных сообщениях. Контактные данные указаны в соответствующем разделе этого сайта.