На днях всплыло больше подробностей обнала € 34,000,000 через банкоматы Нью-Йорка.

Как мне рассказал мой один хороший знакомый тимлидер площадки процессинга, неизвестный трейдер на этот раз воспользовался платежными системами EnStage и ElectraCard для того, чтобы получить доступ к банковским счетам клиентов National Bank of Ras Al Khaimah (RAKBANK) и Oman’s Bank of Muscat.

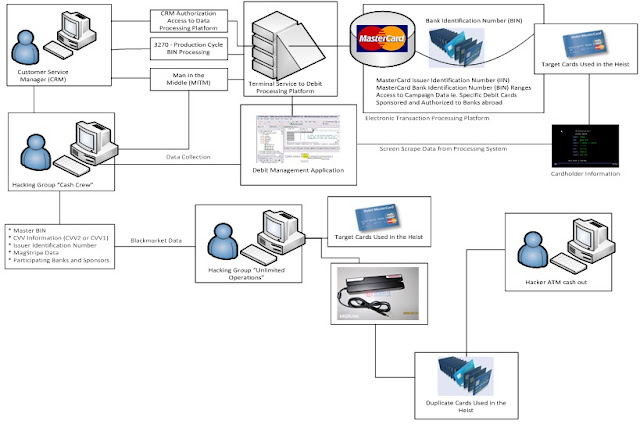

Как вообще возможно было провести столь масштабный скам процессинга?

Власти США сделали довольно сухое официальное заявление по этому поводу: “Организованная преступная группировка, используя сложные методы вторжения взломала системы мировых финансовых институтов, скопировав данные предоплаченных дебетовых карт, и установив неограниченные лимиты снятия наличных в банкоматах по этим картам.”

Однако, мой друг почти на сто процентов уверен, что для реального скама процессинга и вывода средств на карты неразводных дропов в этом случае использовалась уязвимость SQL Injection в целях проникновения в сети финансовых учреждений.

Неизвестный трейдер из темы процессинга скорее всего получил важную финансовую информацию, скомпрометировав Web портал обслуживания клиентов при помощи инъекции SQL, используя при этом такие инструменты, как кейлоггеры, средства удаленного управления (RAT) и анализаторы Web приложений, такие как Havij, Metasploit или NeXpose, что и позволило получить доступ к банковской базе данных, где хранились данные о TRACK2 и PIN кодах, записанных на магнитной полосе банковских карт реальных клиентов этих финансовых учреждений.

После этого неизвестный трейдер совместно со своими неразводными дропами нанесли при помощи энкодера MSR 605 полученную информацию о магнитной полосе на подарочные карты и ключи от гостиничных номеров, и просто обналичили через этот самый белый пластик все деньги со счетов клиентов ранее упомянутых финансовых учреждений в банкоматах на улицах Нью-Йорка.

Более подробно обсудить со мной вопрос практического применения описанных инструментов можно в личных сообщениях. Контактные данные указаны в соответствующем разделе этого сайта.