Исследователи обнаружили недавно новый банкер для Android процессинга, который может переводить деньги со счёта холдера без его ведома, передавая на устройство трейдера данные, считанные через NFC чип смартфона. Банкер, получивший название NGate, позволяет эмулировать карты любых людей, совершать несанкционированные платежи или даже снимать наличные в банкоматах с чужого банковского счёта.

По моим данным, NGate уже активен на постсоветском пространстве с ноября прошлого года и связан с недавними участившимися случаями использования Progressive Web Application (PWA) и WebAPK для процессинга с использованием реквизитов банковских карт пользователей из Чехии. Также известно, что в ряде случаев NGate применяли для прямого снятия наличных со счёта держателя международной банковской карты без его ведома в банкомате.

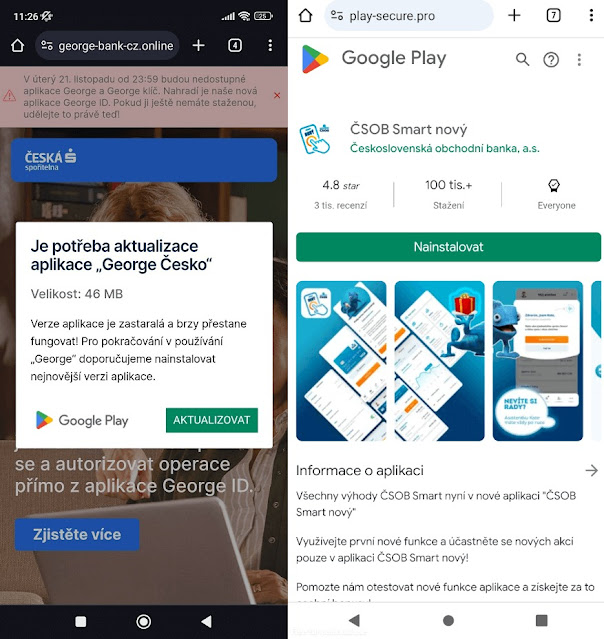

Процессинг денежных средств при помощи нового банкера начинается с рассылки SMS-сообщений, автоматизированных звонков с заранее записанными сообщениями или Google-рекламы. Все это должно вынудить владельцев международных банковских карт установить на своё устройство приложение PWA, а затем банкер WebAPK, как я уже рассказывал в прошлом отчете.

Такие приложения не требуют никаких разрешений при установке и используют API браузера, в котором запускаются, чтобы получить необходимый доступ к аппаратному обеспечению устройства, в том числе к NFC чипу.

После установки WebAPK владельца международной банковской карты хитростью понуждают установить ещё и NGate, и банкер активирует опенсорсный компонент NFCGate, который был разработан академическими исследователями для экспериментов с NFC. Этот инструмент поддерживает функции захвата, ретрансляции, воспроизведения и клонирования информации с чипа международной банковской карты, и далеко не всегда требует root-доступа для работы.

Банкер применяет NFCGate для перехвата данных NFC с платежных карт, находящихся в непосредственной близости от заряженного таким образом устройства под управлением ОС Android, а затем передает информацию на устройство трейдера (напрямую, либо через специальный сервер).

В итоге трейдер получает возможность сохранить эти данные в виде виртуальной банковской карты на своем смартфоне, а затем воспроизвести сигнал в банкомате, поддерживающем NFC для снятия наличных, или совершить оплату в PoS-терминале в точке продаж или супермаркете.

Хотя для снятия наличных в большинстве банкоматов потребуется PIN-код, я уверен, что узнать его нетрудно у владельца банковской карты с помощью банальной социальной инженерии. К примеру, после того, как нужный PWA/WebAPK уже установлен, трейдер звонит владельцу платёжной карты, притворяясь сотрудниками банка, и сообщают о некой проблеме с безопасностью. Затем он отправляет владельцу банковской карты SMS со ссылкой для загрузки NGate, выдавая банкер за специальное приложение для верификации существующей банковской карты и PIN-кода.

После того как владелец банковского счёта просканирует свою карту заряженым устройством и введёт PIN-код для «верификации» в приложение с NGate, – его конфиденциальные данные будут переданы трейдеру.

В приведенном ниже видео специалист Лукас Стефанко (Lukas Stefanko) демонстрирует, что компонент NFCGate в NGate также может использоваться для сканирования и перехвата данных карт в кошельках и рюкзаках окружающих пользователя NGate людей в метро и прочих людных местах. Специалист отмечает, что помимо этого банкер может использоваться для клонирования уникальных ID некоторых NFC-карт доступа и токенов, что может помочь любому трейдеру проникнуть в закрытые зоны режимных объектов.

<Эксперт сообщает, что евромундиры уже взяли одного такого трейдера, осуществлявшего сканирование NFC-чипов банковских платёжных пластиковых карт в Праге у прохожих. Однако исследователи опасаются, что эта тактика может получить более широкое распространение и представляет серьезный риск именно для пользователей ОС Android.

Также в экспертных кругах подчеркивают потенциальную опасность, возникающую при клонировании карт доступа, транспортных билетов, ID-бейджей, членских карт и других NFC-носителей, объясняя, что процессинг фиатных денег в данном случае — далеко не единственный негативный сценарий.

Для защиты от сканирования я бы посоветовал держателям международных платёжных карт просто отключить функцию NFC на своём смартфоне, если он не используется регулярно. Также рекомендовал бы внимательно изучить все права доступа приложений и отозвать лишние, устанавливать банковские приложения только с официального сайта финансового учреждения или из официального магазина Google Play Store, а также убедиться, что используемое приложение не является WebAPK.

Более подробно обсудить со мной вопрос практического применения описанных инструментов можно в личных сообщениях. Контактные данные указаны в соответствующем разделе этого сайта.