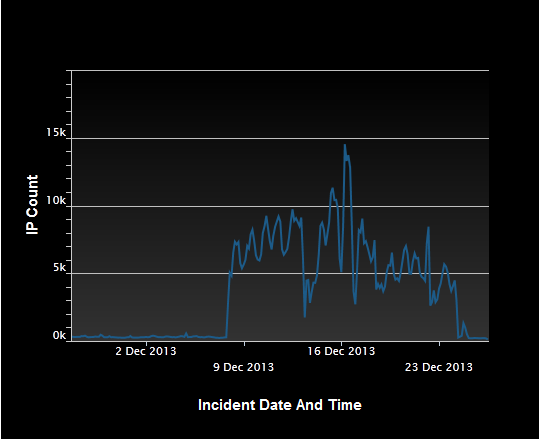

Каспер и его охотники за приведениями не так давно обратили внимание на то, что в последние несколько недель в Сети участились случаи DDoS-атак с использованием Network Time Protocol. На графике показан объем такого трафика в декабре 2013 года.

Network Time Protocol (NTP) — сетевой протокол для синхронизации внутренних часов компьютера, использует для своей работы UDP и представляет собой один из старейших протоколов интернета. Работает на порту 123.

Атака через «отражение» предусматривает, что атакующий посылает относительно небольшой запрос к промежуточному узлу, который отвечает относительно большим ответом в адрес указанного хоста. Раньше атаки подобного типа осуществлялись через DNS-серверы, которые установлены у каждого интернет-провайдера. Обычно DNS-серверы настроены так, чтобы обрабатывать только запросы своих собственных пользователей, но существует большое количество компаний, которые неправильно их сконфигурировали, так что серверы принимают запросы от любого пользователя интернета. Атакующие направляют к открытым DNS-серверам поток DNS-запросов с IP-адресом жертвы, а сервер отвечает на указанный адрес. Чтобы максимально усилить трафик, нападающие составляют запросы, которые требуют максимально объемного ответа: например, запрос списка всех DNS-записей в определенной зоне.

Атака через серверы NTP происходит схожим образом, но с использованием команды monlist. Она высылает в ответ список 600 хостов, которые последними подключались к серверу. Это даже эффективнее, чем DNS-серверы: маленький запрос может перенаправить на жертву мегабайты трафика.

Для защиты своего NTP-сервера от подобной атаки нужно установить NTP версии 4.2.7, в которой полностью удалена поддержка команды monlist.

Comments

Post a Comment