Речь идет о сервисе контекстной рекламы Google AdSense, - это партнерская программа от всемирно известной поисковой системы Google, в который может зарабатывать ощутимые суммы любой человек, имеющий тематический web сайт или канал на YouTube.

Однако, многие начав этот бизнес очень скоро понимают, что особенно далеко на всём этом не уедёшь, получая дополнительные $100 - $150 в месяц как бонус к окладу на своём основном месте работы на дядю.

Но есть и другие, кто зарабатывает внушительные суммы в этом бизнесе, но они свои секреты обычно не раскрывают на всевозможных форумах типа searchengines.guru или тематических группках ВКонтакте, посвещенных продукту adSense.

Так как же все таки сломать стереотипы и начать зарабатывать в adSense хотя бы $2.000 в месяц? Как оказалось ответ лежит на поверхности и он довольно простой. Обычно, людям серьёзно работающим с adSense всегда требуются свежие учетки для новых проектов.

У меня тоже когда-то был свой сайт в интернете с рекламой adSense, за которую я получал $50 - $70 в месяц, но в один прекрасный день я получил письмо от Google о том, что он закрыл мою учетку и сотрудничество со мной ему больше не интересно. Я начал думать, а что же делать дальше, благо опыта работы с adSense на тот момент у меня уже было предостаточно.

И я начал регистрировать учетные записи adSense на продажу, благо Правилами программы это не запрещено, а что уж там будет делать покупатель с купленой учёткой потом мне по большому счету наплевать.

Однко, чтобы хорошо заработать на продаже учеток adSense, их нужно регистрировать по 100 - 200 штук в месяц. И вот в процессе регистрации всплывают всевозможные сюрпиризы от Google. Иногда бывает так, что Google даже не рассмотрев заявку присылает сообщение о недействительной активности и блокирует учетную запись.

Как ни странно, оказалось что коррелятор событий Google или как его ещё иногда называют Google AI сопоставляет события безопасности, происходящие с учетными записями и выявляет аномалии. Так, в расчет принимаются время и место входа в учетную запись, Браузер и Операционная система, даже NetBIOS имя вашего компьютера Google запоминает при входе, Серийный номер - эсли это планшет или мобильное устройство под управлением iOS или Android.

Гугол не любит, когда множество учеток регистрирует один человек, вот не любит и всё тут, хотя ни где в Правилах Гугол об этом не написано. И что же со всем этим спрашивается делать?

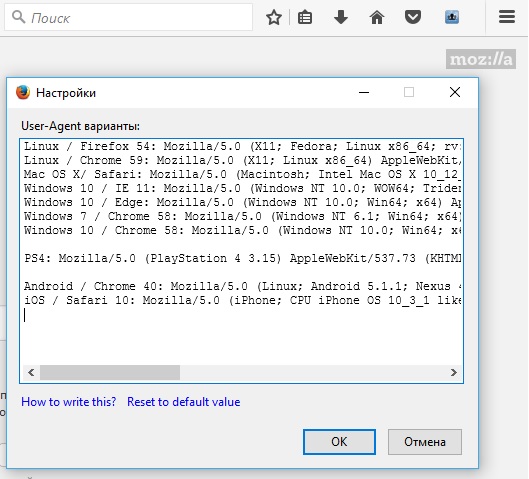

Как оказалось, ситуацию эту решить можно довольно просто. Для того, чтобы изобразить различные устройства существуют всевозможные дополнения для Firefox, делающие это, я выбрал Useagent Switcher.

Он позволяет не только менять тип и версию браузера на лету, но и название и версию операционной системы.

Но для успешной работы с Google adSense этого оказалось недостаточно, потому как в стандартной конфигурации OS Windows задействована куча ненужных сетевых протоколов, позволяющих Гугол отследить имя машины. Как ни странно, и тут решение нашлось довольно просто. Достаточно было отключить ненужные сетевые компоненты в свойствах сетевого адаптера, как сразу перестала передаваться лишняя для Гугол в этом случае информация.

Как бы основная проблема решена, осталось решить вопрос со сменой IP адреса. Да, для регистрации учеток можно пользоваться VPN службами или прокси, однко Гугол все эти сервися отслеживает и расценивает как потенциальную угрозу, поэтому при регистрации через такие сервисы у вас обязательно попросят подтвердить регистрацию при помощи получения СМС на номер телефона. Накладно? - да.

Для этих целей лучше иметь две дополнительные СИМ карты и домашний проводной интернет. Как правило провайдеры используют технологию множественного NAT при предоставлении услуг абонентам, IP адрес они один выдают белый сразу нескольком абонентам, вернее многим, они постоянно меняются, поэтому Гугол тут однозначно запутается. Достаточно хотя бы через раз регистрировать учетки через подключения от разных провайдеров. Можно работать и через одного, но тогда хотя бы модем нужно передергивать при смене учеток, чтобы получить подключение заведомо через новый IP адрес.

В этом случае не надо тратиться на покупку лишних СИМ карт, достаточно будет указания резервного адреса для восстановления аккаунта в случае потери доступа к нему.

Примерно так я теперь работаю с гуго, чего и вам желаю. Самое интересное, что после введения всех этих ограничений в отношении одной страны и усложнение процедуры верификации учётной записи Google AdSense цена на новую учётку может достигать $1.000, при таких суммах сделки лучше совершать при личной встрече во избежанине всевозможных недоразумений при получении денег за проданый товар.

Однако, многие начав этот бизнес очень скоро понимают, что особенно далеко на всём этом не уедёшь, получая дополнительные $100 - $150 в месяц как бонус к окладу на своём основном месте работы на дядю.

Но есть и другие, кто зарабатывает внушительные суммы в этом бизнесе, но они свои секреты обычно не раскрывают на всевозможных форумах типа searchengines.guru или тематических группках ВКонтакте, посвещенных продукту adSense.

Так как же все таки сломать стереотипы и начать зарабатывать в adSense хотя бы $2.000 в месяц? Как оказалось ответ лежит на поверхности и он довольно простой. Обычно, людям серьёзно работающим с adSense всегда требуются свежие учетки для новых проектов.

У меня тоже когда-то был свой сайт в интернете с рекламой adSense, за которую я получал $50 - $70 в месяц, но в один прекрасный день я получил письмо от Google о том, что он закрыл мою учетку и сотрудничество со мной ему больше не интересно. Я начал думать, а что же делать дальше, благо опыта работы с adSense на тот момент у меня уже было предостаточно.

И я начал регистрировать учетные записи adSense на продажу, благо Правилами программы это не запрещено, а что уж там будет делать покупатель с купленой учёткой потом мне по большому счету наплевать.

Однко, чтобы хорошо заработать на продаже учеток adSense, их нужно регистрировать по 100 - 200 штук в месяц. И вот в процессе регистрации всплывают всевозможные сюрпиризы от Google. Иногда бывает так, что Google даже не рассмотрев заявку присылает сообщение о недействительной активности и блокирует учетную запись.

Как ни странно, оказалось что коррелятор событий Google или как его ещё иногда называют Google AI сопоставляет события безопасности, происходящие с учетными записями и выявляет аномалии. Так, в расчет принимаются время и место входа в учетную запись, Браузер и Операционная система, даже NetBIOS имя вашего компьютера Google запоминает при входе, Серийный номер - эсли это планшет или мобильное устройство под управлением iOS или Android.

Гугол не любит, когда множество учеток регистрирует один человек, вот не любит и всё тут, хотя ни где в Правилах Гугол об этом не написано. И что же со всем этим спрашивается делать?

Как оказалось, ситуацию эту решить можно довольно просто. Для того, чтобы изобразить различные устройства существуют всевозможные дополнения для Firefox, делающие это, я выбрал Useagent Switcher.

Но для успешной работы с Google adSense этого оказалось недостаточно, потому как в стандартной конфигурации OS Windows задействована куча ненужных сетевых протоколов, позволяющих Гугол отследить имя машины. Как ни странно, и тут решение нашлось довольно просто. Достаточно было отключить ненужные сетевые компоненты в свойствах сетевого адаптера, как сразу перестала передаваться лишняя для Гугол в этом случае информация.

Для этих целей лучше иметь две дополнительные СИМ карты и домашний проводной интернет. Как правило провайдеры используют технологию множественного NAT при предоставлении услуг абонентам, IP адрес они один выдают белый сразу нескольком абонентам, вернее многим, они постоянно меняются, поэтому Гугол тут однозначно запутается. Достаточно хотя бы через раз регистрировать учетки через подключения от разных провайдеров. Можно работать и через одного, но тогда хотя бы модем нужно передергивать при смене учеток, чтобы получить подключение заведомо через новый IP адрес.

В этом случае не надо тратиться на покупку лишних СИМ карт, достаточно будет указания резервного адреса для восстановления аккаунта в случае потери доступа к нему.

Примерно так я теперь работаю с гуго, чего и вам желаю. Самое интересное, что после введения всех этих ограничений в отношении одной страны и усложнение процедуры верификации учётной записи Google AdSense цена на новую учётку может достигать $1.000, при таких суммах сделки лучше совершать при личной встрече во избежанине всевозможных недоразумений при получении денег за проданый товар.

Comments

Post a Comment