Turkcell BGP’yi dışarıdan nasıl yönetebilirim?

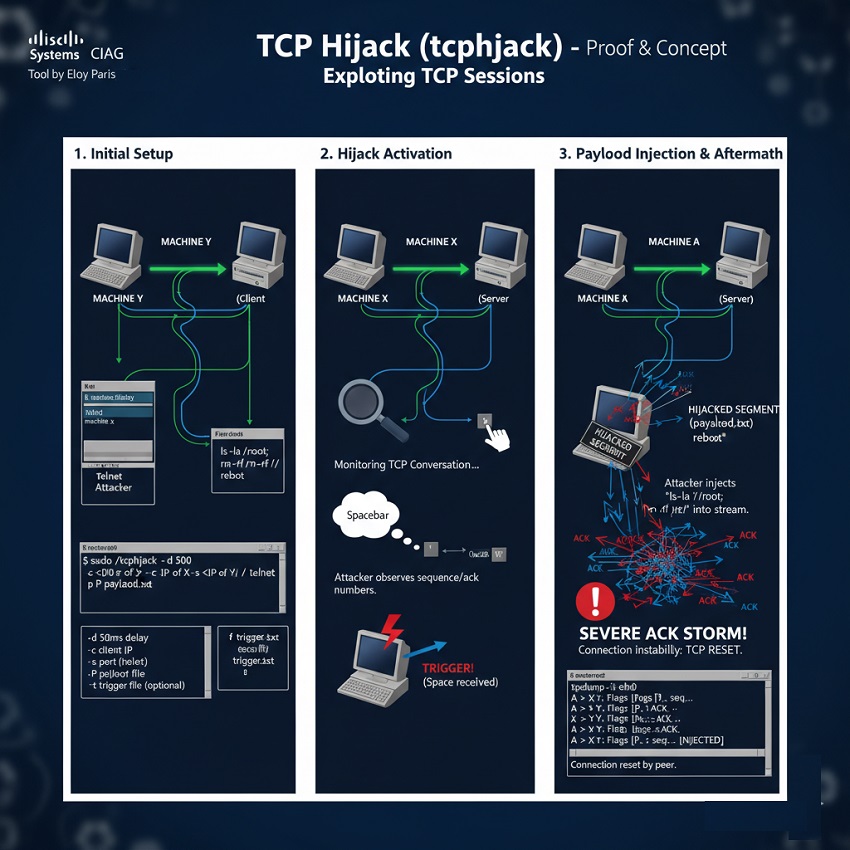

tcphijack.c, bir TCP bağlantısını ele geçirmeye (hijack) ve TCP iletişimi içine rastgele veri enjekte etmeye olanak tanıyan bir araçtır. Bu araç, BGP kullanılarak gönderilen sahte bir güncelleme mesajına karşı yönlendiricinin (router) tepkisini ölçmek amacıyla, bir kavram kanıtı (proof of concept) olarak yazılmıştır. Bu aracı kullanabilmek için, tcphijack’in üzerinde çalıştığı makinenin, ele geçirmek istediği TCP iletişimini … Read more